Cisco Meraki MRの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する

はじめに

近年、多くの企業がランサムウェアなどサイバー攻撃を受け、業務支障を余儀なくされる事態が多発しています。攻撃者は従来のマルウェア配布に加え、正規アカウントや管理者権限を奪取し内部ネットワークへ侵入する手法を多用しています。こうした手法を対策するためには、侵入されることを前提とした防御姿勢が重要であり、その中核となるのが認証基盤の適切な管理と、その信頼性の継続的検証です。

現在多くの企業ではデバイス・ユーザーを識別するためにクライアント証明書を利用していますが、デバイスがマルウェアに感染したり、アカウントが不正に乗っ取られた場合、攻撃者は正規の証明書を利用してネットワークにアクセスし続けることができてしまいます。したがって証明書の信頼性が少しでも揺らいだ時点で、その証明書を失効し、ネットワークから遮断する仕組みが必要不可欠となっています。

ここで「証明書の信頼性が揺らぐ」とはその証明書と紐づいているユーザー・デバイスに、信頼を損なうリスクが生じている状態を指します。例えば退職によるユーザーステータスの変更、デバイスポリシーからの逸脱、EDRによる高リスク判定などがあります。そのためこれらのイベントを検知・記録するIDaaS・MDM・EDRは正規の証明書として信頼たり得るか検証する情報元となります。

SecureW2はこれらの情報源と連携した上で、証明書の発行・更新・失効を自動で行うことができます。特に、SecureW2が提供する機能であるAdaptive DefenseはIDaaSやMDM、EDR上でリスクイベントを検知した後、証明書の自動失効、ネットワークインフラへの反映まで一気通貫で実現します。

Adaptive Defenseが実現すること

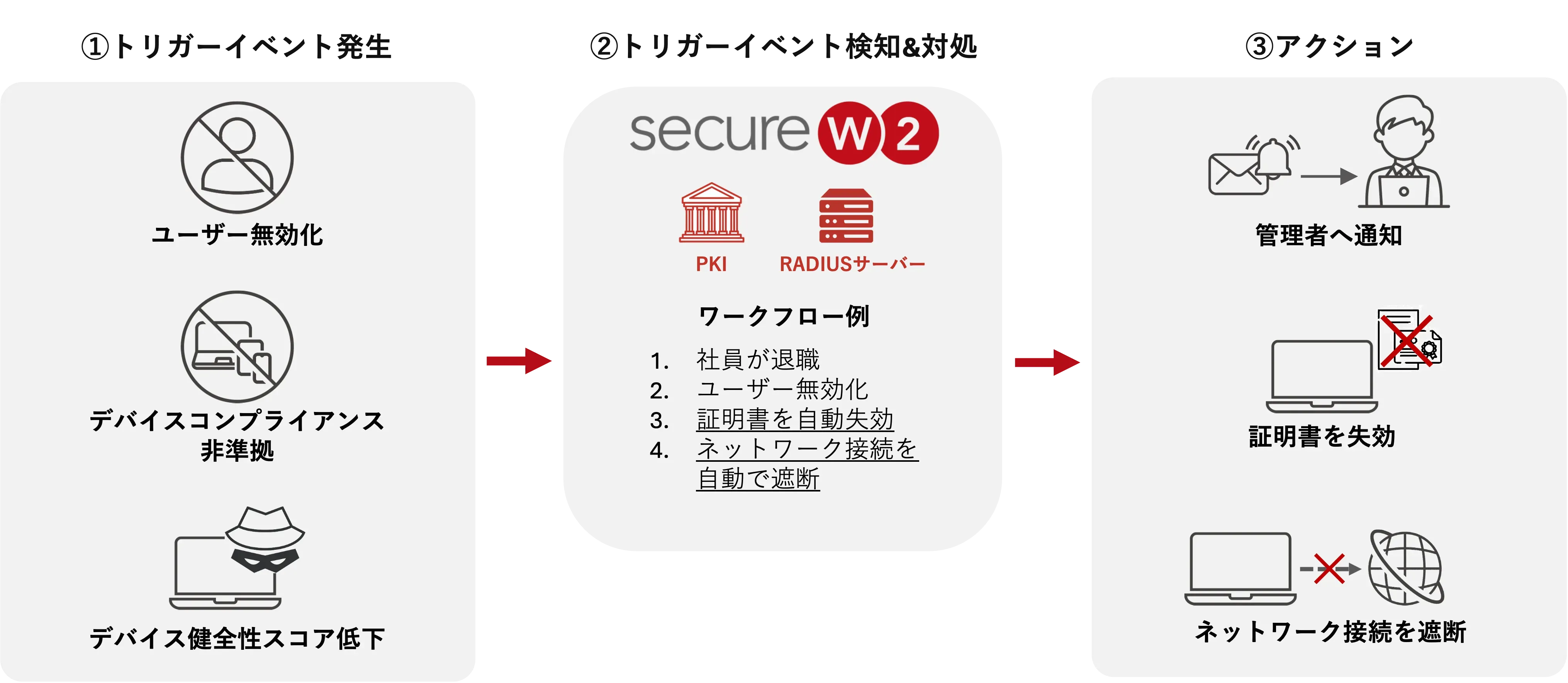

SecureW2が提供するAdaptive Defenseは、①IDaaS・MDM・EDRで発生したトリガーイベントをベースに、②ワークフローを定義し、③アクションをリアルタイムに実行します。

例えば以下のようなワークフローを実現することができます。

- 社員が退職する

- IDaaS上でユーザーアカウントを無効化する

- 証明書を自動失効する

- デバイスのネットワーク接続を自動で遮断する

この一連のワークフローはトリガーイベント発生後、約1~2分で実行されます。

連携可能なサービス・製品

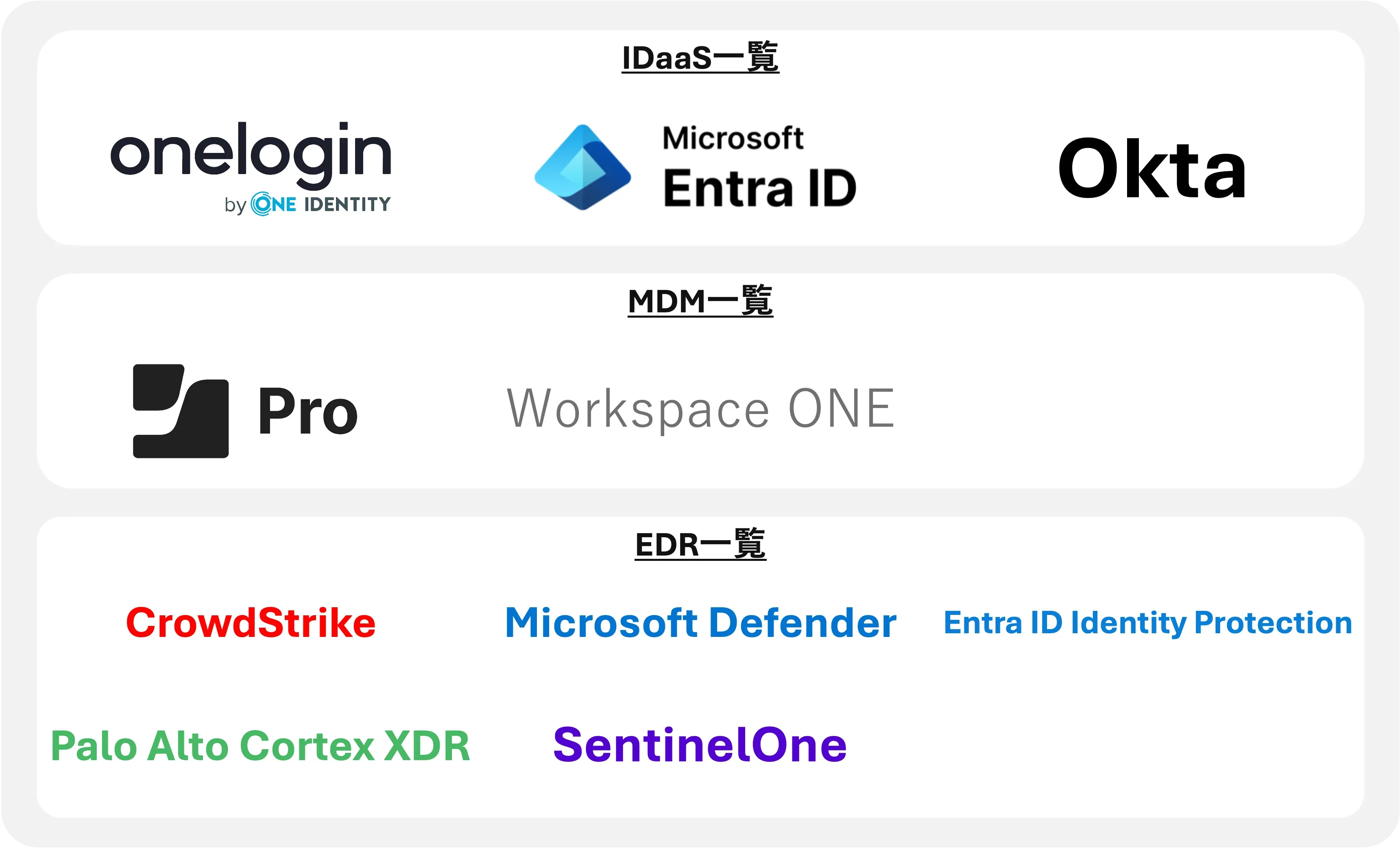

以下のサービスと連携することが可能です。また各サービスについて様々なイベントをトリガーとして設定できます。詳細はこちらをご覧下さい。(SecureW2 ver8.1.0時点)

またネットワークのリアルタイム遮断のためには、IDaaS・MDM・EDR連携に加えて無線AP/スイッチとの連携が必要です。以下の製品に対応しています。

各IDaaS・MDM・EDR・APとSecureW2との連携手順についてはこちらをご覧ください。

簡易的な導入手順

本記事では例として以下のようなユースケースを実現するための手順・動作を簡単に確認します。

- 社員が退職する

- OneLogin上でユーザーアカウントを無効化する

- 証明書を自動失効する

- デバイスのネットワーク接続を自動で遮断する

詳細な手順についてはこちらの2記事をご覧下さい。

-

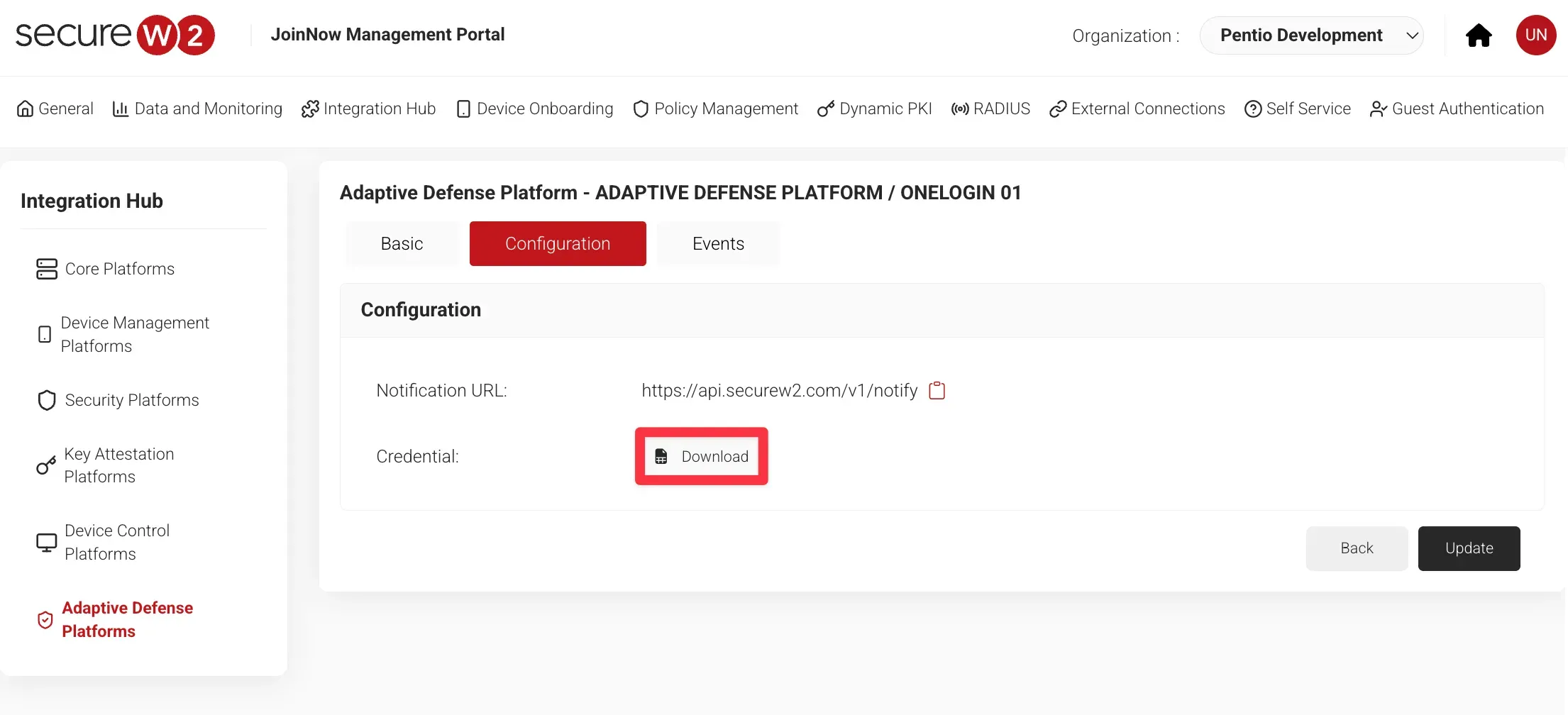

SecureW2管理ポータルからAdaptive Defense Platform >

Configurationをクリックし、Credentialをダウンロードします。

-

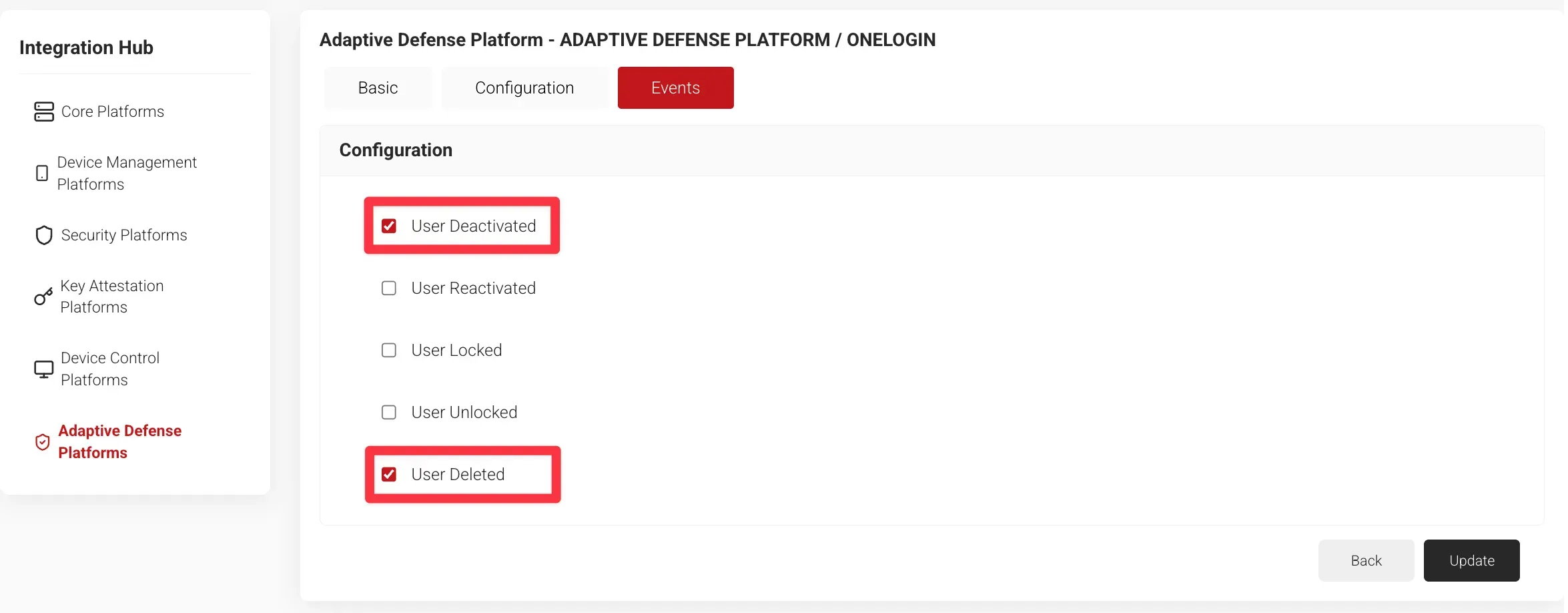

Eventsタブからトリガーイベントの設定をすることができます。以下のように設定した場合、OneLogin上でユーザーを無効化または削除したときトリガーとして動作します。

-

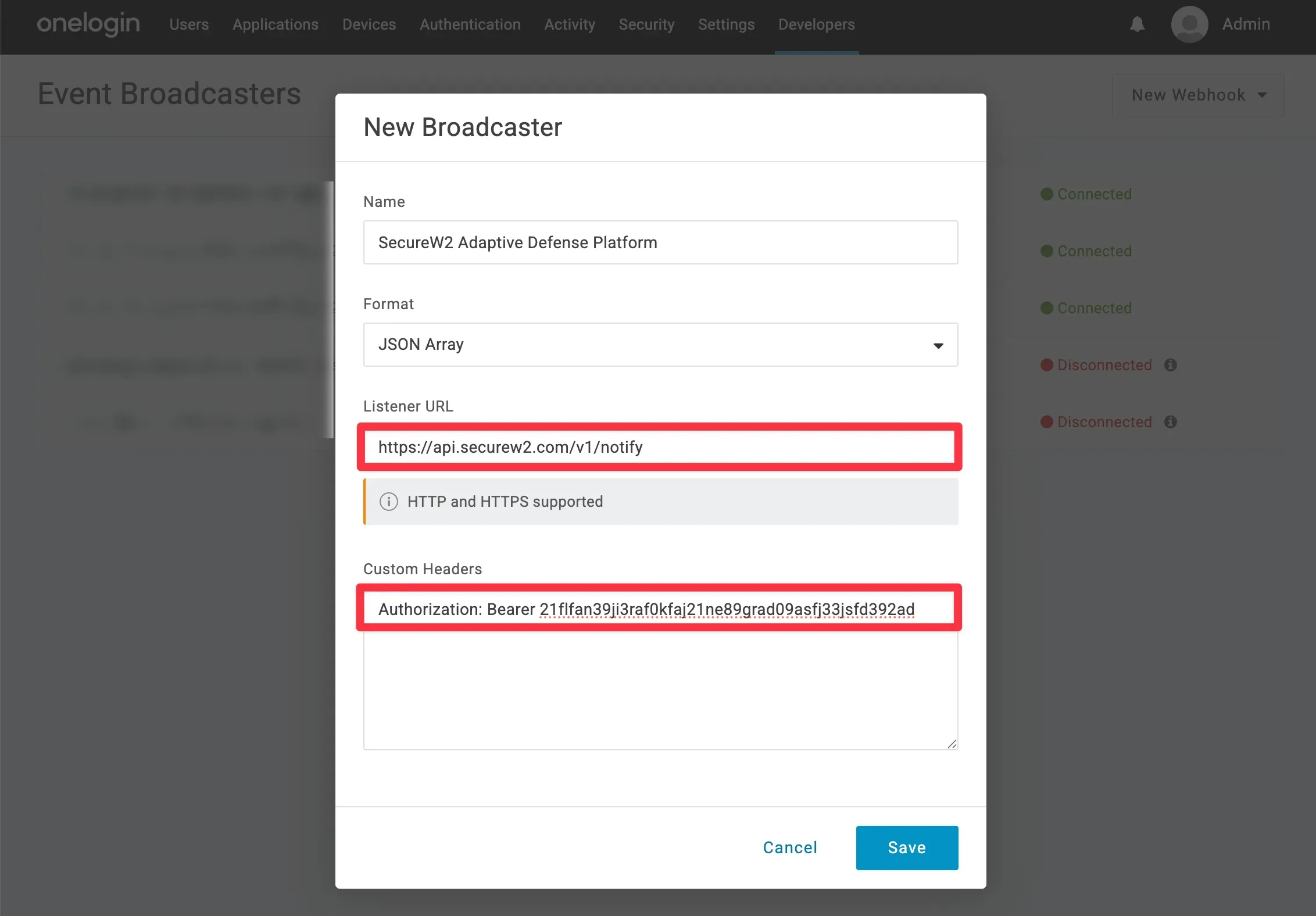

Onelogin管理ポータルからWebhookを新規作成します。ここで受信URLと先ほど生成したCredentialを入力します。

-

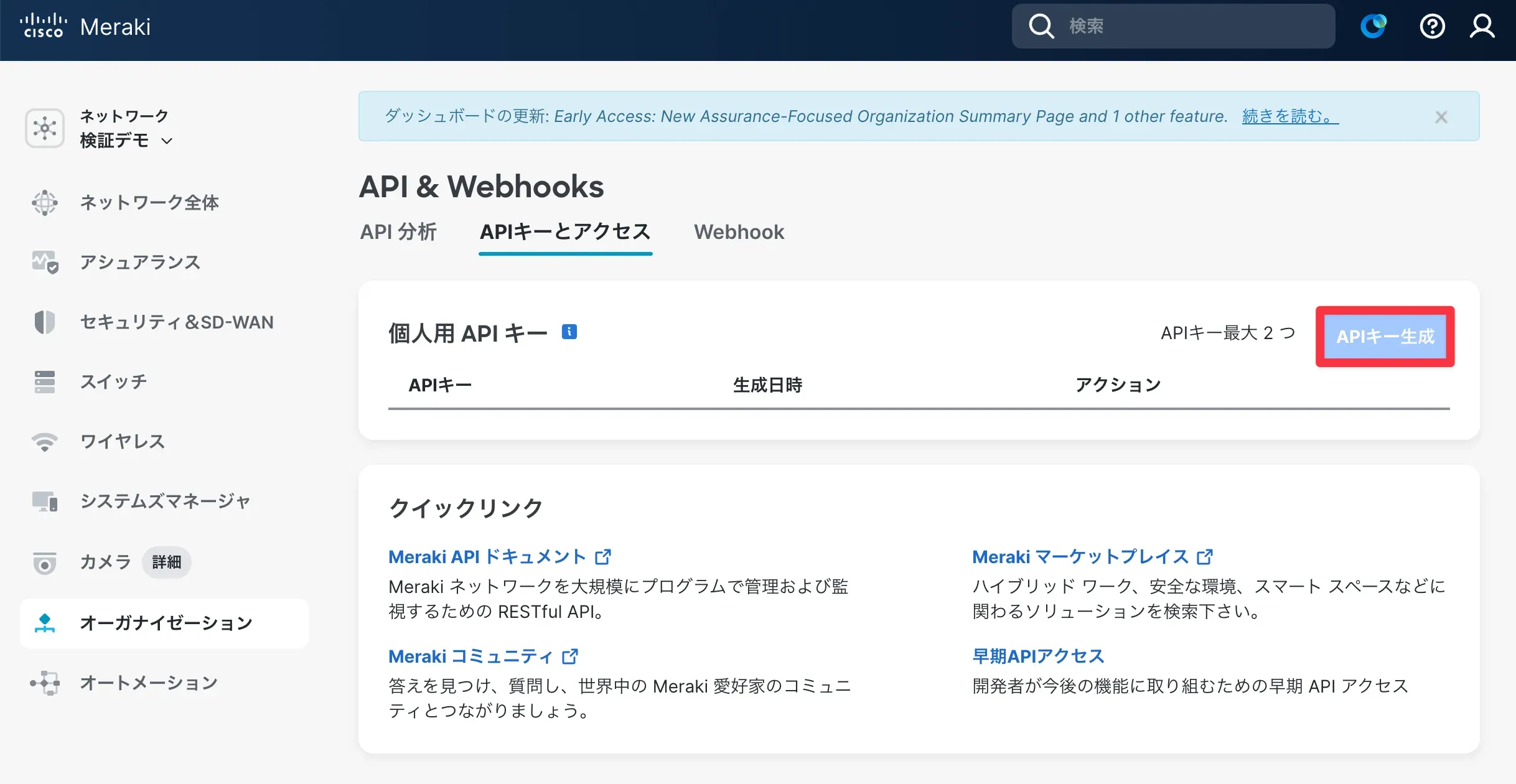

Merakiにログインし、APIキーを生成します。

-

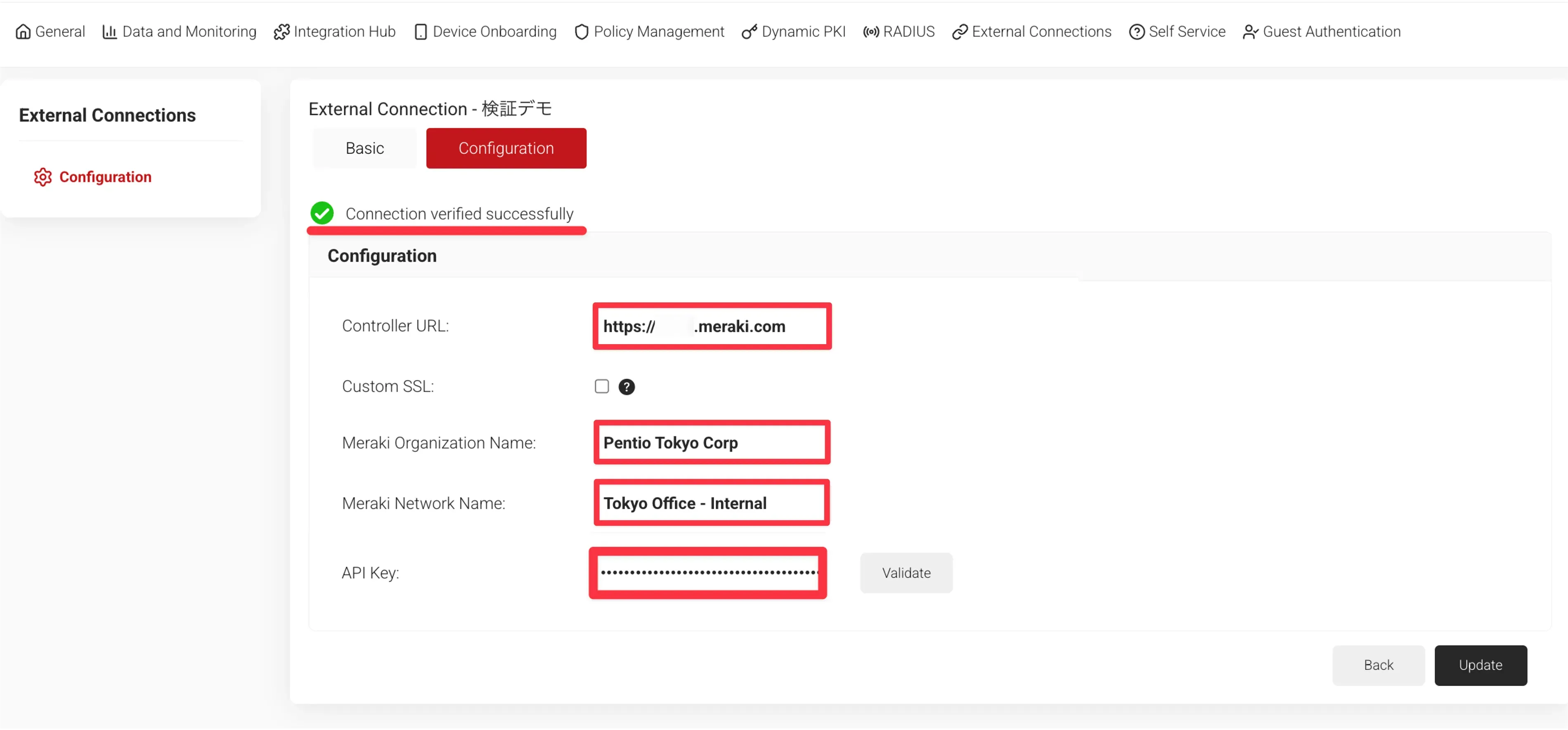

SecureW2管理ポータルに戻り、生成したAPIキーやMerakiのURLなど情報を入力します。

デモンストレーション

本記事ではデモンストレーションとして以下の動作を動画にてご紹介します。

- 有効状態の証明書を用いて無線LANへ接続する

- OneLoginのユーザー無効化をトリガー※に、そのユーザーに紐づいた証明書を自動失効する

- Merakiネットワーク接続から自動遮断する

※今回の検証ではOneLoginのユーザーステータス変更をトリガーイベントとして設定しています。その他サービスをご利用の方はこちらをご覧下さい。

-

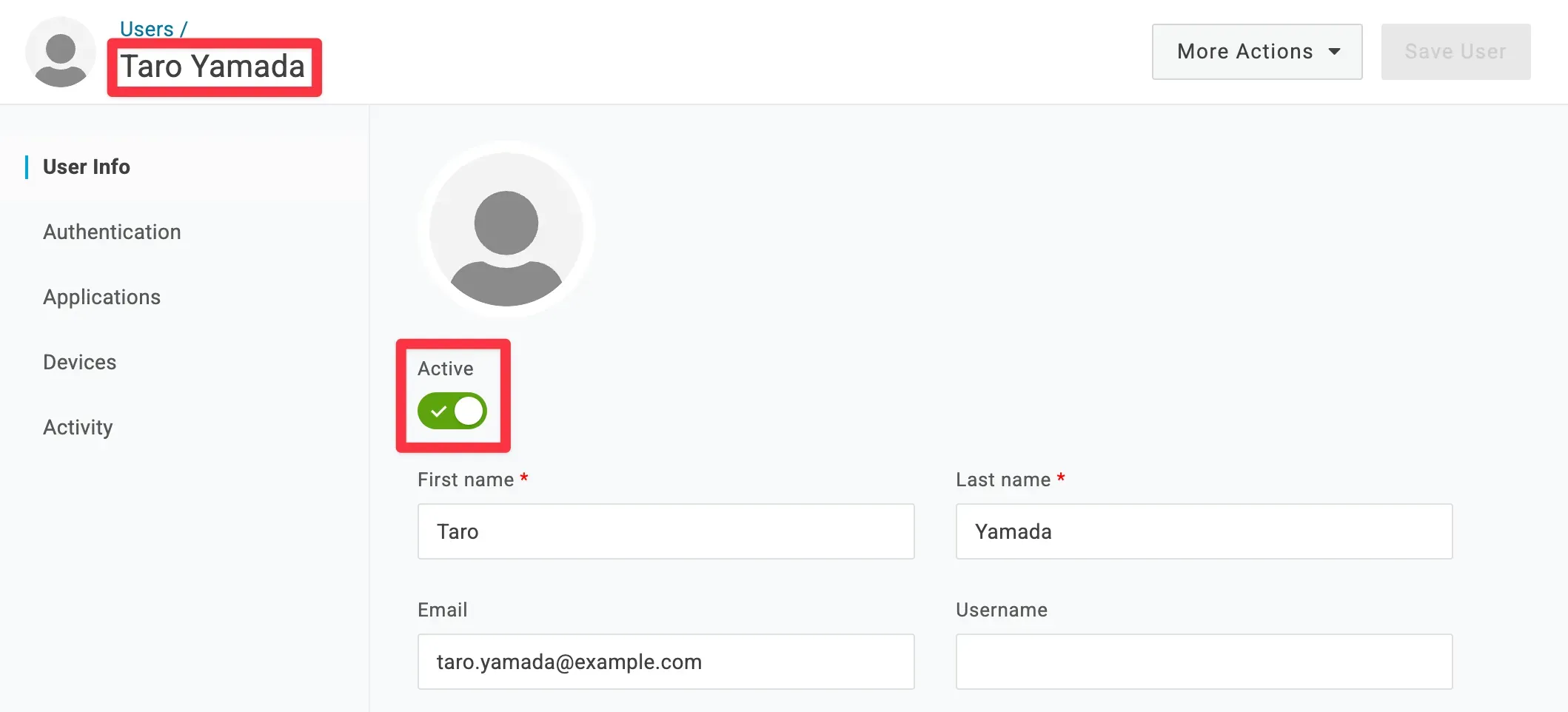

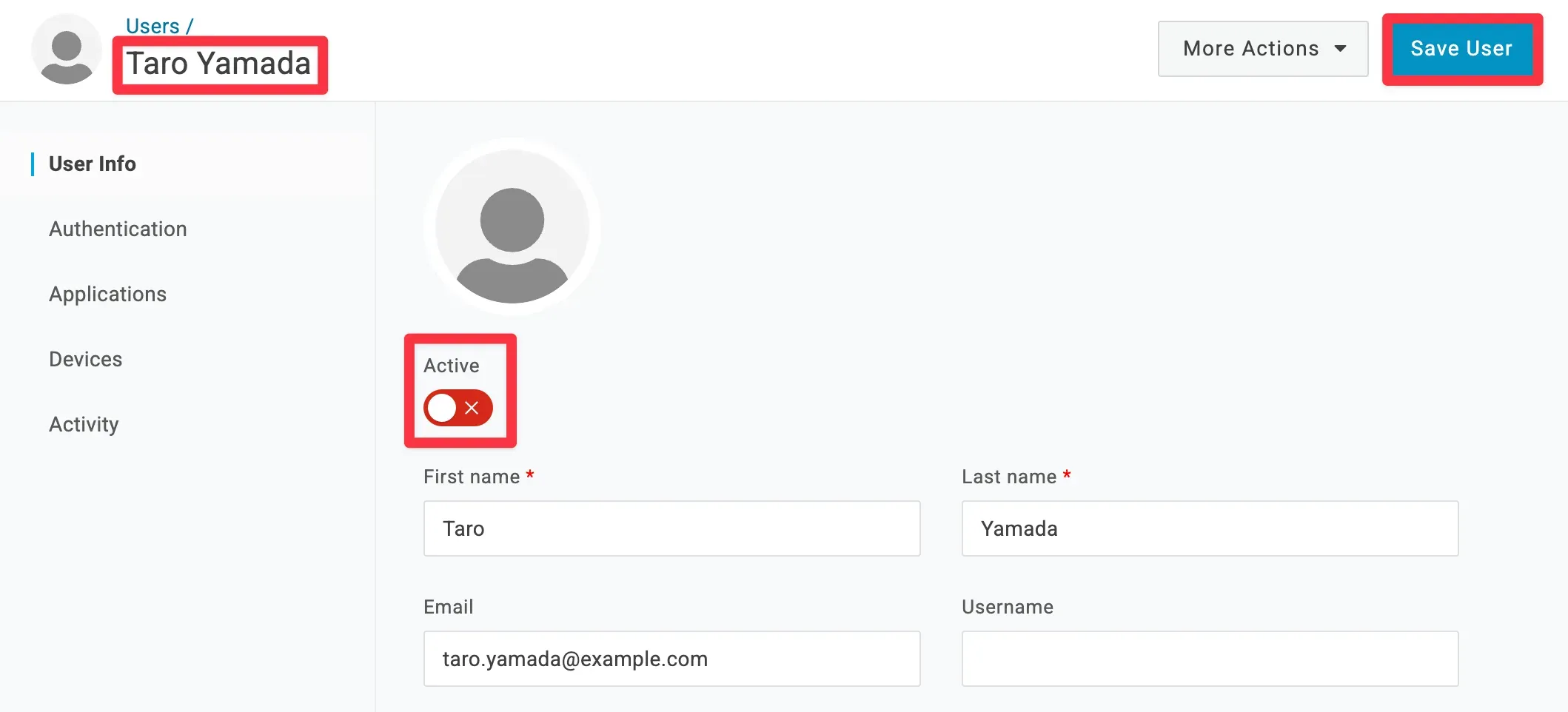

ユーザー「taro yamada (taro.yamada@pentio.com)」は現在アクティブなステータスになっています。

-

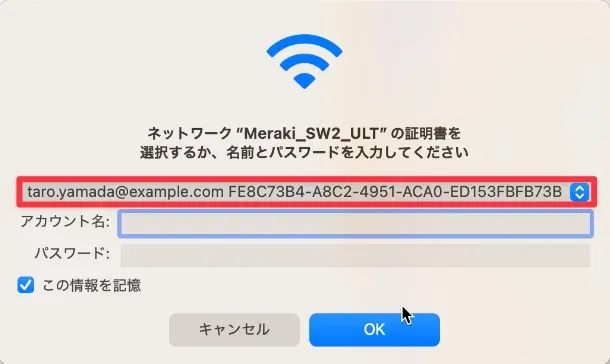

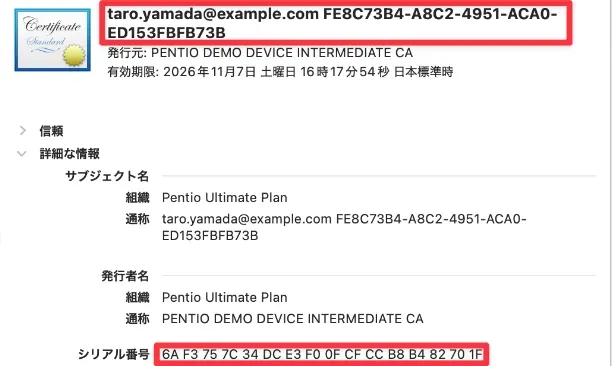

クライアント証明書を用いて無線LANへ接続します。

-

このユーザーを無効化します。

-

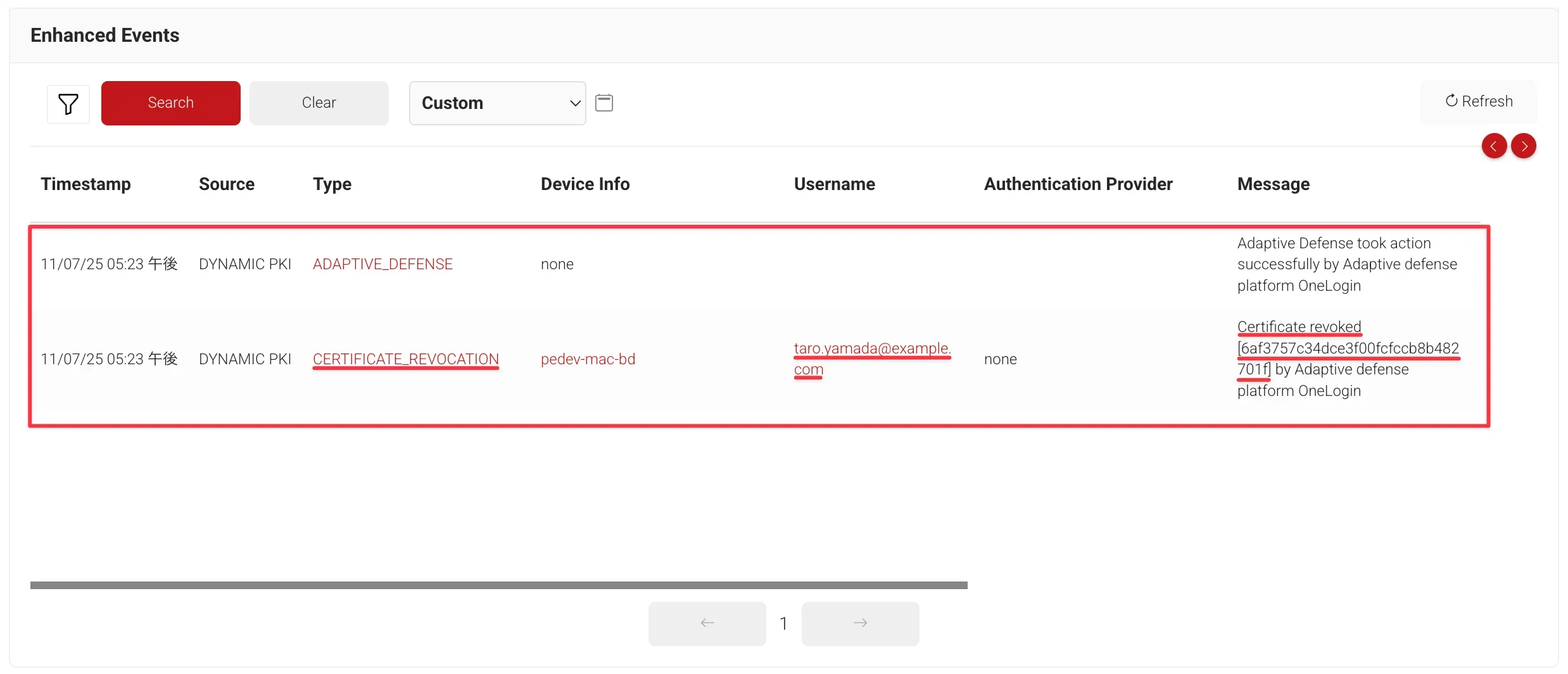

ユーザー無効化がトリガーとなり、配布されていた証明書が失効されます。

-

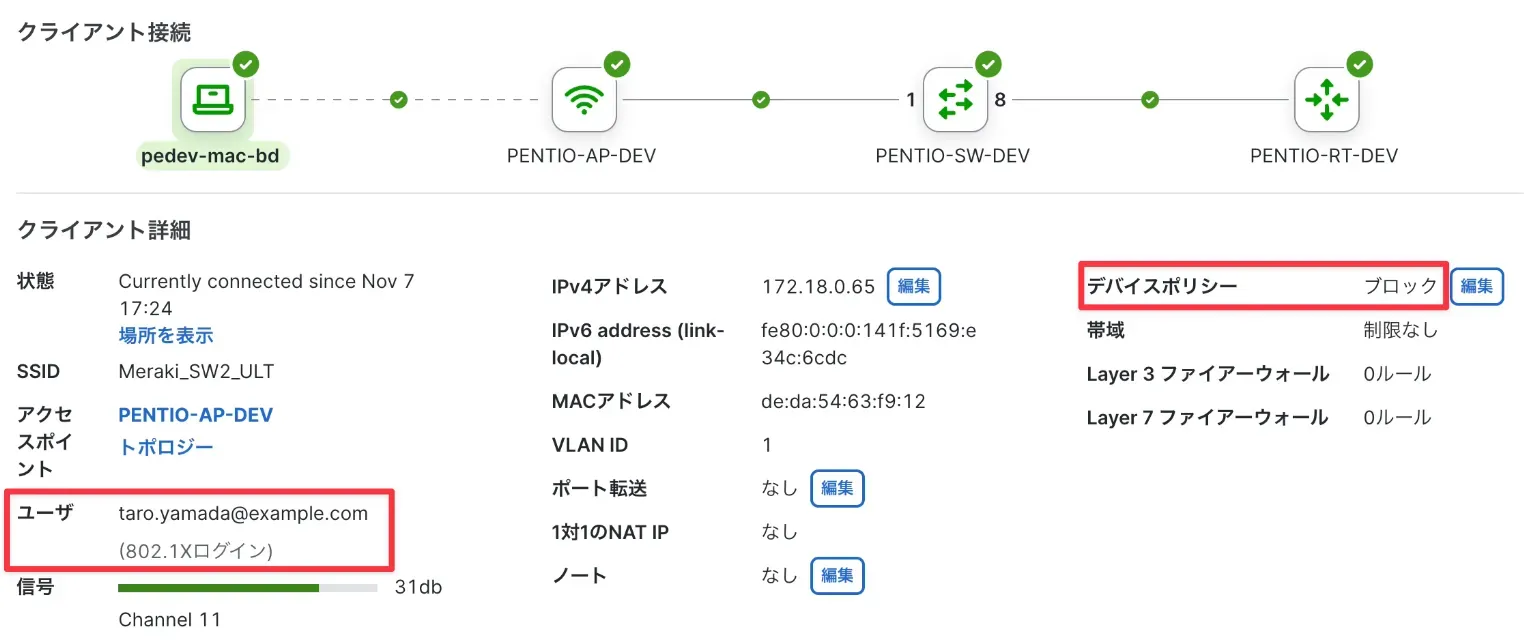

証明書失効後、デバイスポリシーがブロックされネットワーク接続から遮断されます。

おわりに

EAP-TLS認証を採用している企業において、証明書の有効状態とユーザー・デバイスの状態が互いに独立したまま運用されているケースは少なくありません。しかしながらそのままでは、退職者の証明書失効が漏れたまま残存し、それを利用して社内ネットワークにアクセスできてしまう、などのリスクを招きます。そのため証明書の信頼性が揺らぐようなイベントを検知した時点で、証明書を失効し、ネットワークアクセスから遮断する仕組みが重要となってきています。

SecureW2はIDaaS・MDM・EDRと連携した証明書管理およびネットワークアクセス制御を自動で行います。各サービス上で検知されたリスクイベントを起点として、証明書の失効処理からネットワークポリシーの更新までを一連のワークフローとして実行することで、認証基盤全体のセキュリティリスクを大幅に低減することが可能となります。ぜひSecureW2導入を検討してみてはいかがでしょうか。

参考 - 各サービス・製品とSecureW2との連携手順

連携手順についてはこちらの記事をご覧下さい。

サービス・製品 | 記事リンク(2026/3/18 時点) |

|---|---|

IDaaS |

|

MDM |

|

EDR |

|

無線AP/スイッチ |

|

参考 - 設定可能なトリガーイベント

カテゴリー | サービス名 | トリガーイベント |

|---|---|---|

IDaaS | OneLogin | ユーザーアカウントの

|

Entra ID | ユーザーアカウントの

| |

Okta | ユーザーアカウントの

| |

MDM | Jamf Pro | コンピュータ/モバイルデバイスを

|

Workspace ONE |

| |

EDR | CrowdStrike |

|

Microsoft Defender |

| |

Entra ID Identity Protection |

| |

Palo Alto Cortex XDR |

| |

SentinelOne |

|