Cisco Meraki MRの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する

はじめに

近年、多くの企業がランサムウェアなどサイバー攻撃を受け、業務支障を余儀なくされる事態が多発しています。攻撃者は従来のマルウェア配布に加え、正規アカウントや管理者権限を奪取し内部ネットワークへ侵入する手法を多用しています。こうした手法を対策するためには、侵入されることを前提とした防御姿勢が重要であり、その中核となるのが認証基盤の適切な管理と、その信頼性の継続的検証です。

現在多くの企業ではデバイス・ユーザーを識別するためにクライアント証明書を利用していますが、デバイスがマルウェアに感染したり、アカウントが不正に乗っ取られた場合、攻撃者は正規の証明書を利用してネットワークにアクセスし続けることができてしまいます。したがって証明書の信頼性が少しでも揺らいだ時点で、その証明書を失効し、ネットワークから遮断する仕組みが必要不可欠となっています。

ここで「証明書の信頼性が揺らぐ」とはその証明書と紐づいているユーザー・デバイスに、信頼を損なうリスクが生じている状態を指します。例えば退職によるユーザーステータスの変更、デバイスポリシーからの逸脱、EDRによる高リスク判定などがあります。そのためこれらのイベントを検知・記録するIDaaS・MDM・EDRは正規の証明書として信頼たり得るか検証する情報元となります。

SecureW2はこれらの情報源と連携した上で、証明書の発行・更新・失効を自動で行うことができます。特に、SecureW2が提供する機能であるAdaptive DefenseはIDaaSやMDM、EDR上でリスクイベントを検知した後、証明書の自動失効、ネットワークインフラへの反映まで一気通貫で実現します。

Adaptive DefenseによるCisco Meraki × SecureW2連携

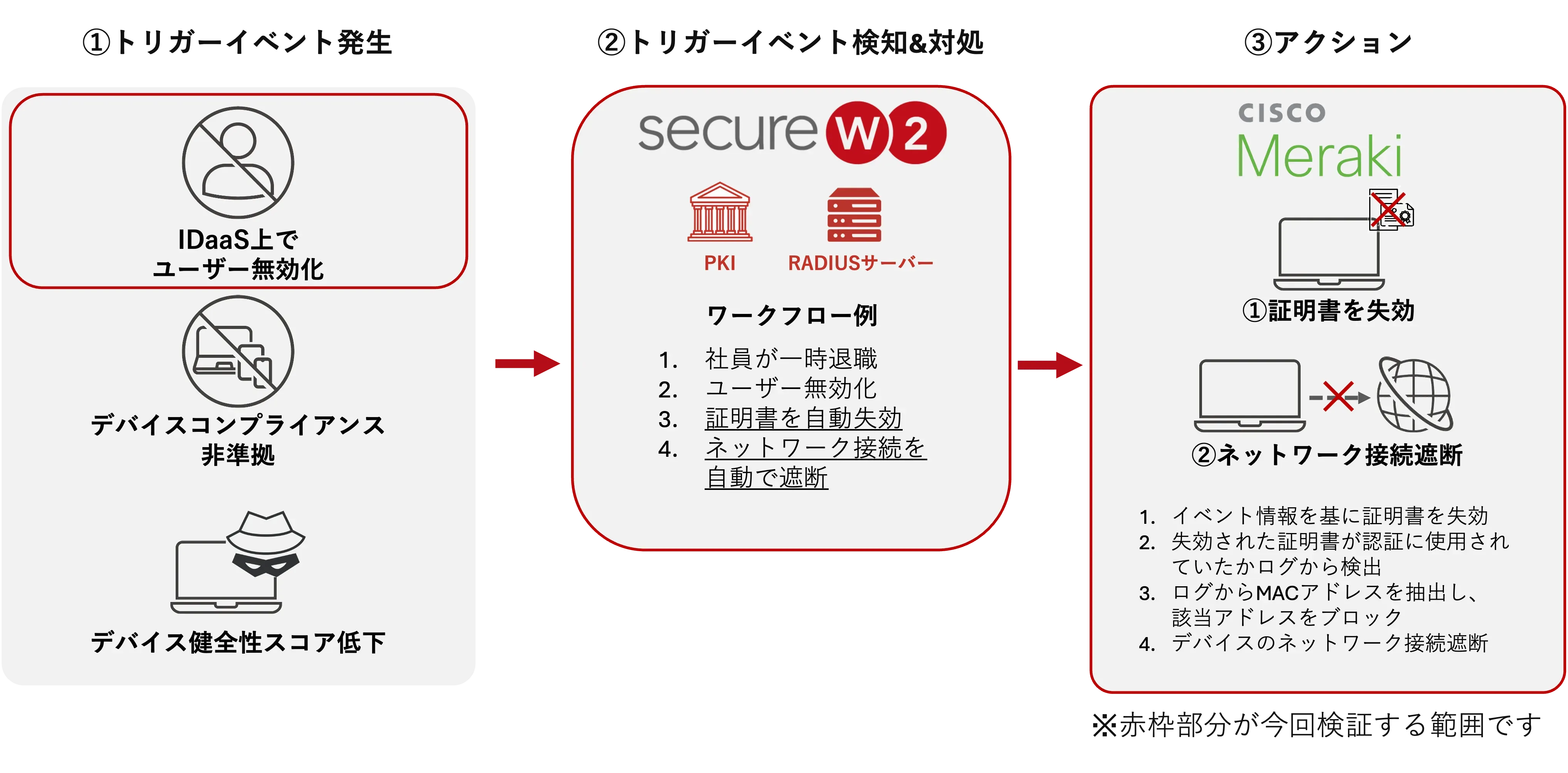

SecureW2が提供するAdaptive Defenseは、①外部サービスで発生したイベントをトリガーとして、②証明書の自動失効、③ネットワーク接続の遮断までをリアルタイムで実行します。そのため管理者が手動で証明書失効および無線AP/スイッチの設定変更する必要なく、IDaaS・MDM・EDRなど多様なサービスと連動してワークフローを実行します。

大まかな流れについて説明します。

- IDaaS・MDM・EDR上にてトリガーイベントが発生※

- イベント情報を基に、紐づいている証明書が失効

- Cisco Merakiのアクセスポリシーが変更され、デバイスのネットワーク接続が遮断

補足

トリガーとして設定できるイベントは様々なものがあります。例えばIDaaSであればユーザー非アクティブ化や削除、MDMであればデバイスコンプライアンス違反、EDRであればデバイス健全性スコアの低下など柔軟に設定することができます。それぞれ詳細に説明した記事を以下に載せています。ぜひご覧下さい。

連携先 | 記事リンク(2026/03/18 時点) |

|---|---|

IDaaS |

|

MDM |

|

EDR |

|

前提条件

- SecureW2の管理者アカウントを保有していること

- SecureW2 Ultimateライセンスを契約していること

- Adaptive Defense Platformの設定が完了していること※

- SecureW2発行のクライアント証明書の配布・登録が完了していること

- Cisco Merakiの管理者アカウントをお持ちであること

※Adaptive Defense Platformとはトリガーイベントを設定する項目です。設定手順は上の補足の記事をご覧下さい。

ネットワーク遮断機能の動作概要

以下のような仕組みでネットワークから自動で遮断します。

- トリガーイベント発生後、SecureW2が取得したイベント情報から関連する証明書を失効

- 失効された証明書がSecureW2のクラウドRADIUSで認証に使用されていたかをログから検出

- 認証成功していたデバイスが確認でき次第、RADIUSメッセージからMACアドレスを識別

- Cisco Merakiなどのコントローラーに対して当該MACアドレスのアクセスをブロックするようデバイスのアクセスポリシーを変更

- デバイスのネットワーク接続が遮断

MACアドレスがブロックされるため、原則そのデバイスはネットワークに参加できなくなります。また、例えば無線LAN接続を有線LAN接続に切り替えたり、MACアドレスを偽装して再接続を試みても、既にクライアント証明書が失効されているため、再認証時には802.1X認証によりアクセス拒否され、ネットワークへの接続は認められません。

作業詳細

主な作業内容はCisco MerakiとSecureW2でそれぞれ上図の通りです。このようにCisco MerakiおよびSecureW2上でいくつか設定を行うだけで簡単にAdaptive Defenseをご利用いただけます。

具体的な作業手順

本記事では例として以下のようなユースケースを実現するための手順・動作を簡単に確認します。

- 社員が退職する

- OneLogin上でユーザーアカウントを無効化する※

- 証明書を自動失効する

- デバイスのネットワーク接続が遮断される

※今回の検証ではOneLoginのユーザーステータス変更をトリガーイベントとして設定しています。その他サービスをご利用の方はこちらをご覧下さい。

-

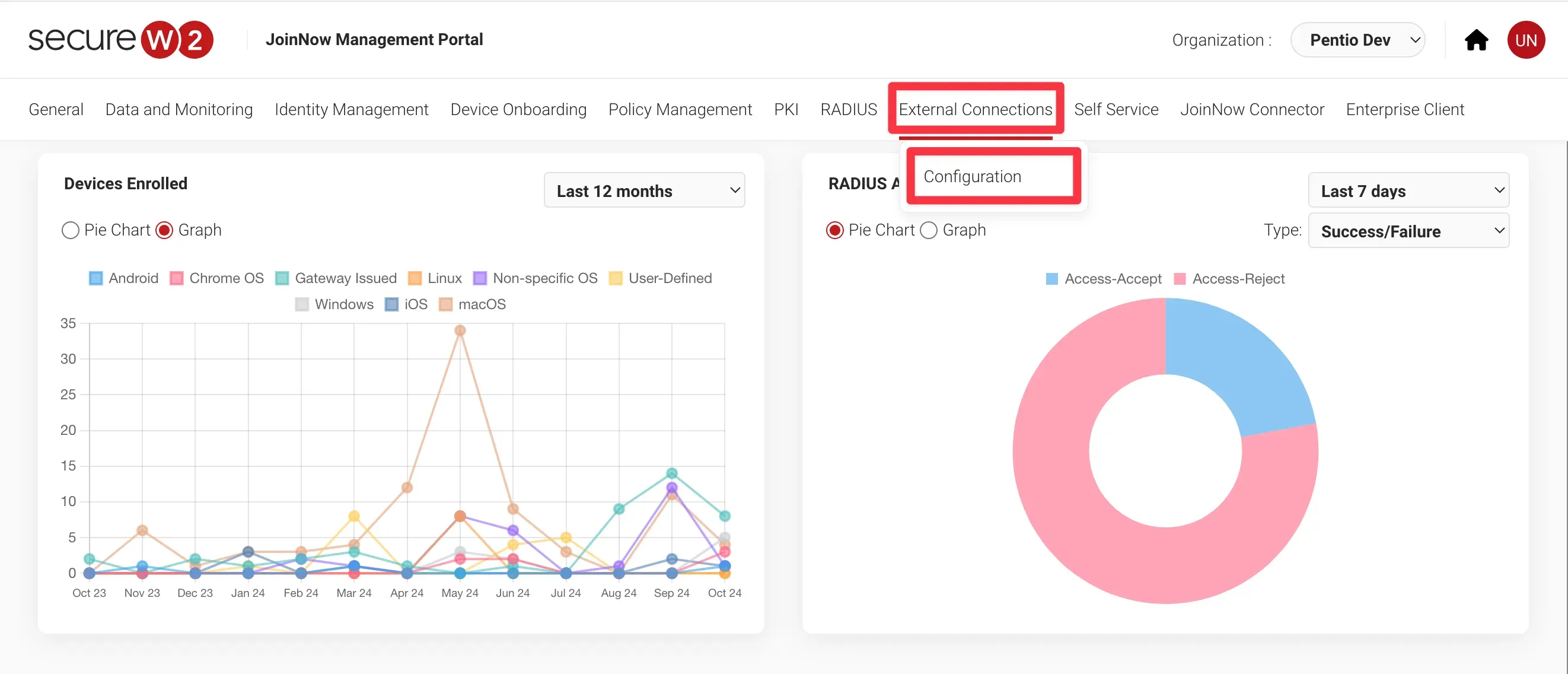

JoinNow Management Portal にログインし、External Connections

> Configuration をクリックします。

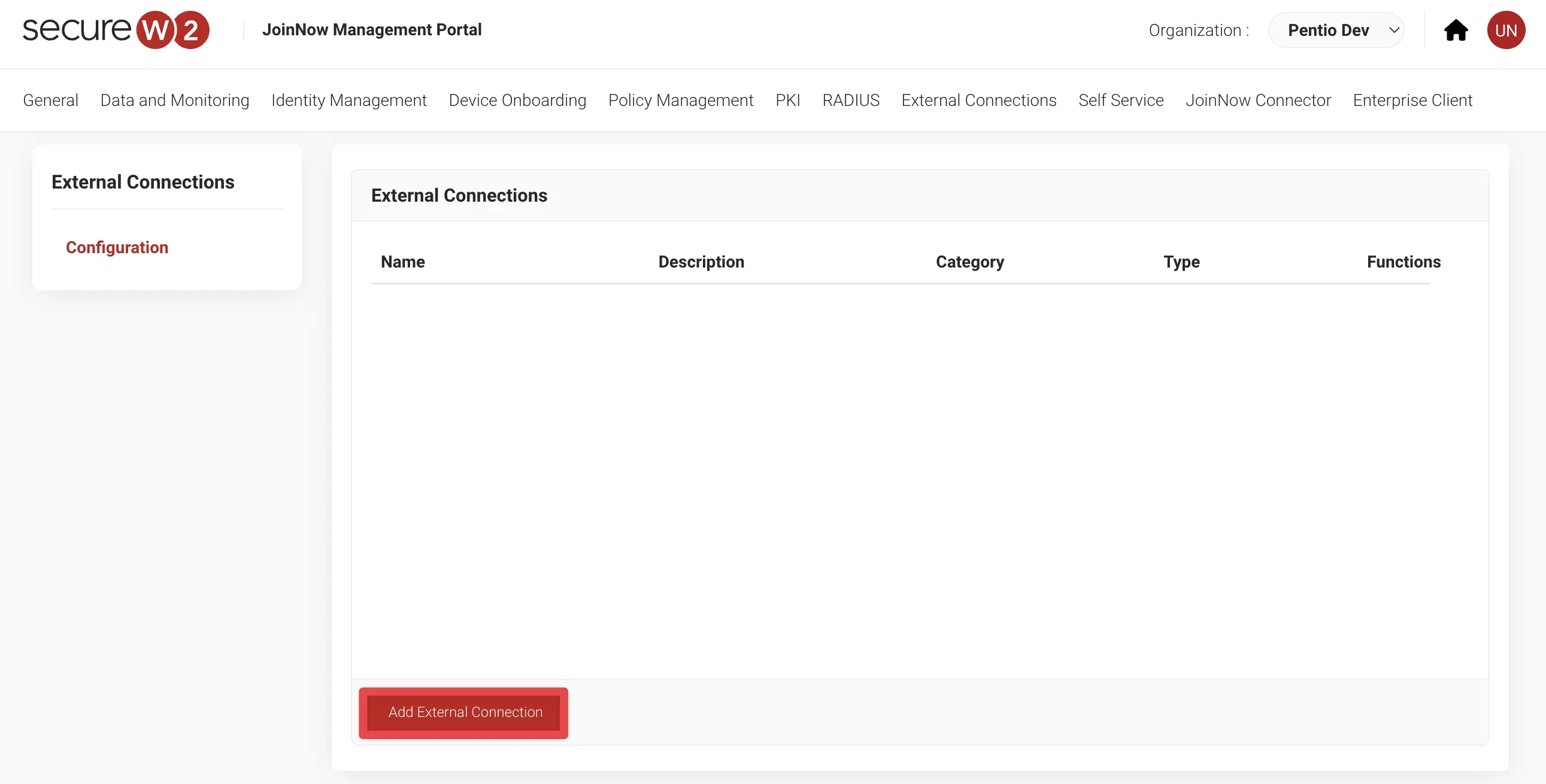

- Add External Connection

をクリックします。

-

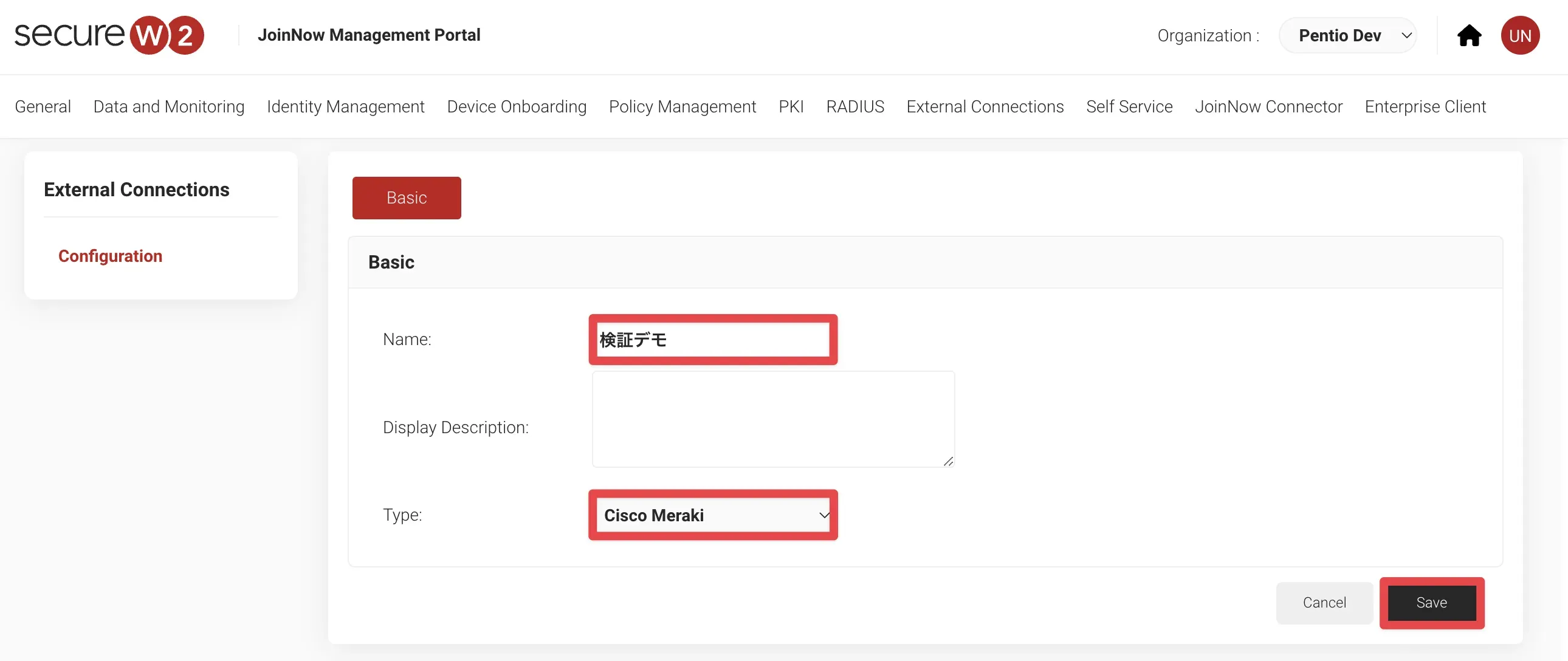

以下のように入力したら、Save

をクリックします。

項目名

設定値

項目の説明

Name

例: 検証デモ

例: Merakiのネットワーク名

Type

【 Cisco Meraki 】(選択)

ネットワーク機器名

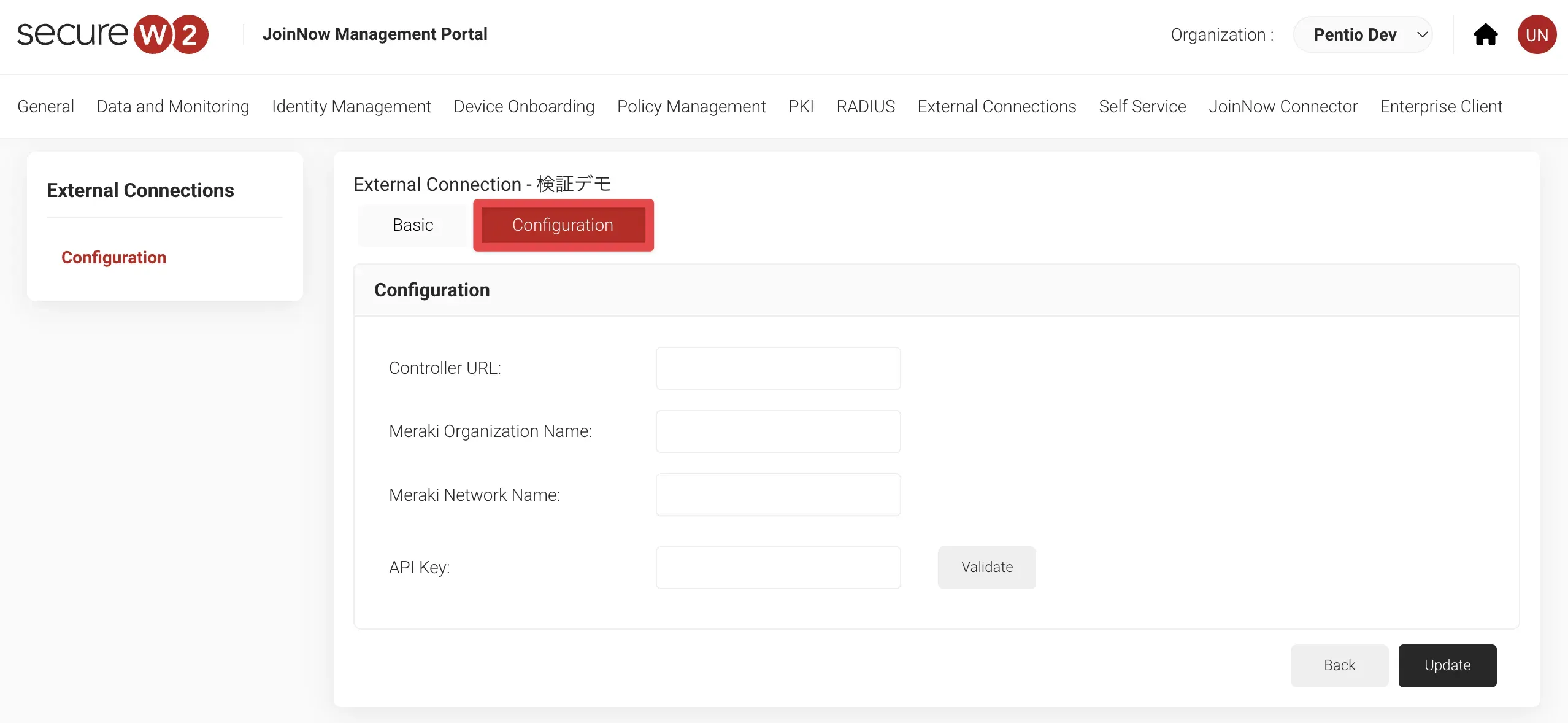

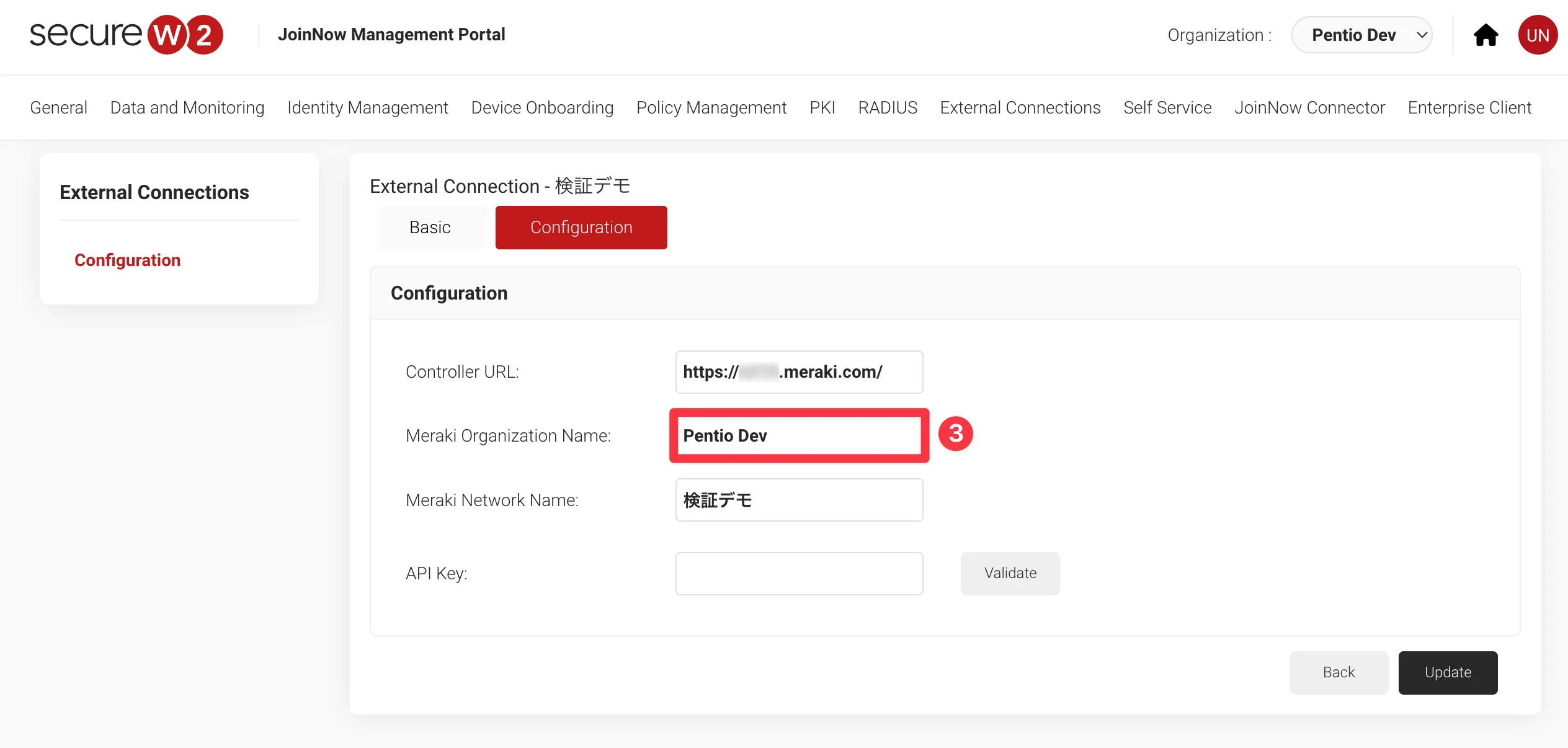

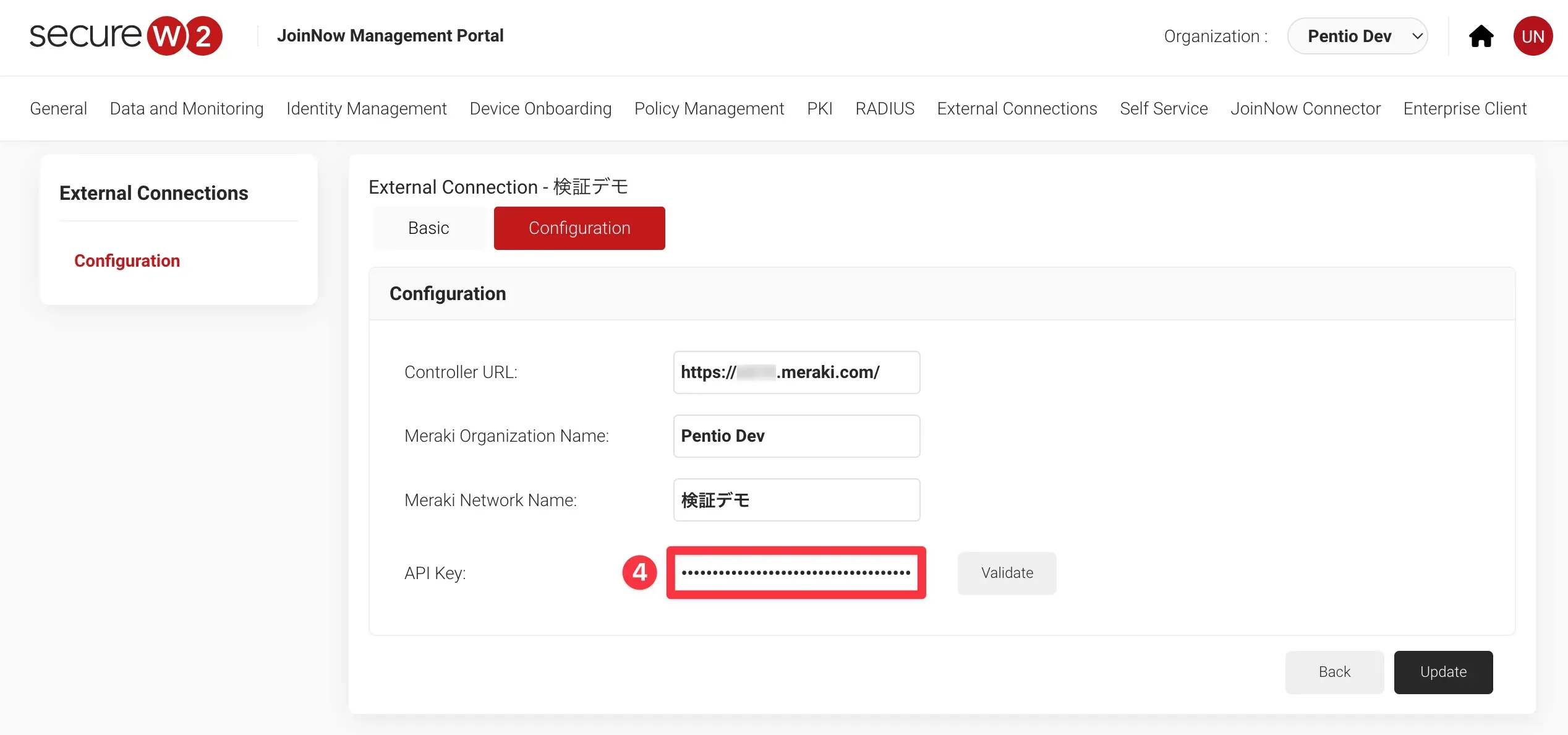

- Configurationタブに移動し、Cisco

Merakiから必要な情報を取得しSecureW2に入力していきます。

-

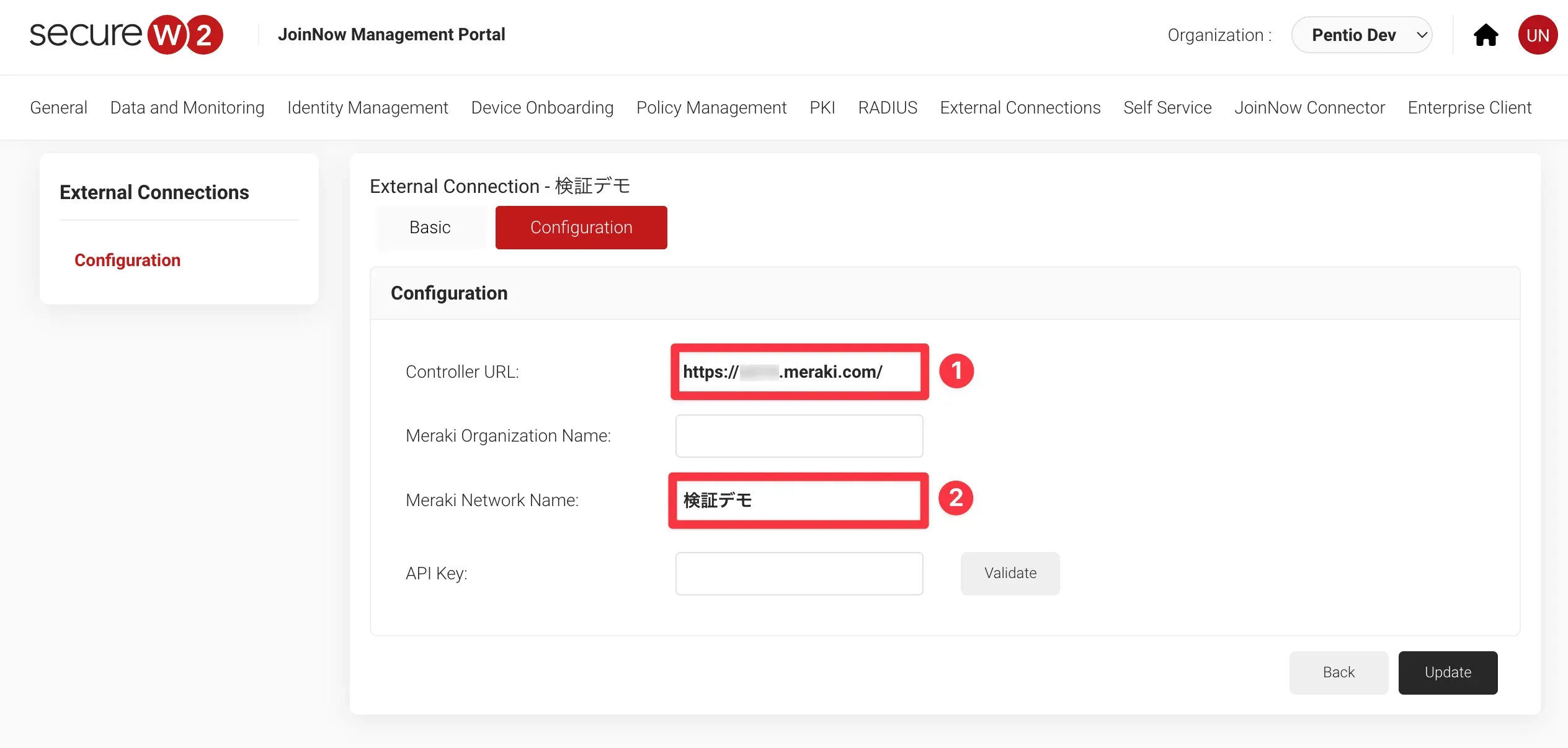

Merakiにログインし、SecureW2の以下の項目に入力します。

項目名

設定値

項目の説明

Controller URL

例: https://my.meraki.com/

MerakiのURL①

Meraki Network Name

例: 検証デモ

Merakiのネットワーク名②

-

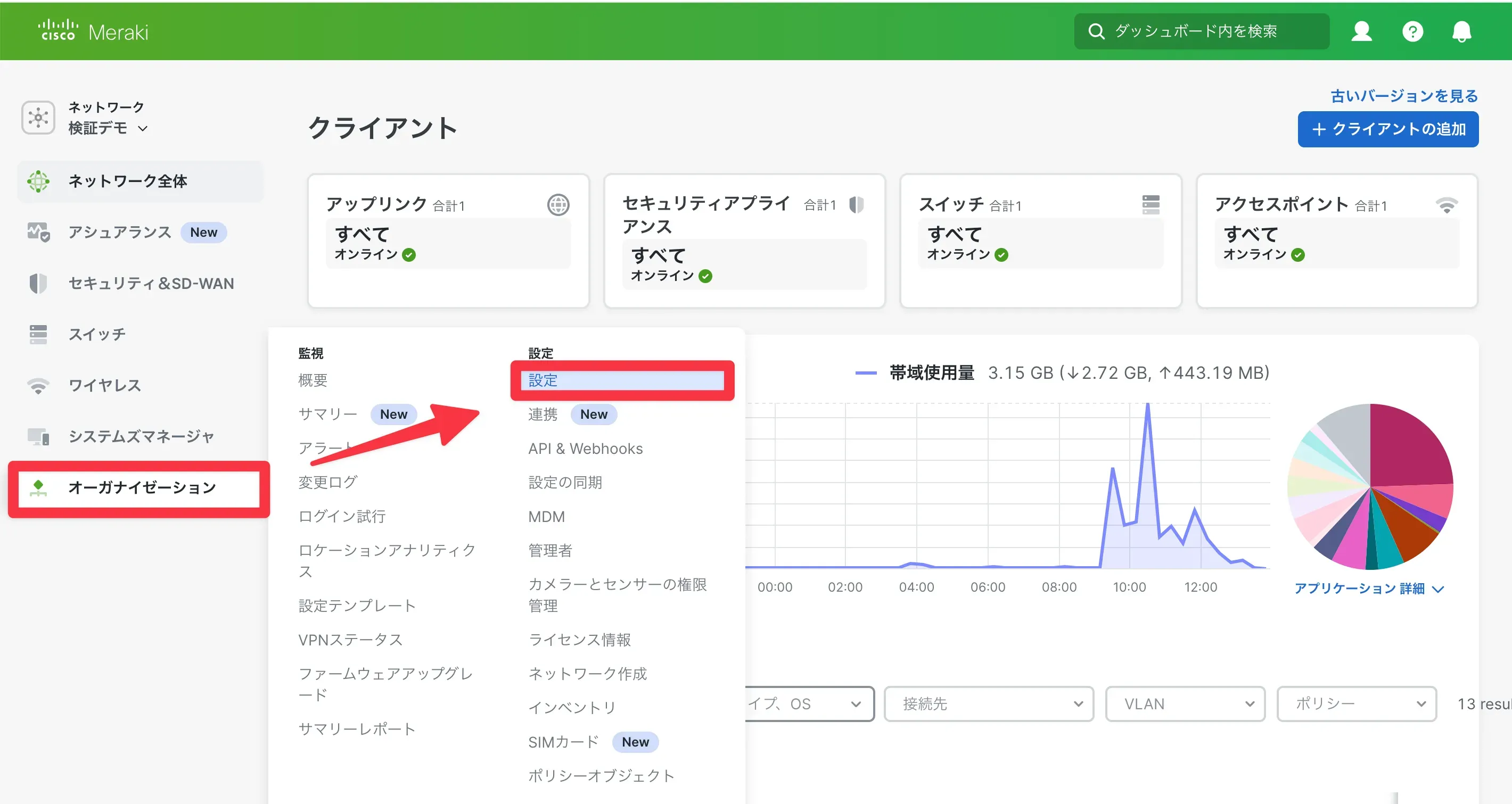

Merakiの左タブにて、オーガナイゼーション > 設定

をクリックします。

-

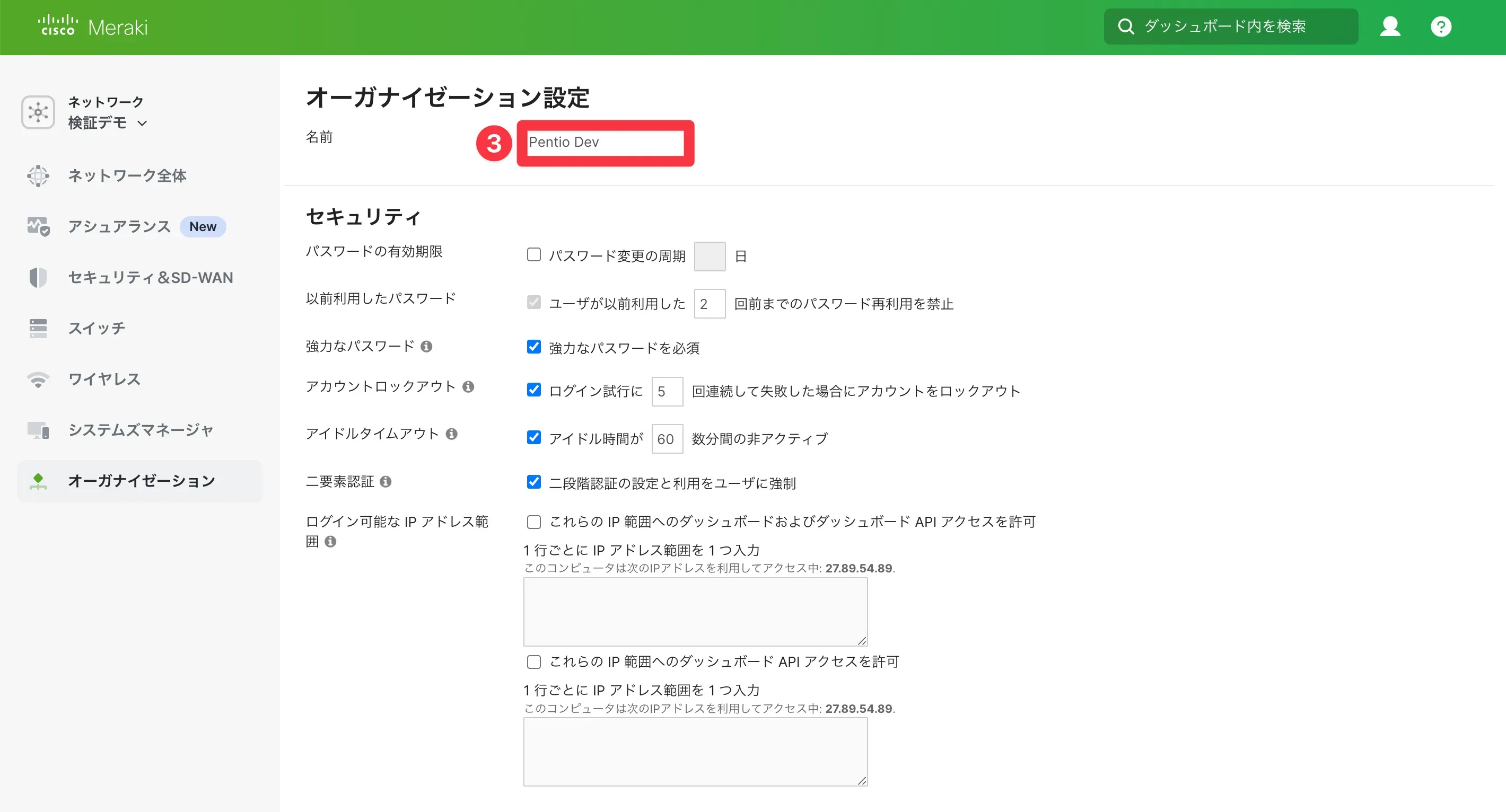

オーガナイゼーションの名前を、SecureW2の以下の項目に入力します。

項目名

設定値

項目の説明

Meraki Organization Name

例: Pentio Dev

Merakiのオーガナイゼーションの名前③

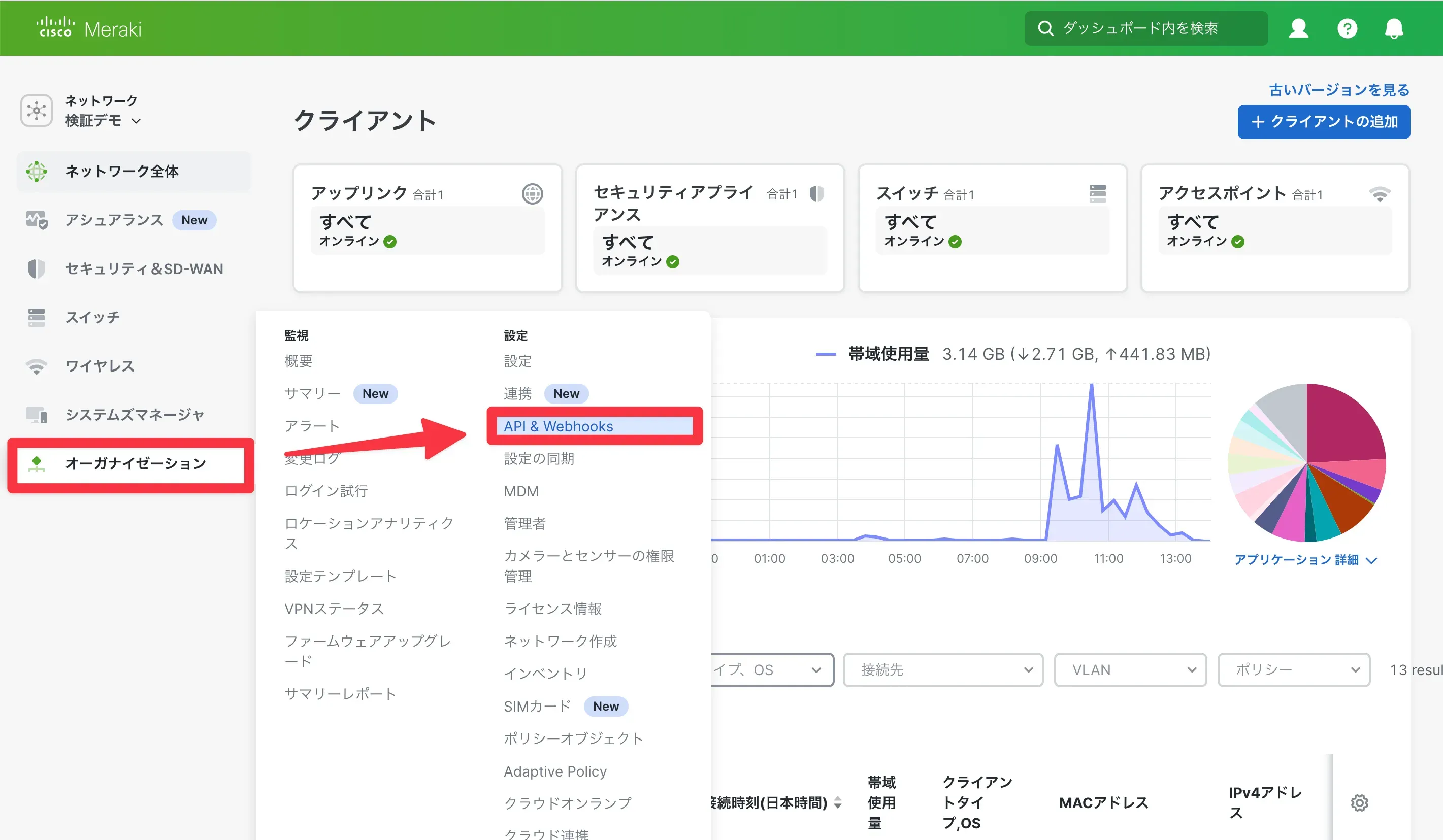

-

オーガナイゼーション > API & Webhooks をクリックします。

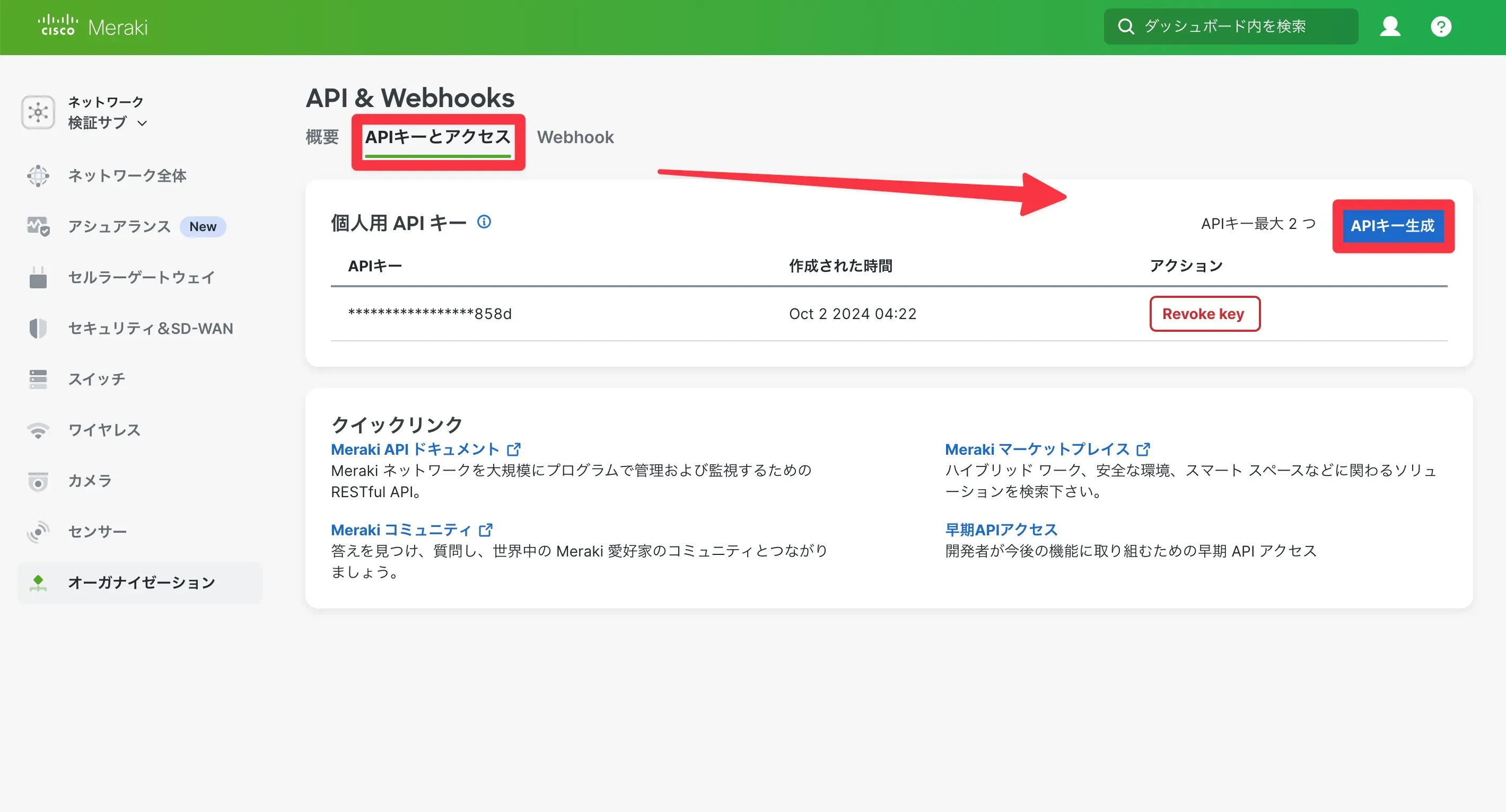

- APIキーとアクセス タブに移動し、APIキー生成 をクリックします。

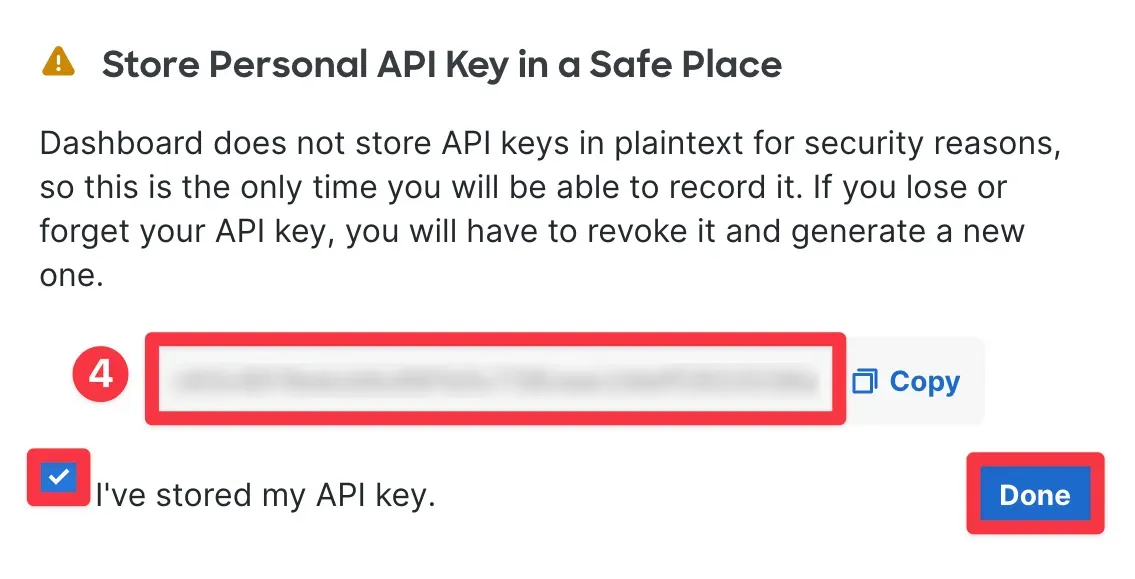

-

API

キーが表示されるので、SecureW2へコピー&ペーストします。保存したらDone

をクリックします。

- Validate

をクリックして、テスト接続を行います。Connection

verified successfully と表示されたら、Update をクリックします。

設定方法は以上となります。

動作確認

本記事では例として以下の動作を確認します。

- 証明書を用いて無線LANへ接続

- OneLogin上でユーザーを無効化※

- 該当するユーザーに紐づいた証明書が自動失効

- デバイスのネットワーク接続が遮断される

※今回の検証ではOneLoginのユーザーステータス変更をトリガーイベントとして設定しています。その他サービスをご利用の方はこちらをご覧下さい。

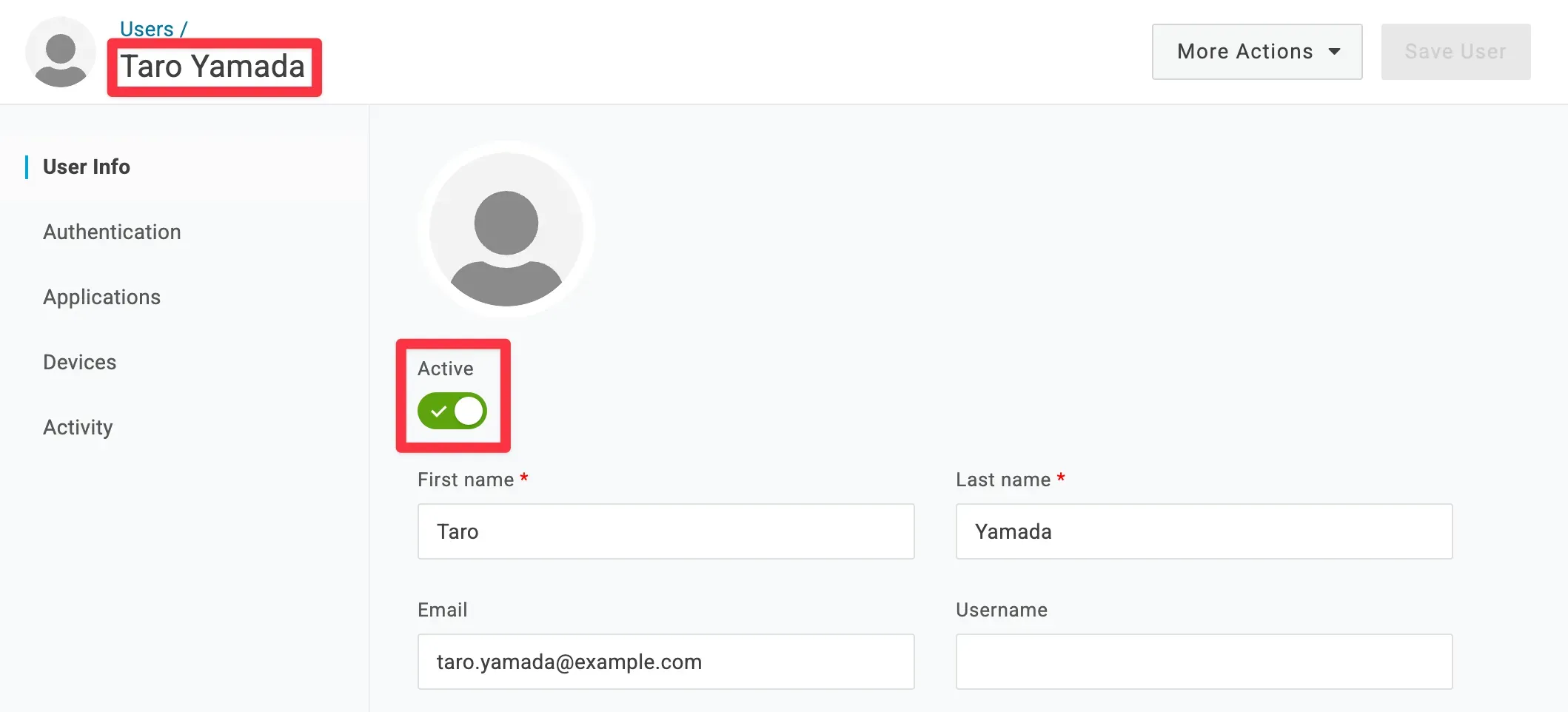

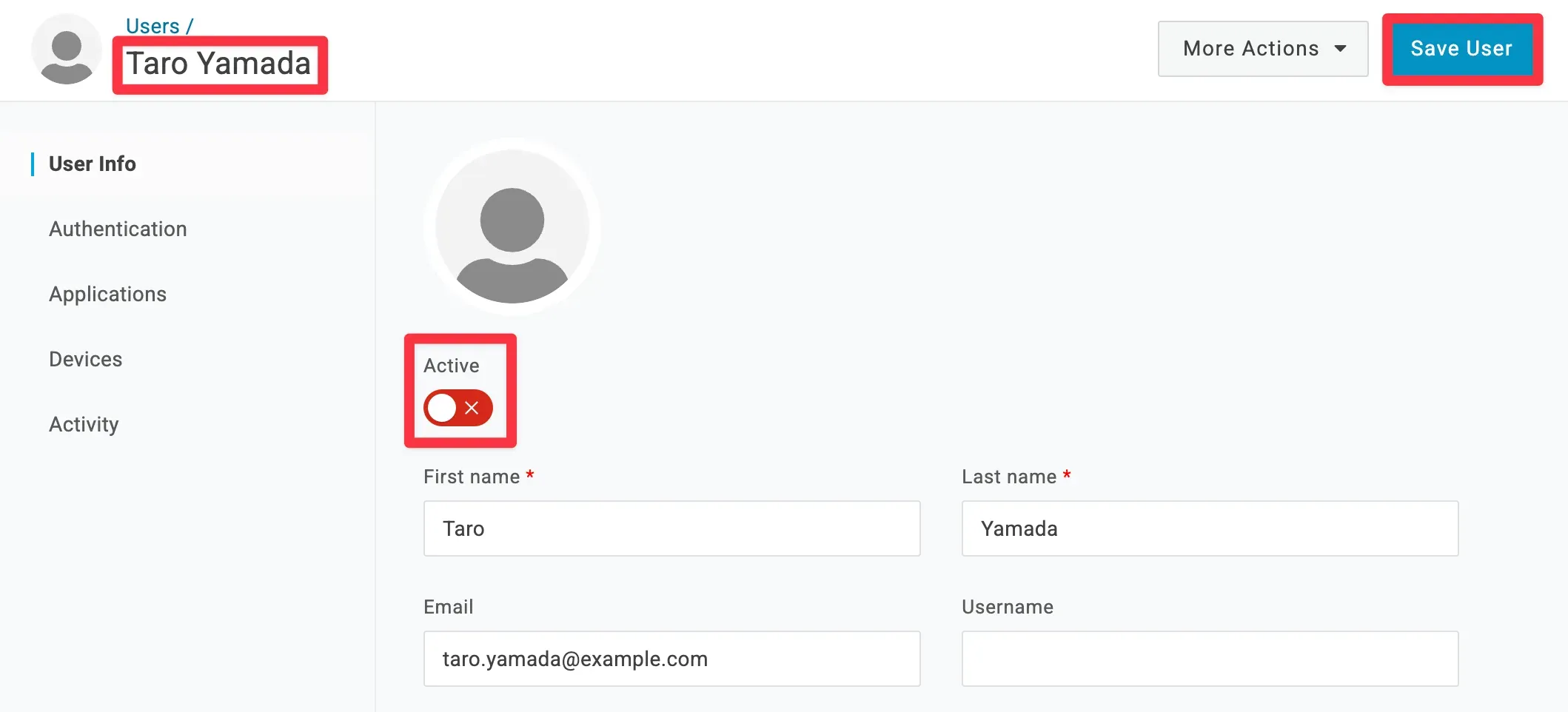

-

ユーザー「taro yamada (taro.yamada@pentio.com)」は現在アクティブなステータスになっています。

-

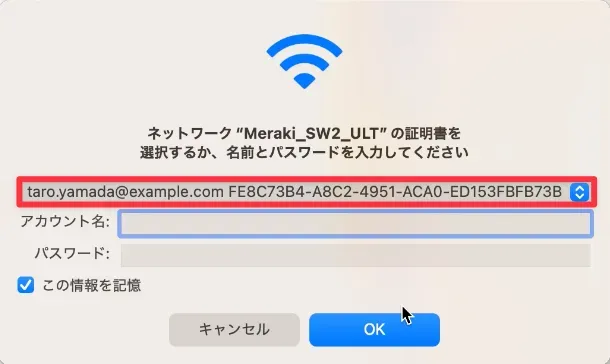

クライアント証明書を用いて無線LANへ接続します。

-

このユーザーを無効化します。

-

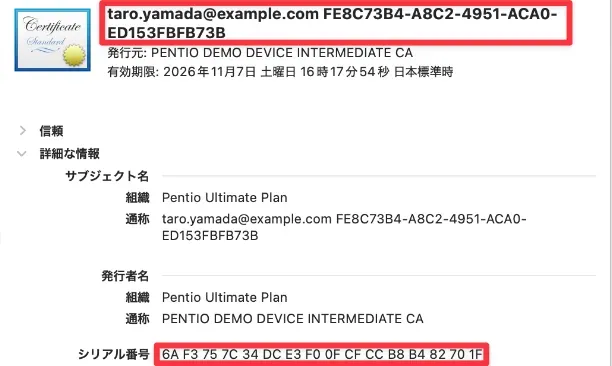

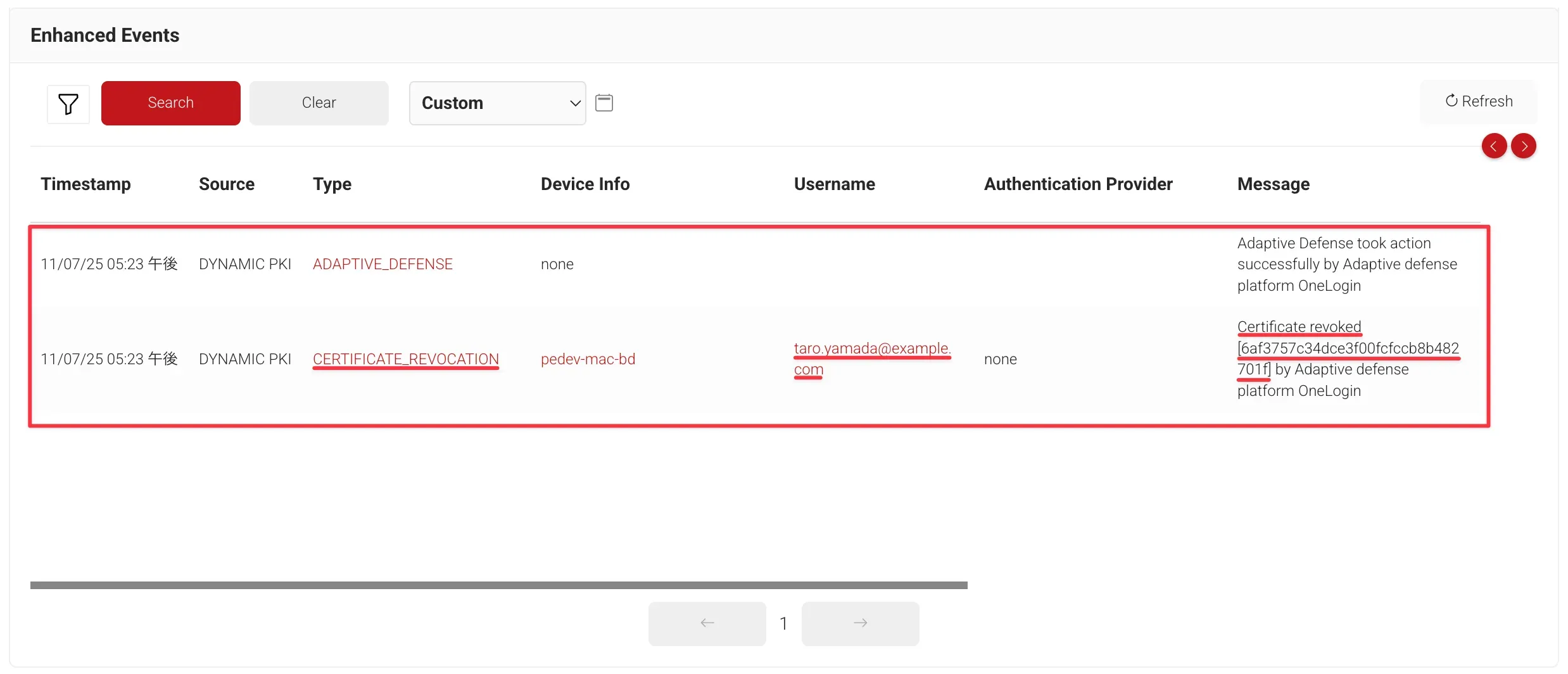

ユーザー無効化がトリガーとなり、配布されていた証明書が失効されます。

-

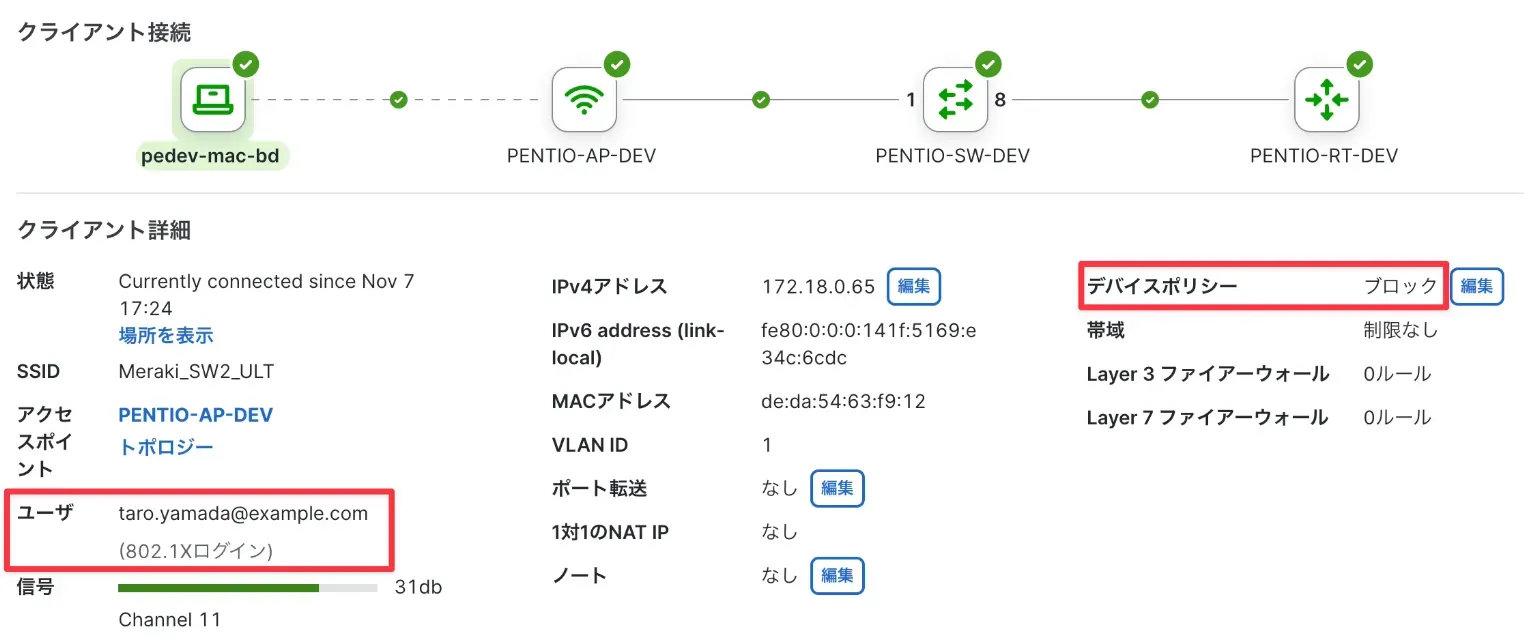

証明書失効後、デバイスポリシーがブロックされネットワーク接続から遮断されます。

おわりに

今回は、SecureW2が提供するAdaptive Defenseを利用してCisco MerakiとSecureW2を連携させる手順について紹介しました。これにより管理者が手動でアクセスポリシーを変更させる必要なく、アクセス制御の自動化を実現できます。本ソリューションのメリットとして以下のようなものがあります。

- 外部サービスと連携したアクセスコントロール:IDaaS・MDM・EDRなど多様なサービスと連携したアクセスコントロールが可能です。

- リアルタイムなクライアント証明書失効、アクセスコントロール:本記事で紹介したAdaptive Defenseはトリガーイベント発生後、約1-2分で動作します。

そのため社員の退社/異動に伴う工数の削減など管理者の負担が軽減されるだけでなく、リアルタイムなアクセスコントロールなど外部サービスを中心としたネットワーク運用を可能にします。 ぜひSecureW2導入を検討してみてはいかがでしょうか。以上で「Merakiネットワークへの接続を、証明書失効後に即時遮断する」を終わります。

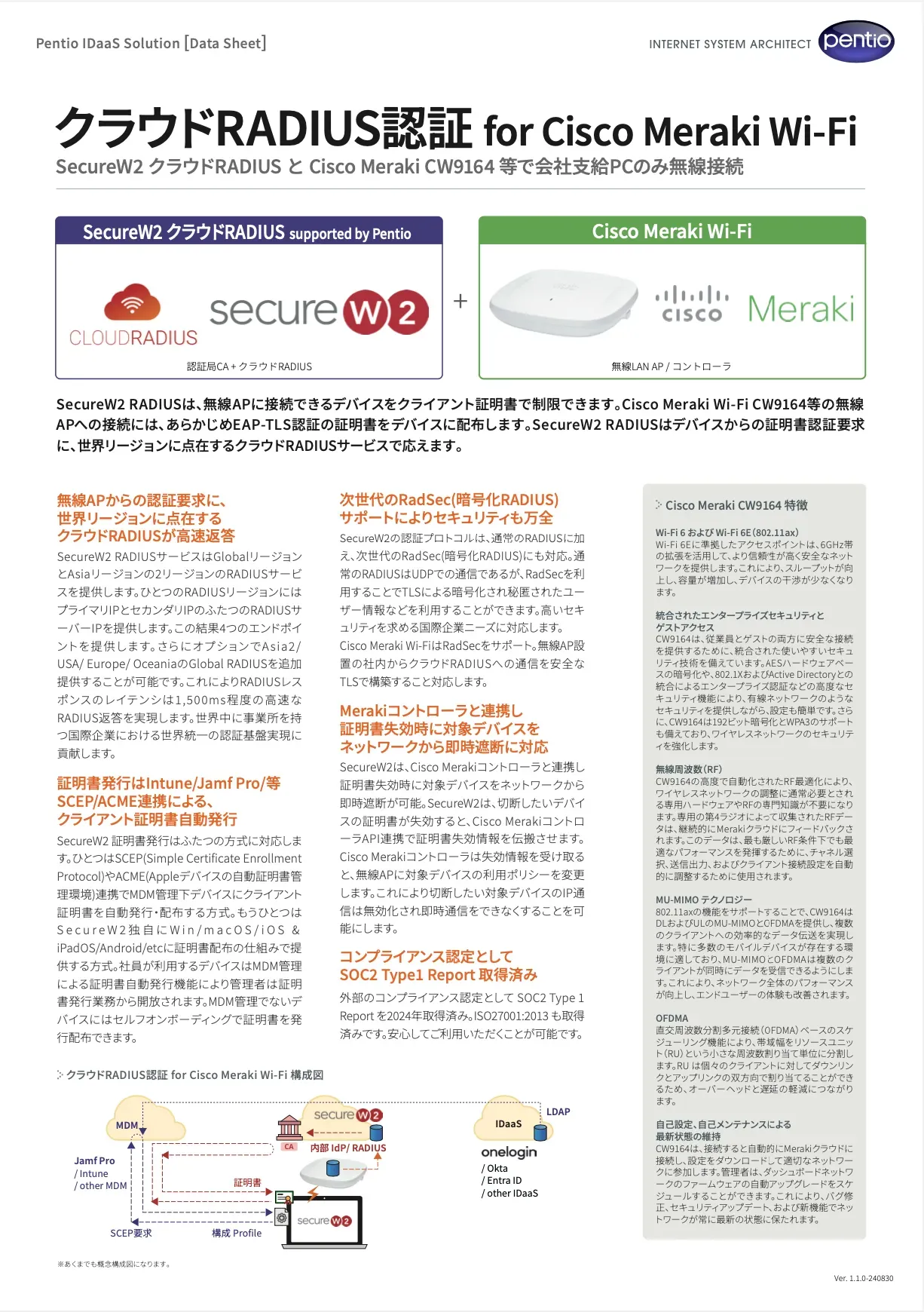

SecureW2とCisco Merakiの詳細については以下の資料をご覧ください。

ソリューション詳細パンフレットをダウンロード

この資料でわかること

- MerakiコントローラとSecureW2の連携

- Cisco Meraki CW9164 特徴

- SecureW2クラウドRADIUSの機能