Jamf Proで無線LAN認証用のSCEP証明書を自動配布する

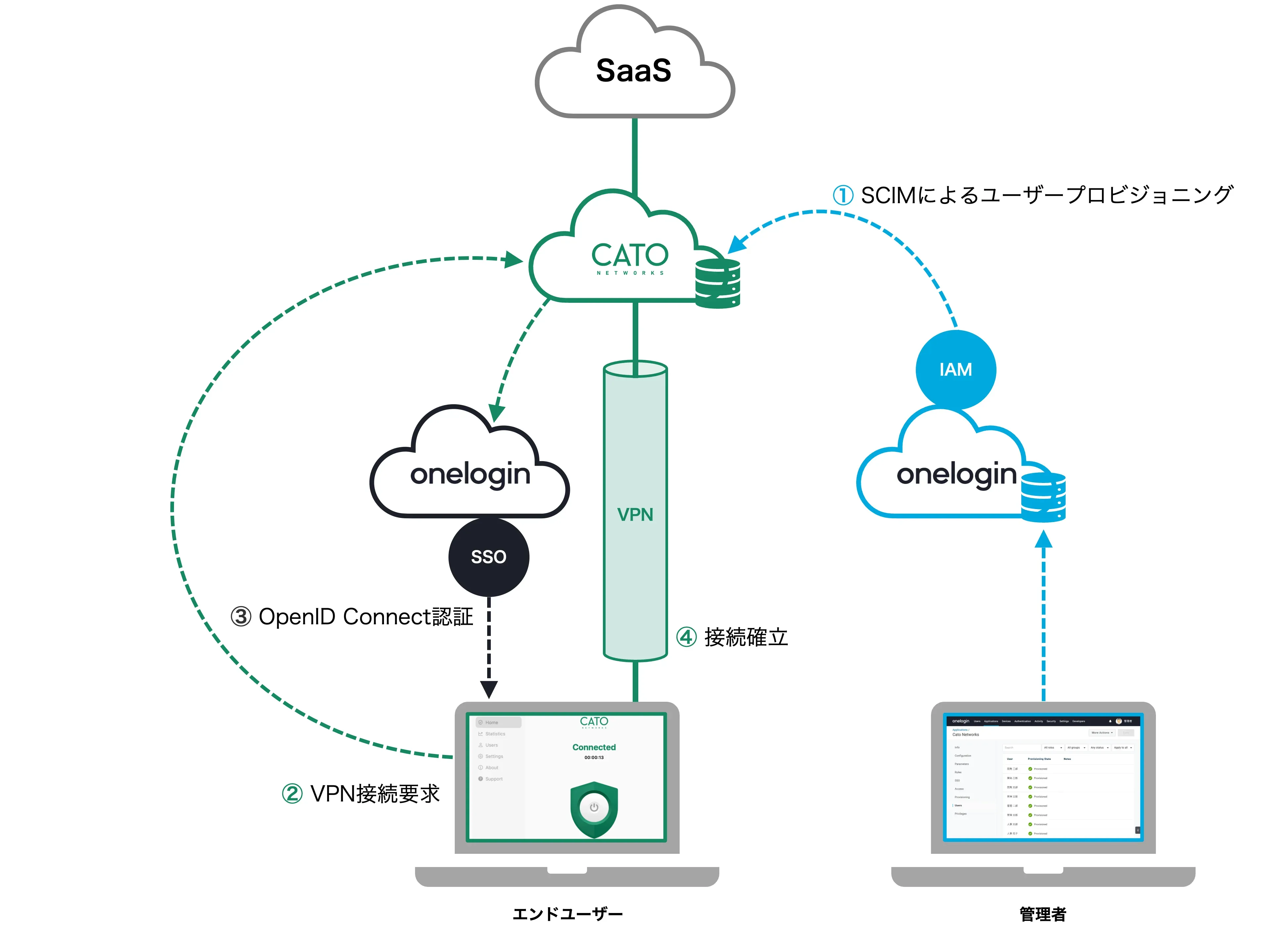

本検証では、OneLoginをCato SASEクラウドの「Client VPN接続」における認証基盤として連携いたしました。

Cato SASEクラウドとは、クラウドの利点を活用し、SD-WAN(ソフトウェアでWANを仮想的に制御する技術)とネットワークセキュリティを統合した次世代のセキュリティフレームワークであるSASE製品の一つです。SASEは、それ自体への認証を管理することは可能ですが、SASEより先にあるSaaSへの認証を管理するためには、IDaaSによる認証情報の一元管理、およびSaaSへの安全な認証の支援が不可欠となります。しかしながら、Cato SASEクラウドが連携可能なIDaaS製品は限られています。

Cato SASEクラウドにおけるSDPクライアントユーザーの作成および削除を含むユーザー管理とユーザー認証をOneLogin側で統一することで、運用を効率化いたします。Cato SASEクラウドの運用に課題を感じている方、SDPクライアントの管理および認証に不安をお持ちの方、または新規導入をご検討中の方は、ぜひご一読ください。

製品名 | メーカー | 役割・機能 | バージョン |

|---|---|---|---|

OneLogin | One Identity | Identity Provider | 2026.1.0 |

Cato Management Application (CMA) | Cato Networks | Cato SASEクラウド管理用Webコンソール | Product Updates - March 9, 2026 |

Cato Client | Cato Networks | Cato SASEクラウド接続用ソフト | Version 5.11.0 |

Windows 11 Pro | Microsoft | クライアント端末 | 25H2 |

macOS | Apple | クライアント端末 | Tahoe 26.4.1 |

iOS | Apple | クライアント端末 | 26.4.1 |

主な構成要素は以下の通りです。

本構成により、ユーザーはOneLoginによる認証(多要素認証を含む)を完了した後にのみ、Catoのセキュアネットワークへのアクセスが許可されます。

本検証には、以下の前提条件を満たす必要があります。

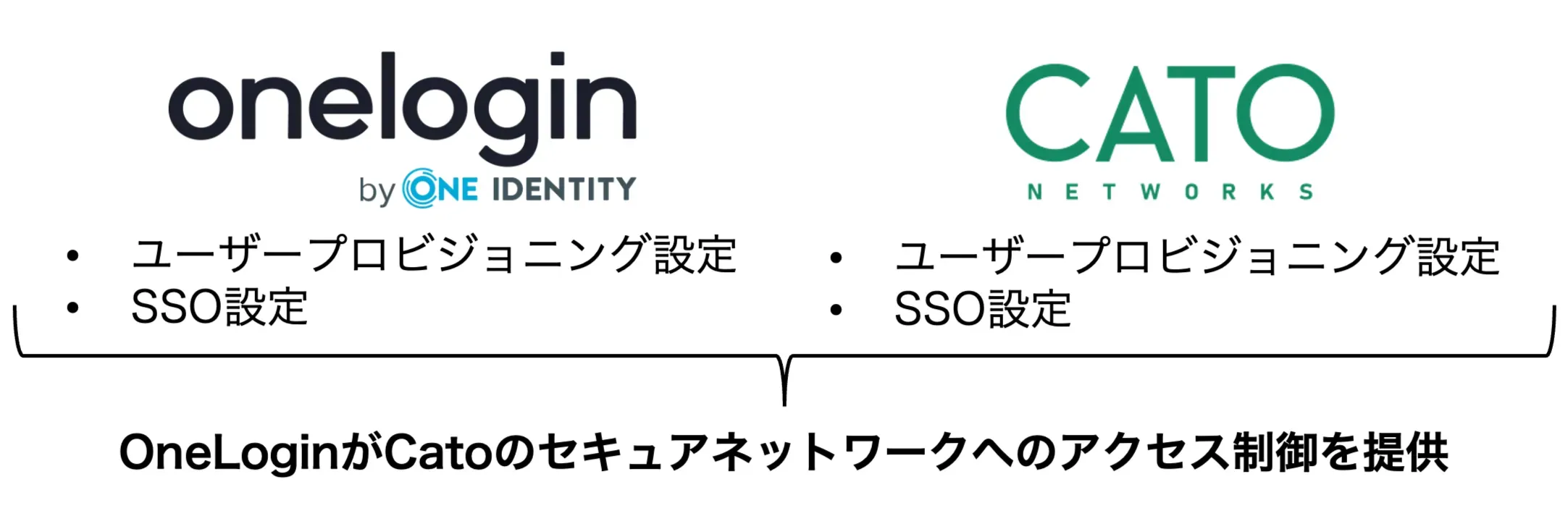

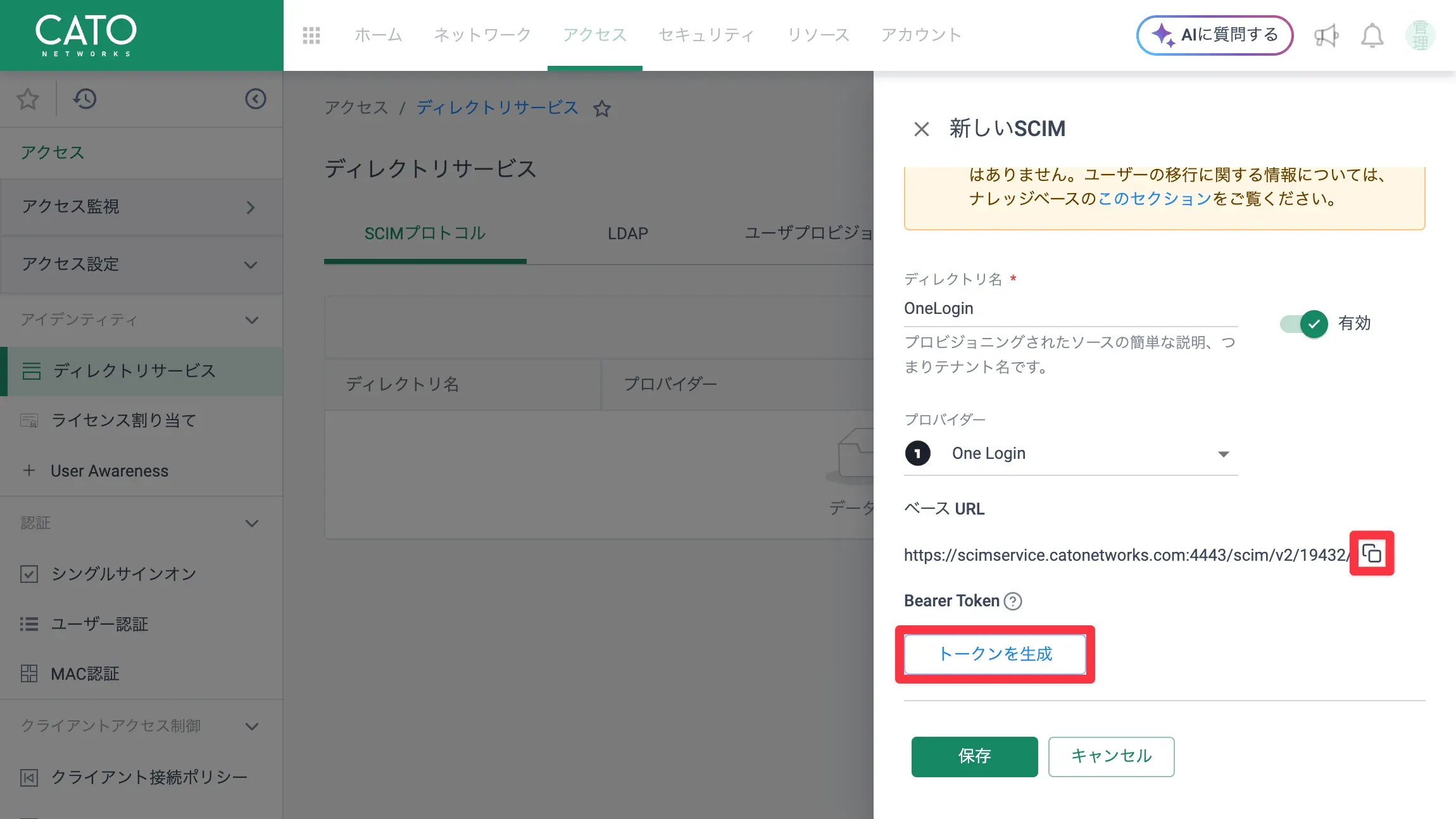

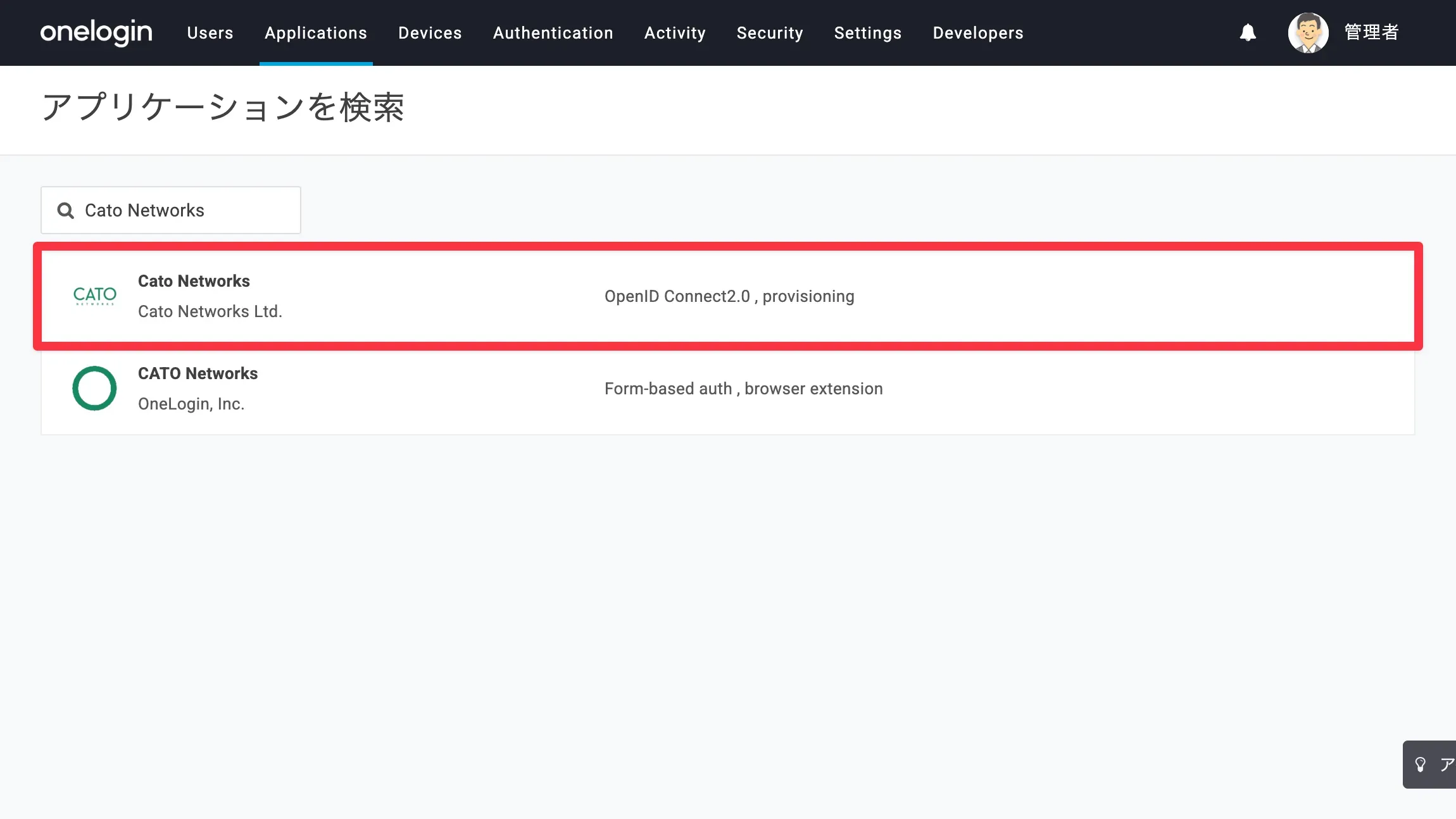

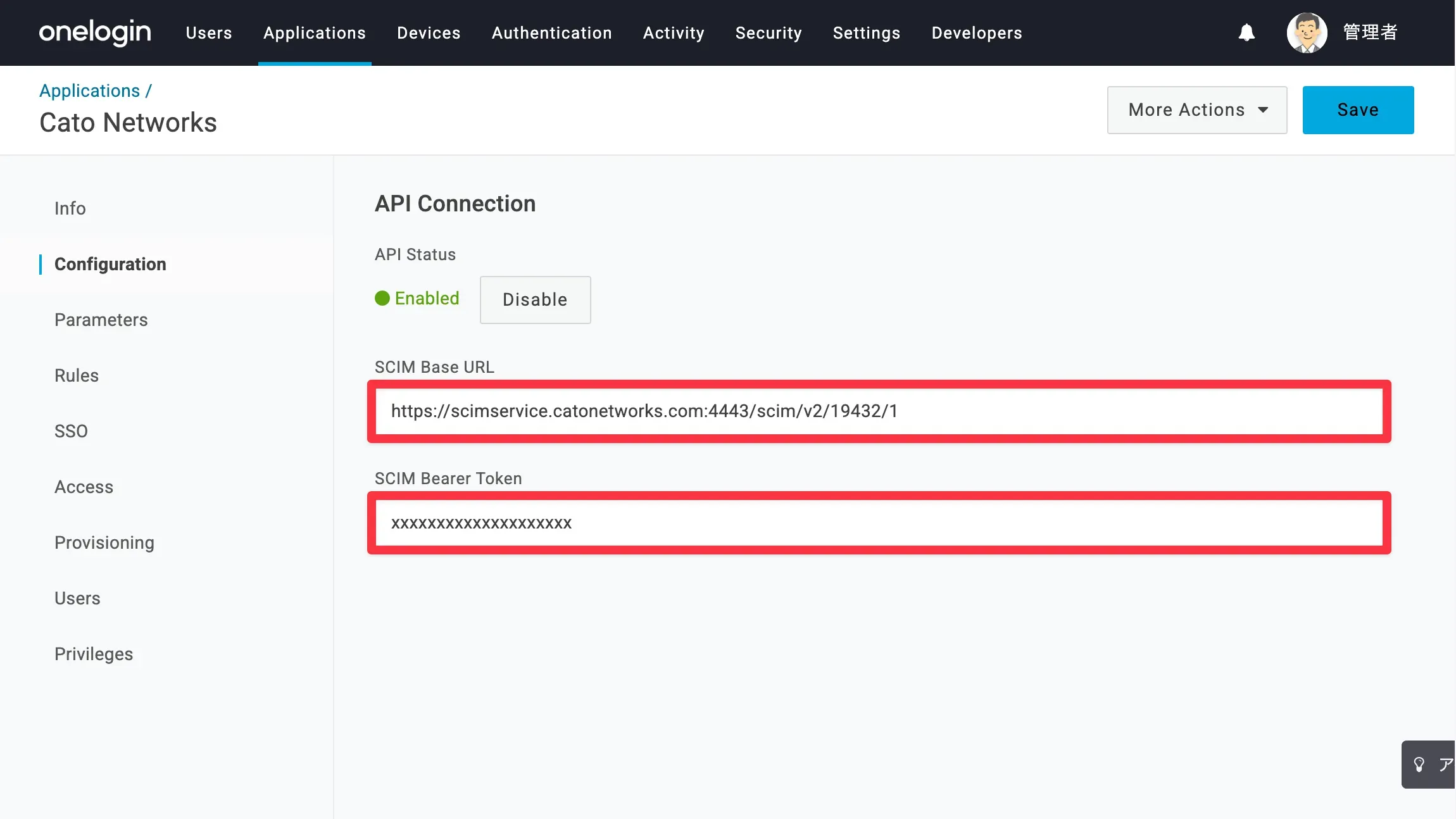

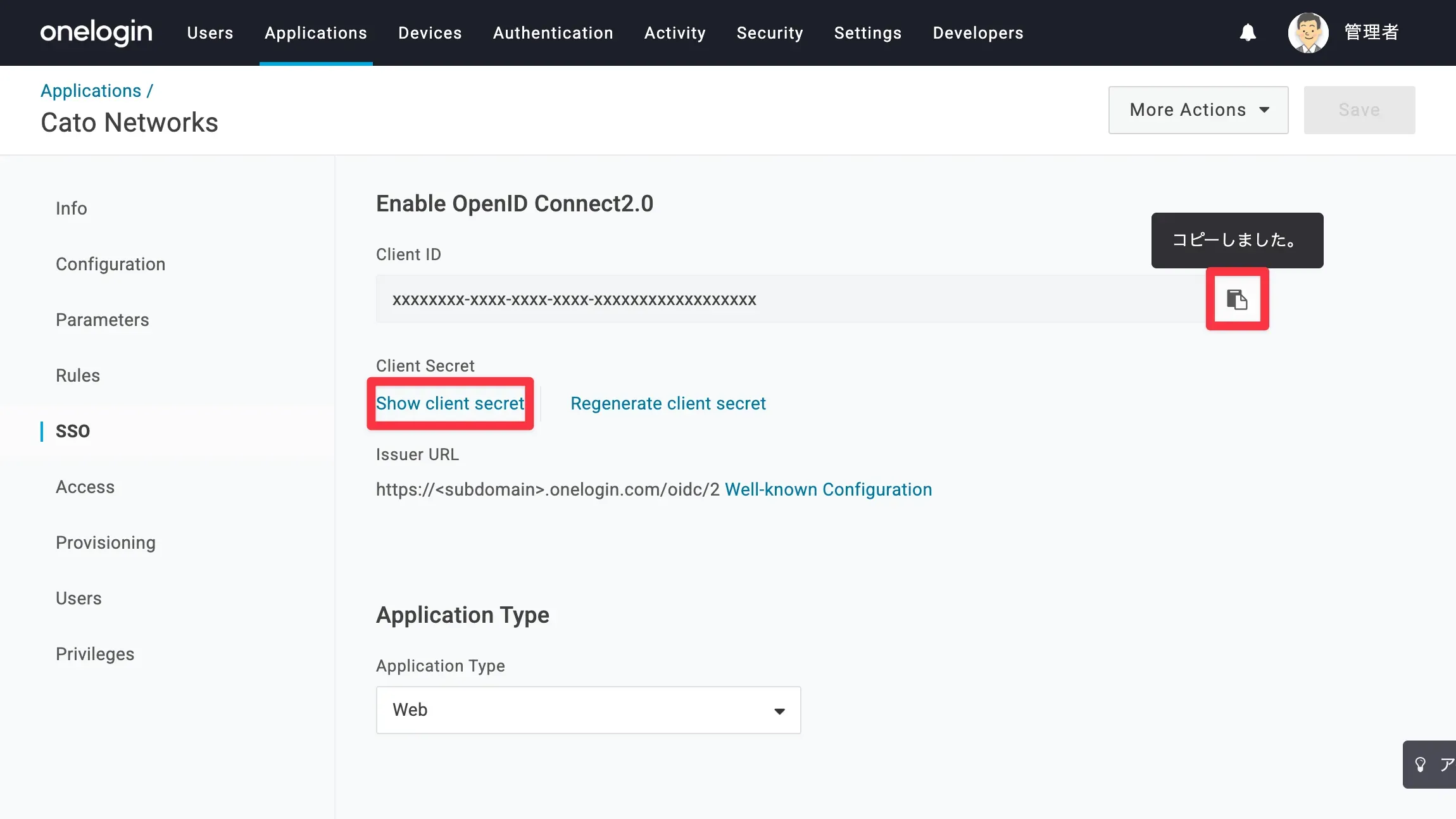

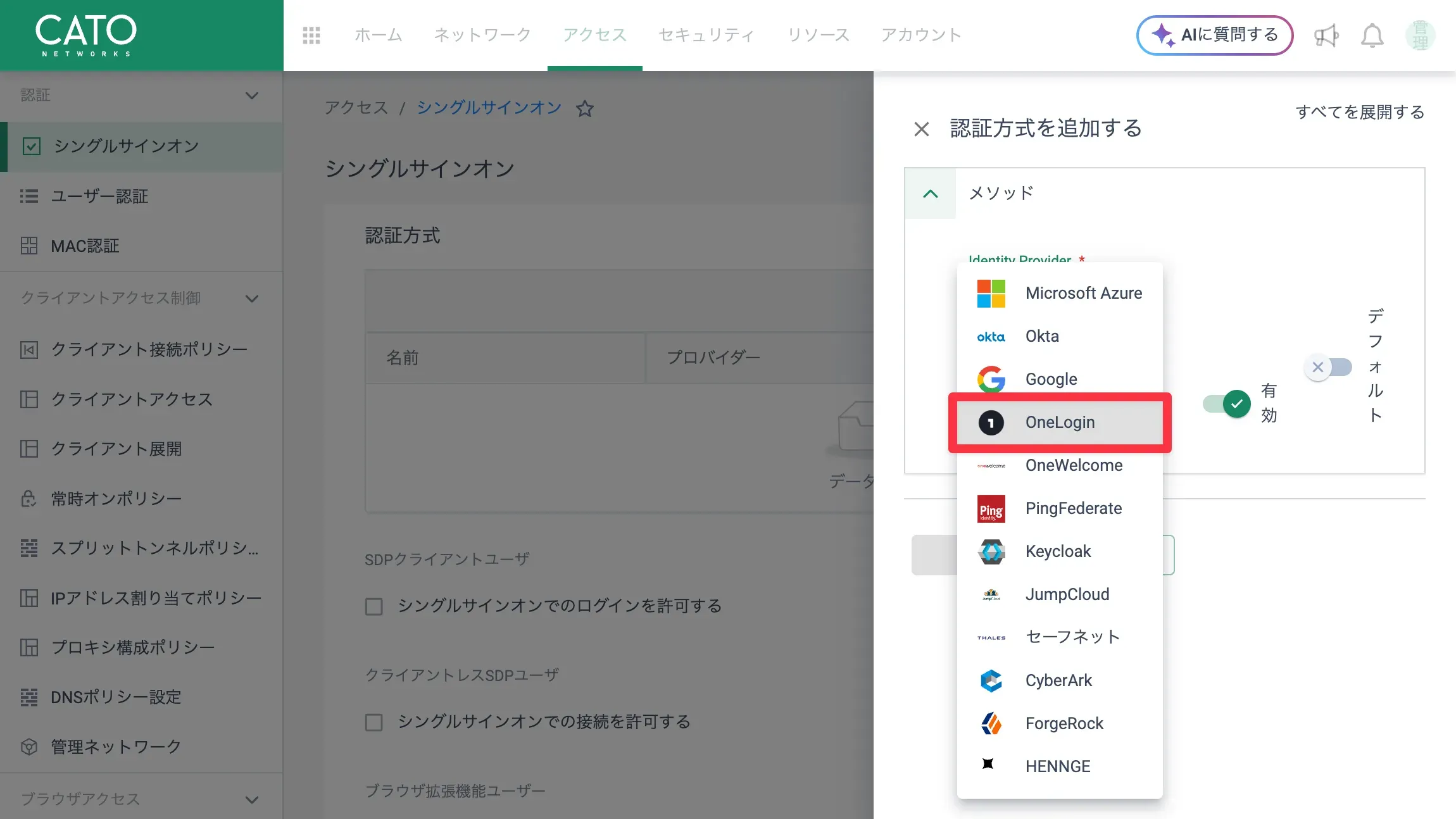

OneLoginとCato Management Application (CMA)間で、ID管理のためのSCIMによるユーザープロビジョニング、およびOpenID Connectによるユーザー認証の設定を行います。

*より詳細な設定手順につきましては、OneLoginのご契約者様がご利用いただけるペンティオヘルプセンターにて公開しております。

本検証の結果、OneLogin(IdP)とCato Networks(SASE)の連携により、ユーザー認証からセキュアなネットワーク接続に至るまで、一元的な制御が可能であること確認いたしました。OneLoginのユーザープロビジョニング機能を活用し、ユーザー情報をCato Management Applicationと同期させることで、アカウントの作成、削除、属性の変更といった操作がCato Networksに自動反映されます。これにより、VPNユーザーの個別管理は不要となり、ユーザー管理の一元化と運用負担の軽減を実現いたします。

また、OpenID Connectによる認証連携を実施することで、Cato Clientからの接続時にOneLoginへリダイレクトされ、シングルサインオン(SSO)と多要素認証(MFA)による強固な認証を実現し、ユーザーの認証をOneLoginに集約することが可能です。

更に、VPN接続が確立されると、PoP(Point of Presence)にトンネルが構築され、ユーザー単位でのセキュリティポリシーに基づいて通信が制御されます。これにより、「誰がアクセスしているか」といった認証情報と、「どのネットワークを利用しているか」という情報を組み合わせ、より柔軟かつ安全なアクセス管理が可能となります。

これらを踏まえ、本構成は認証とユーザー管理の一元化を実現し、セキュリティと利便性を両立する効果的なアプローチであると結論付けられます。是非、Cato SASEクラウドとOneLoginの導入を併せて検討してみてはいかがでしょうか。以上で「Cato SASEクラウドのSaaS認証・ユーザー管理の一元化をOneLoginで実現する」検証レポートを終わります。

*本サイトに掲載されている製品またはサービスなどの名称及びロゴは、各社の商標または登録商標です。