Cisco Meraki MRの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する

はじめに

現在多くの企業において、デバイスおよびユーザーの識別・認証手段としてクライアント証明書が広く利用されています。クライアント証明書はネットワーク・各種システムへのアクセスを制御する認証要素であり、組織にとって重要なセキュリティ資産です。そのため証明書のライフサイクルを含めた適切な管理・統制が求められています。

しかしながら実運用においては証明書管理が十分に機能していないケースが散見されます。例えば、従業員退職に伴いIDaaS上ではユーザーステータスが非アクティブ化されているにもかかわらず、PC棚卸・回収時まで証明書が失効されないまま残存している事例などが挙げられます。結果として数日から数週間にわたり有効な認証手段が残存してしまい、不正にネットワーク・VPN認証に成功してしまう可能性があります。また認証基盤のガバナンス・証明書管理ポリシーの観点からも重大な問題となります。

このようなリスクを防ぐためにはIDaaS上でのユーザーステータスの変更など証明書の信頼性が揺らいだ時点で、その証明書を失効する仕組みが必要不可欠となっています。これに対してSecureW2が提供する機能であるAdaptive DefenseはIDaaS上でリスクイベントを検知した後、証明書の自動失効を自動で実行します。本記事では特にOneLoginとSecureW2の連携手順・動作について紹介します。

Adaptive DefenseによるOneLogin × SecureW2連携

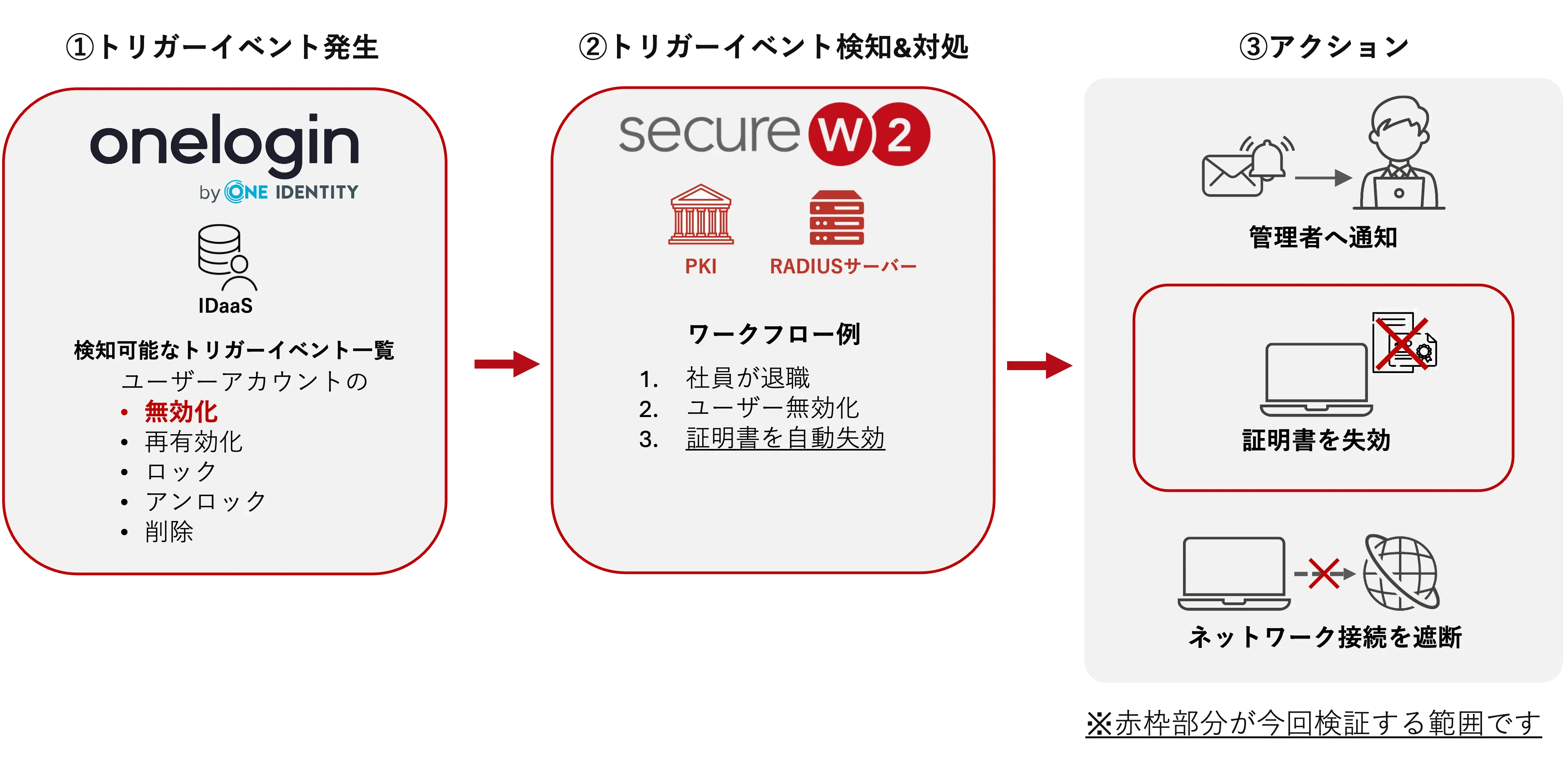

SecureW2が提供するAdaptive Defenseは、①OneLogin上のトリガーイベント(ユーザーの無効化/削除など)をベースに、②ワークフローを定義し、③アクションをリアルタイムに実行することが可能です。

例えば以下のようなワークフローを実現することができます。この一連のワークフローはトリガーイベント発生後、約1~2分で実行されます

- 社員が退職する

- IDaaS上でユーザーアカウントを無効化する

- 証明書を自動失効する

本記事では上図の赤枠部分について手順・動作を説明します。

前提条件

- SecureW2の管理者アカウントを保有していること

- SecureW2 Ultimateライセンスを契約していること

- IDaaSとしてOneLoginを利用しており、ユーザー作成が済んでいること

- SecureW2発行のクライアント証明書の配布・登録が済んでいること

作業詳細

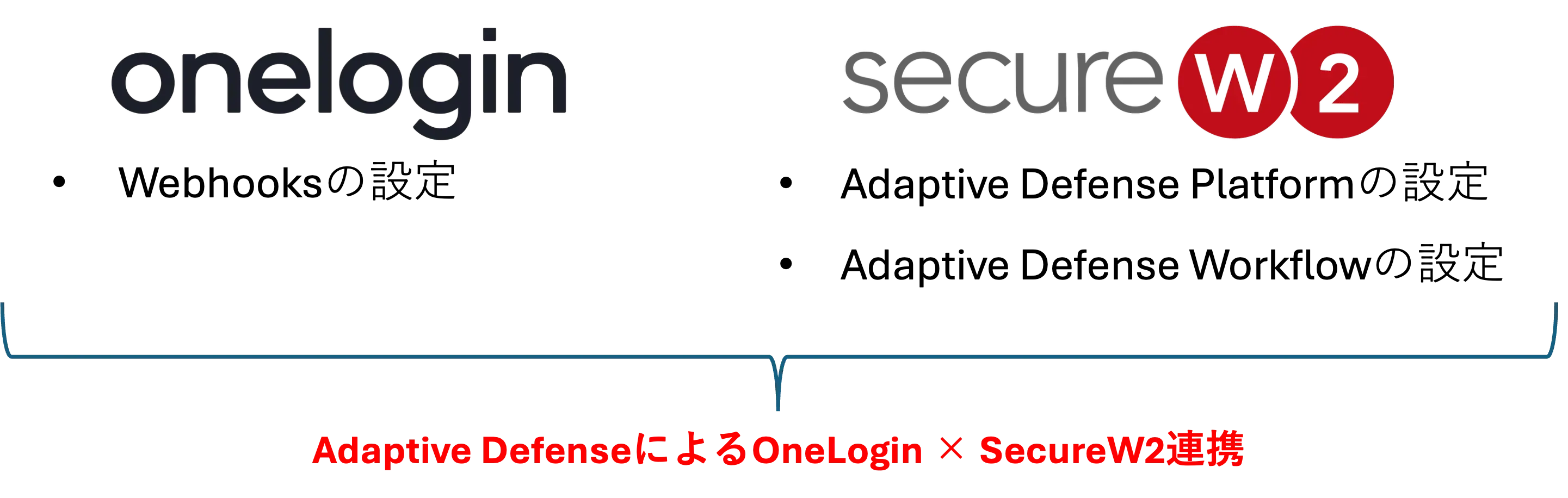

主な作業内容はOneLoginとSecureW2でそれぞれ上図の通りです。このようにOneLoginおよびSecureW2上でいくつか設定を行うだけで簡単にAdaptive Defenseをご利用いただけます。

具体的な作業手順

本記事では例として以下のようなユースケースを実現するための手順・動作を簡単に確認します。

- 社員が退職する

- OneLogin上でユーザーアカウントを無効化する

- 証明書を自動失効する

OneLoginとSecureW2の連携設定

-

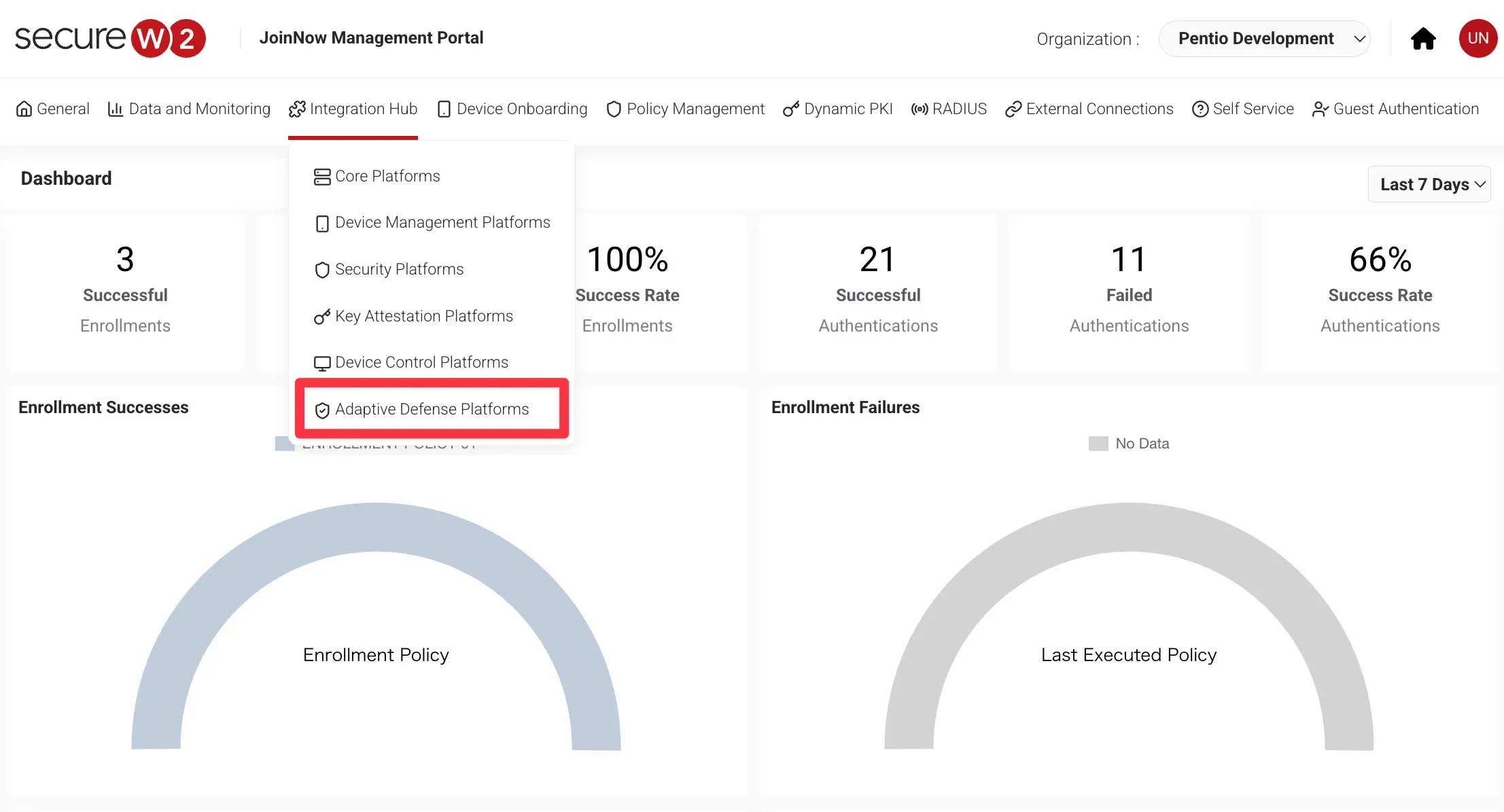

JoinNow Management Portalにログインし、Integration Hub > Adaptive Defense Platformsをクリックします。

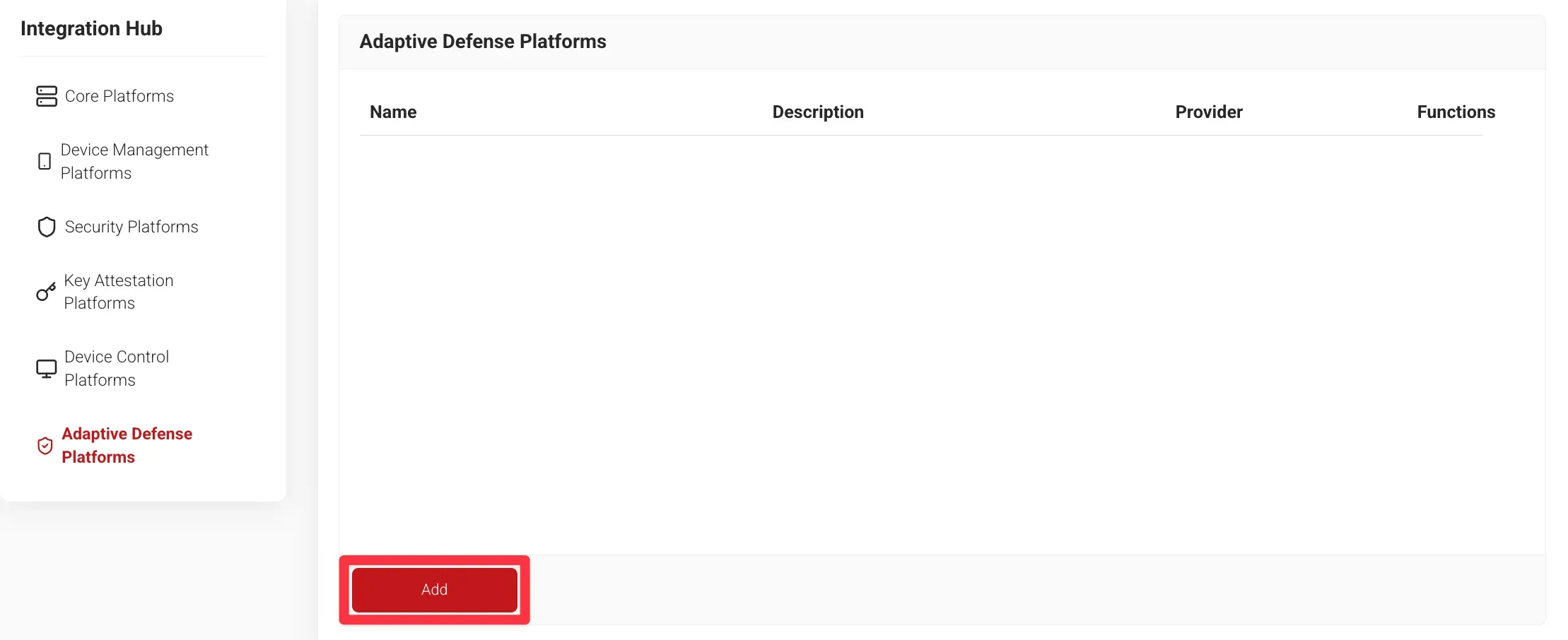

- Addをクリックします。

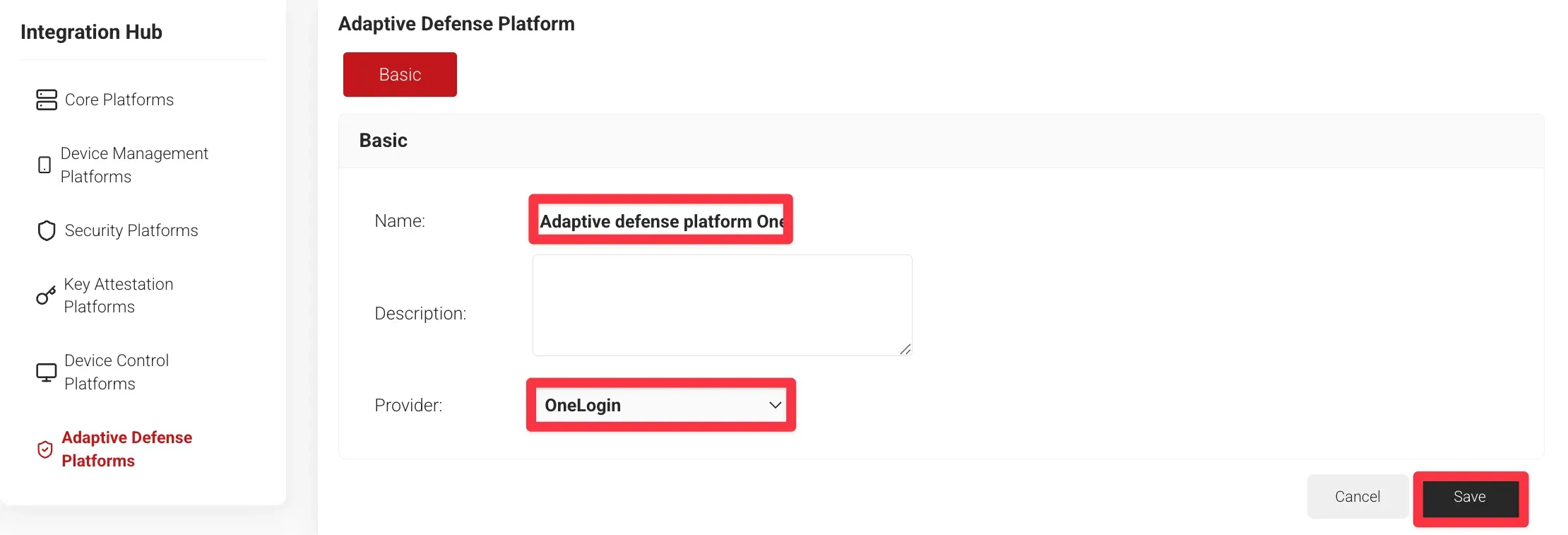

-

任意の名前を付け、ProviderタブからOneLoginを選択し、Saveをクリックします。

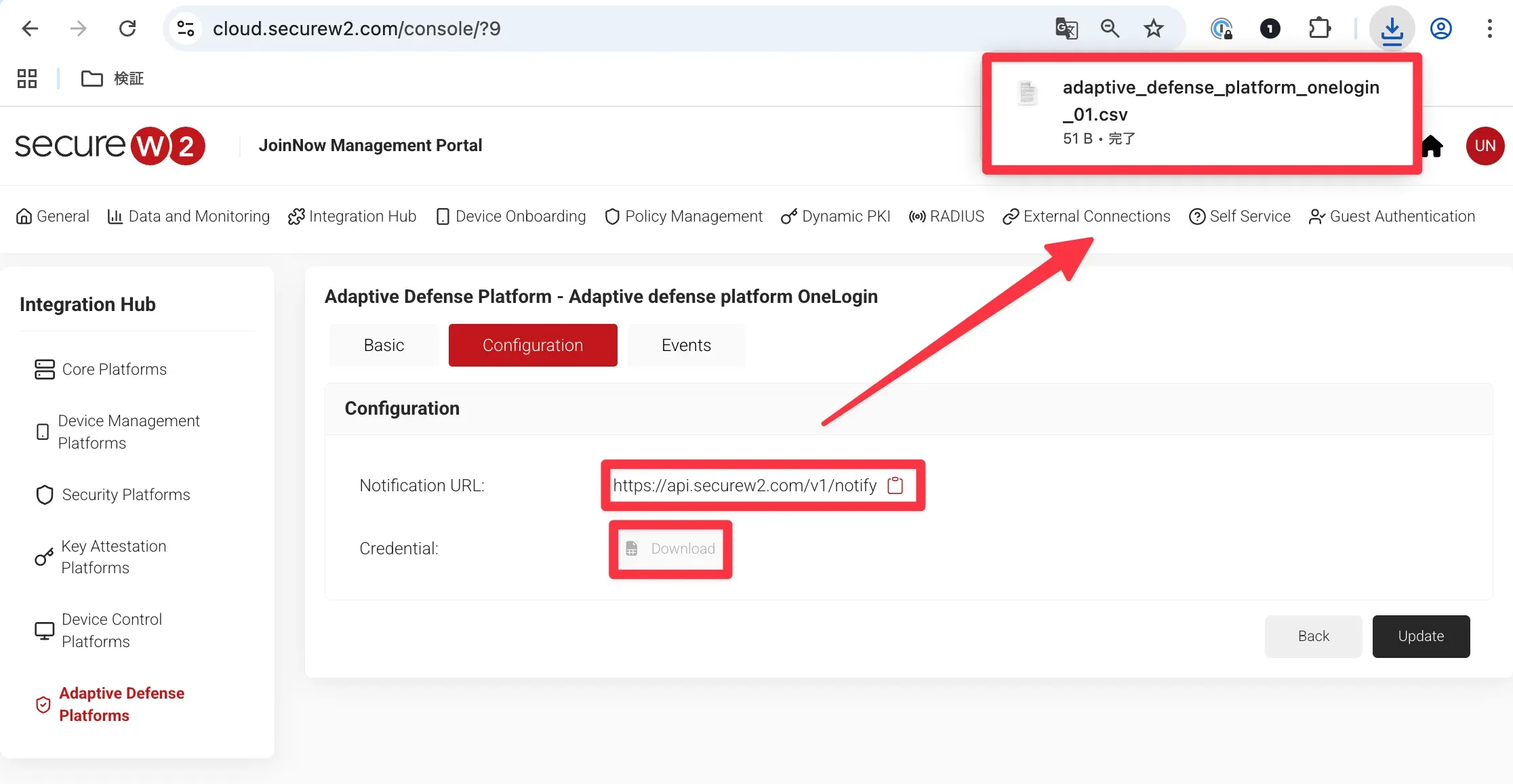

-

Configurationタブに移動し、Notification URLを控えておきます。続いてDownloadボタンをクリックし、Credentialをダウンロードします。

-

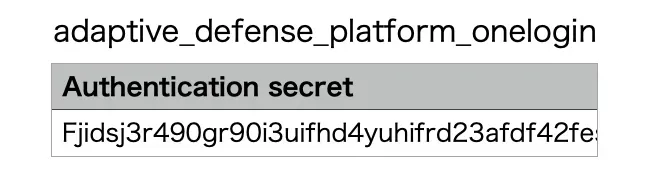

ダウンロードしたcsvファイルを開くと、Secretが載っているためこれも控えておきます。

-

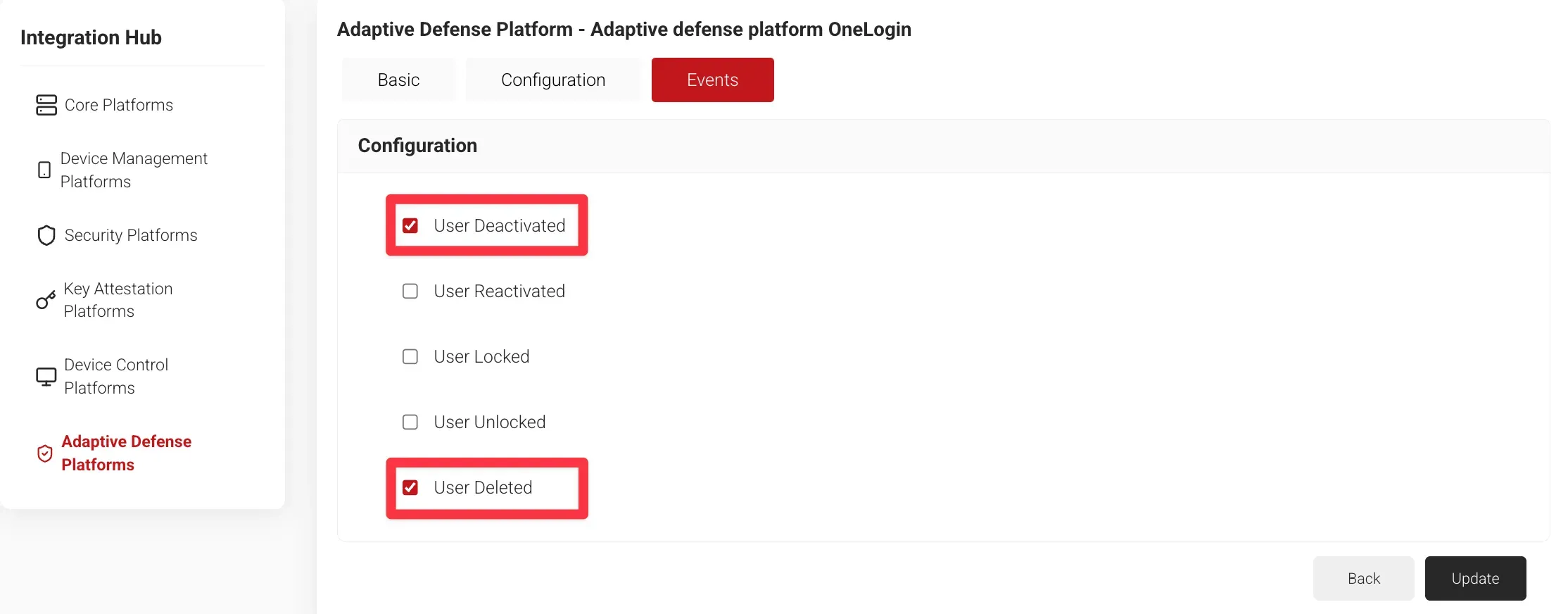

Eventsタブに移動し、トリガーイベントの設定をします。今回は以下のようにユーザー無効化・削除をイベントとして設定します。

-

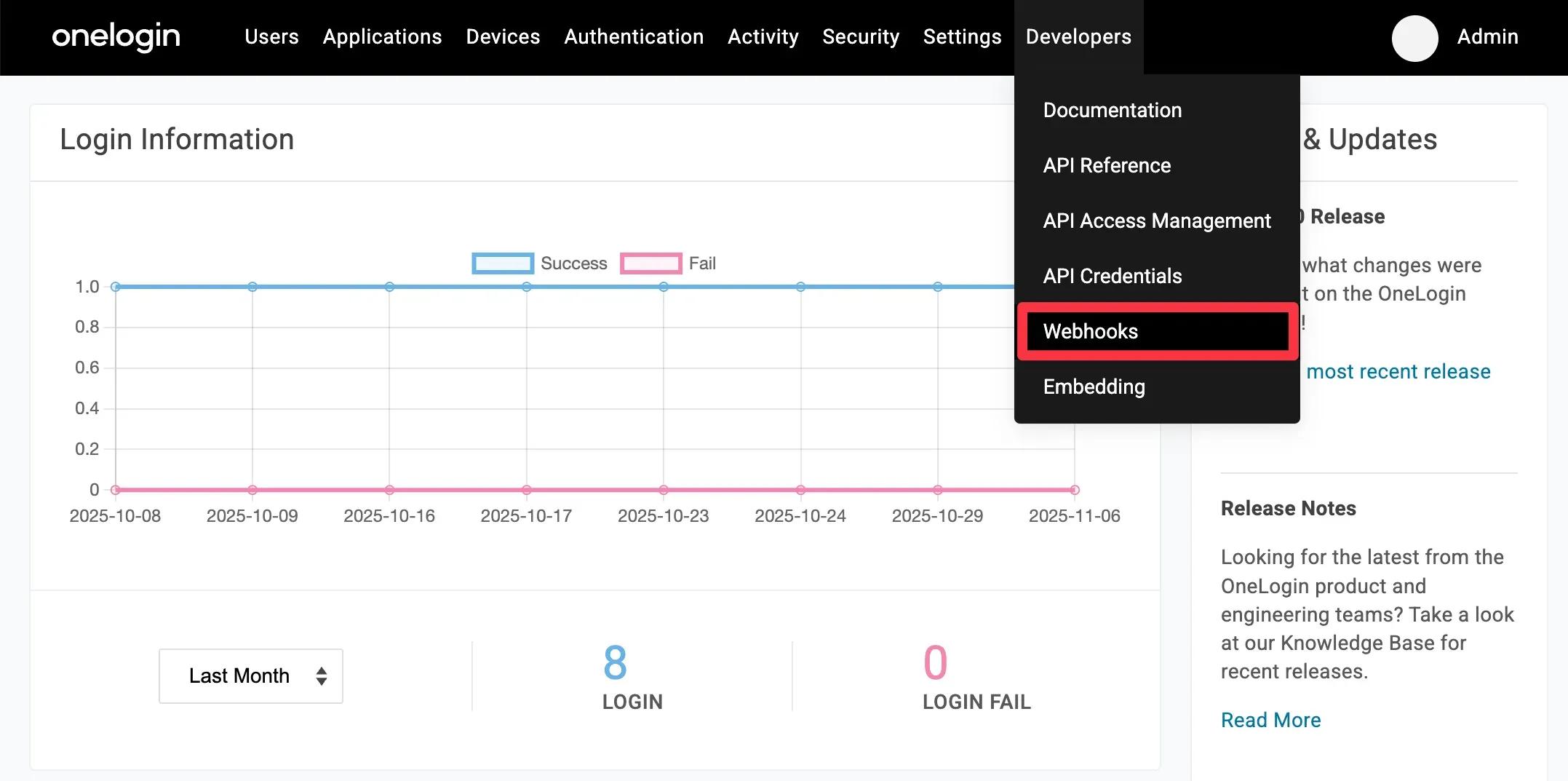

OneLogin管理ポータルにログインし、Developers > Webhooksをクリックします。

-

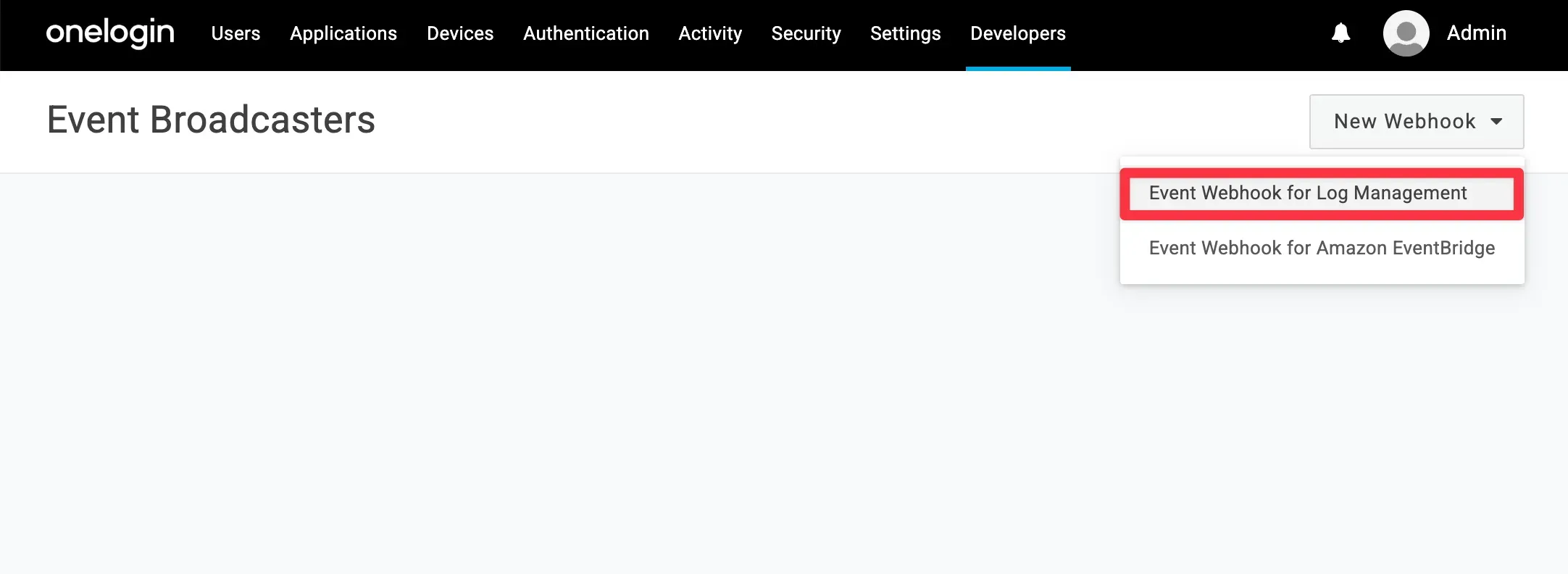

New Webhook > Event webhooks for Log Managementをクリックします。

-

以下の表のように入力し、Saveをクリックします。

項目名

設定値

Name

例: Adaptive defense platform OneLogin

Format

【 JSON Array 】(選択)

Listener URL

https://api.securew2.com/v1/notify

Custom Headers

Authorization: Bearer [secret]

以上でOneLoginとSecureW2でWebhookの連携ができました。

Adaptive Defenseの設定

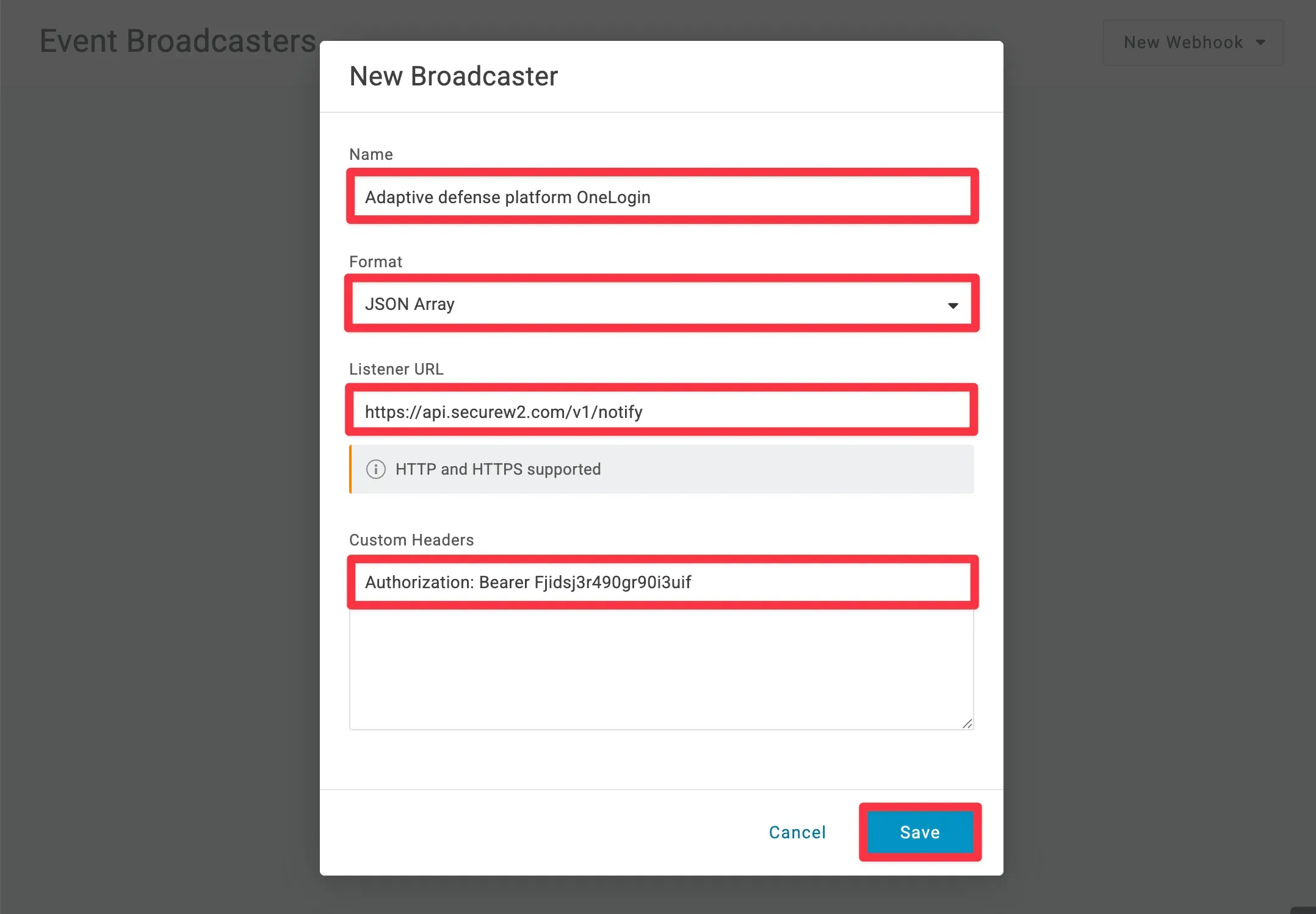

-

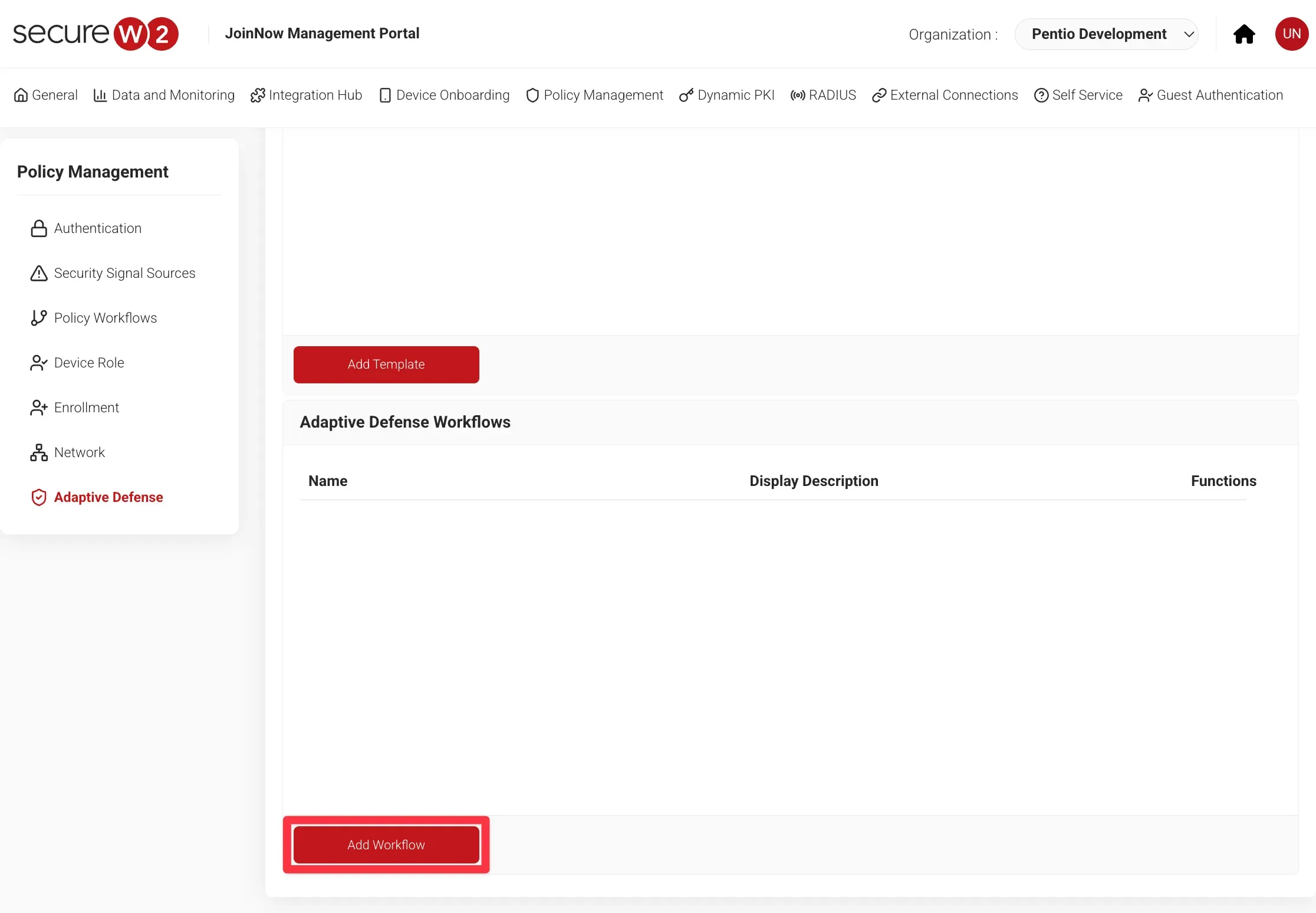

Policy Management > Adaptive Defenseをクリックします。

-

下にスクロールし、Adaptive Defense Workflows > Add Workflowをクリックします。

-

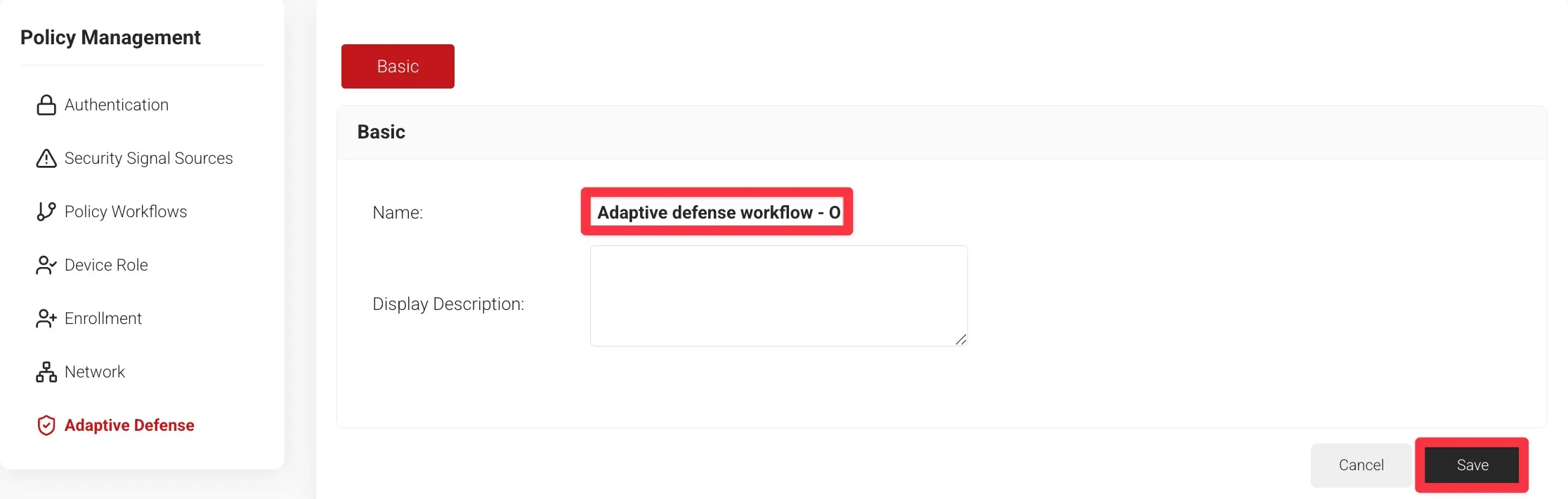

任意の名前を付け、Saveをクリックします。

-

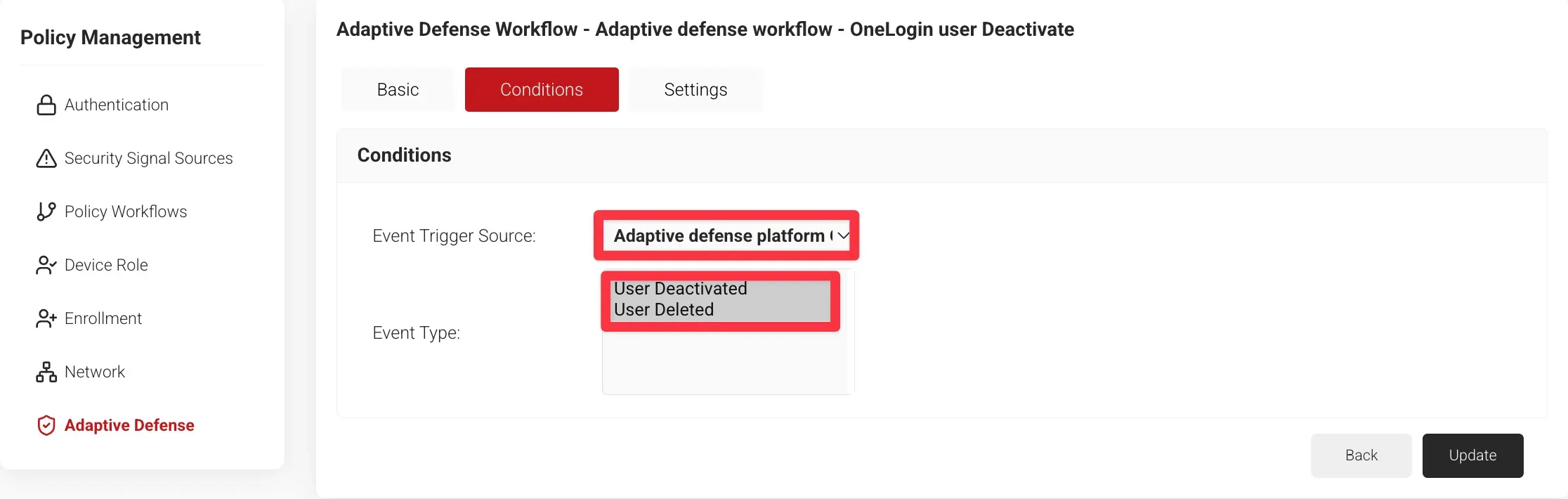

Conditionsタブに移動します。Event Trigger Sourceタブからさきほど作成したAdaptive Defense Platformを選択します。次にEvent Typeからユーザー無効化・削除を選択します。これでOneLogin上でユーザー無効化・削除されたとき、このワークフローが動作するよう設定されました。

-

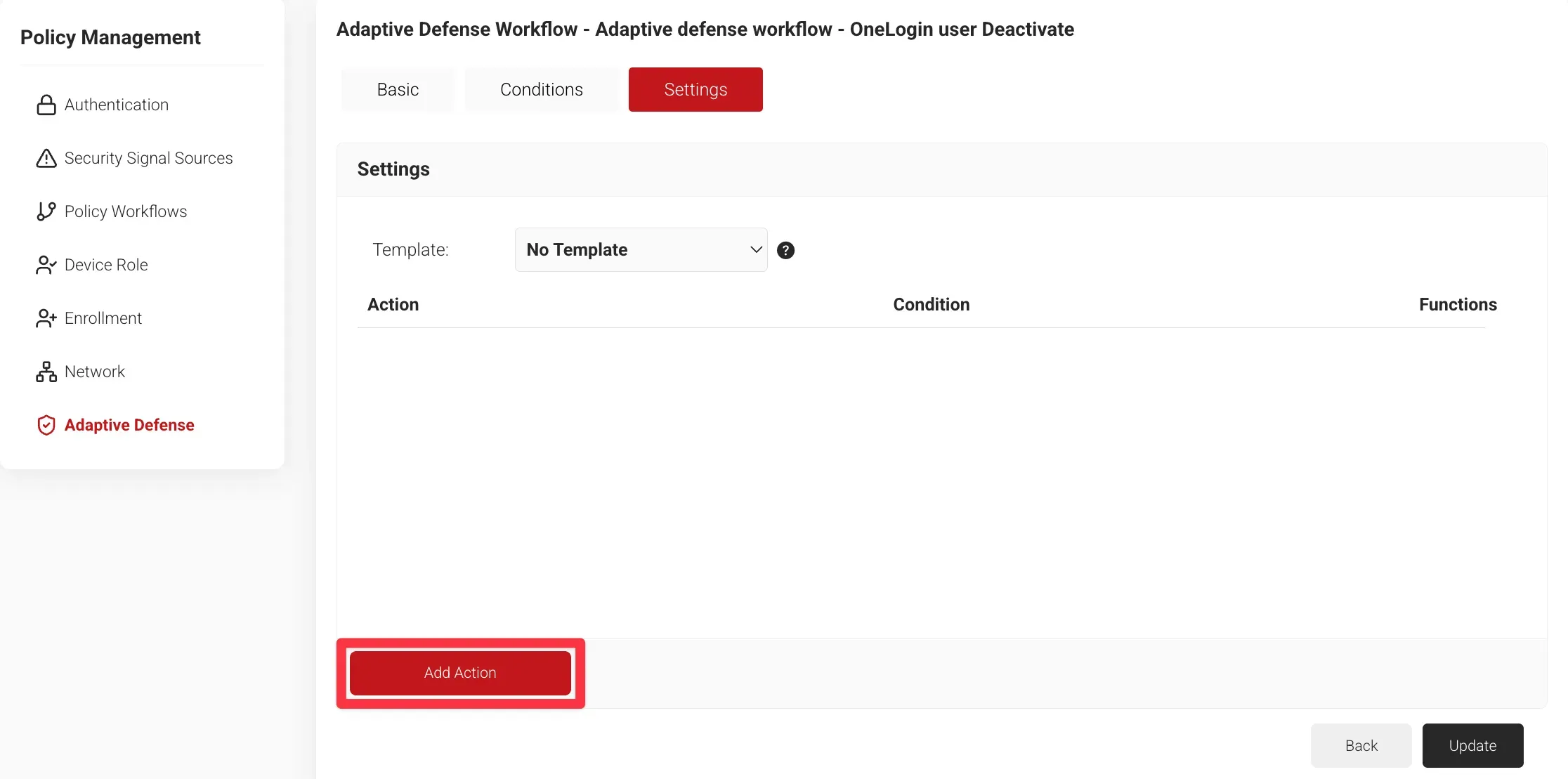

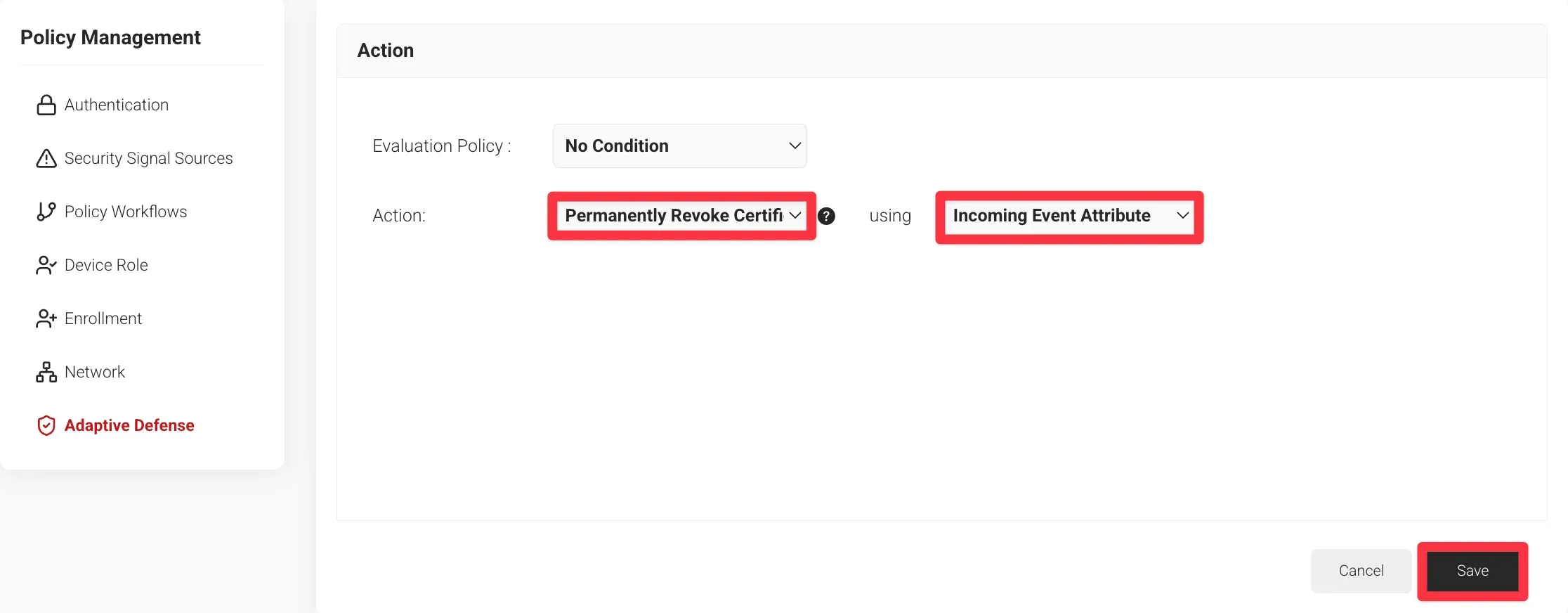

Settingsタブに移動し、Add Actionをクリックします。

-

ActionタブからPermanently Revoke Certificate using Incoming Event Attributeを選択し、Saveをクリックします。

動作確認

本項目では以下の流れを確認します。

- 証明書を用いて無線LANへ接続

- OneLogin上でユーザーを無効化

- 該当するユーザーに紐づいた証明書が自動失効

-

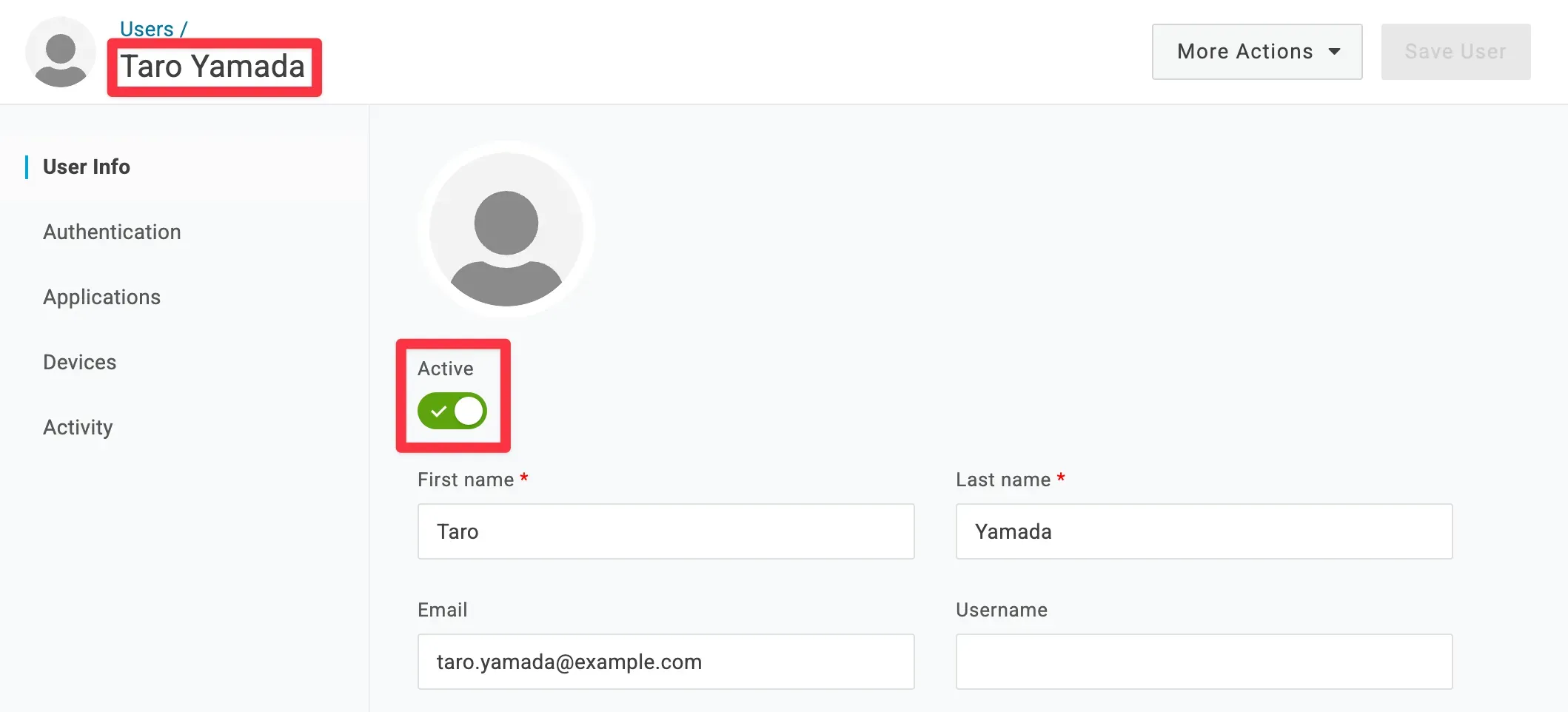

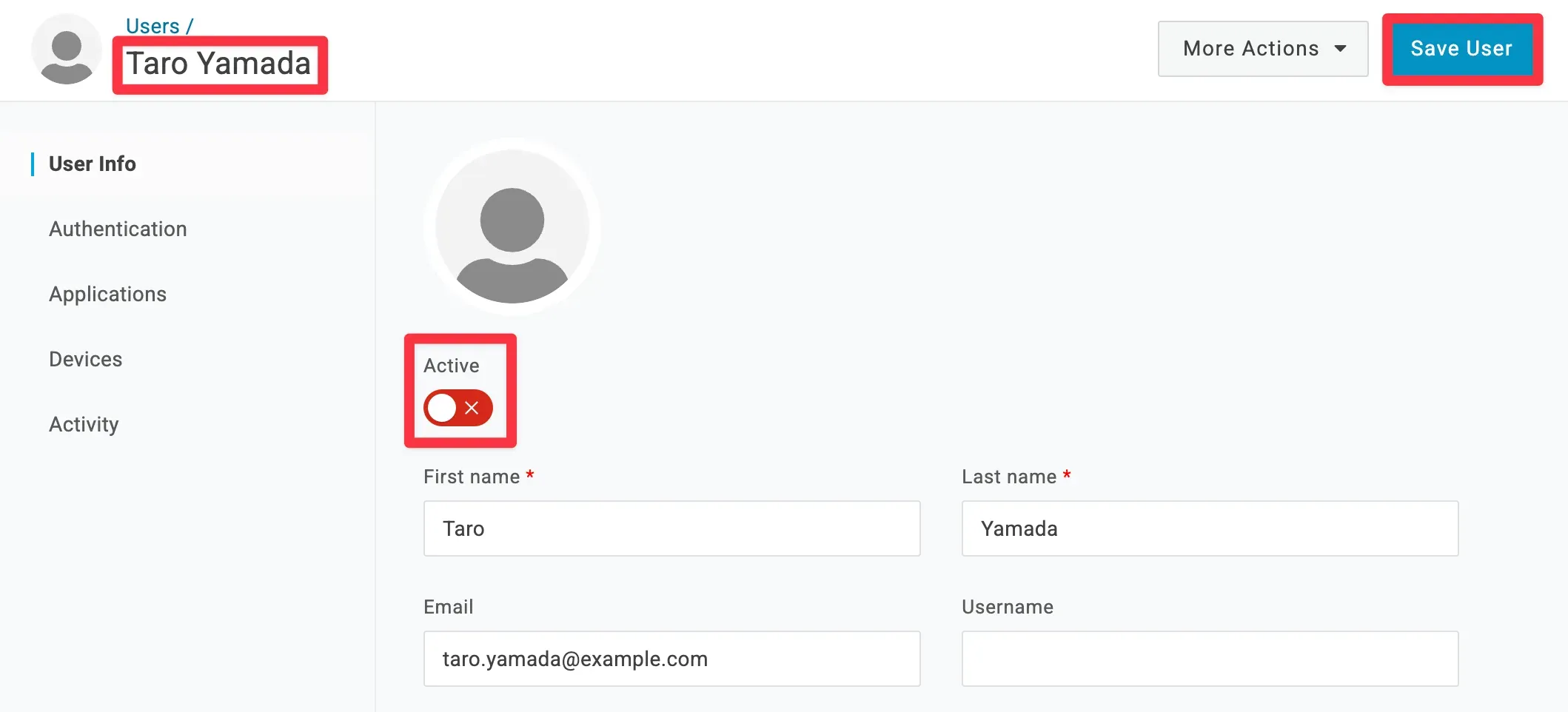

ユーザー「taro yamada (taro.yamada@pentio.com)」は現在アクティブなステータスになっています。

-

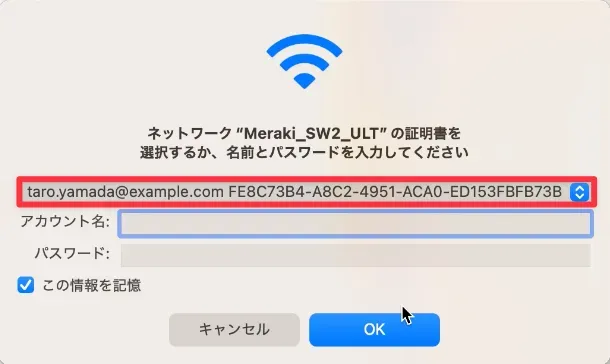

クライアント証明書を用いて無線LANへ接続します。

-

このユーザーを無効化します。

-

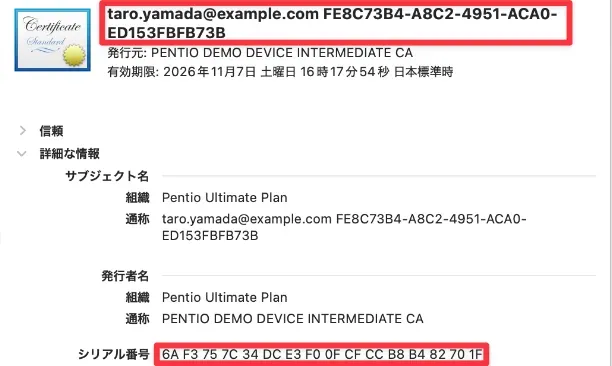

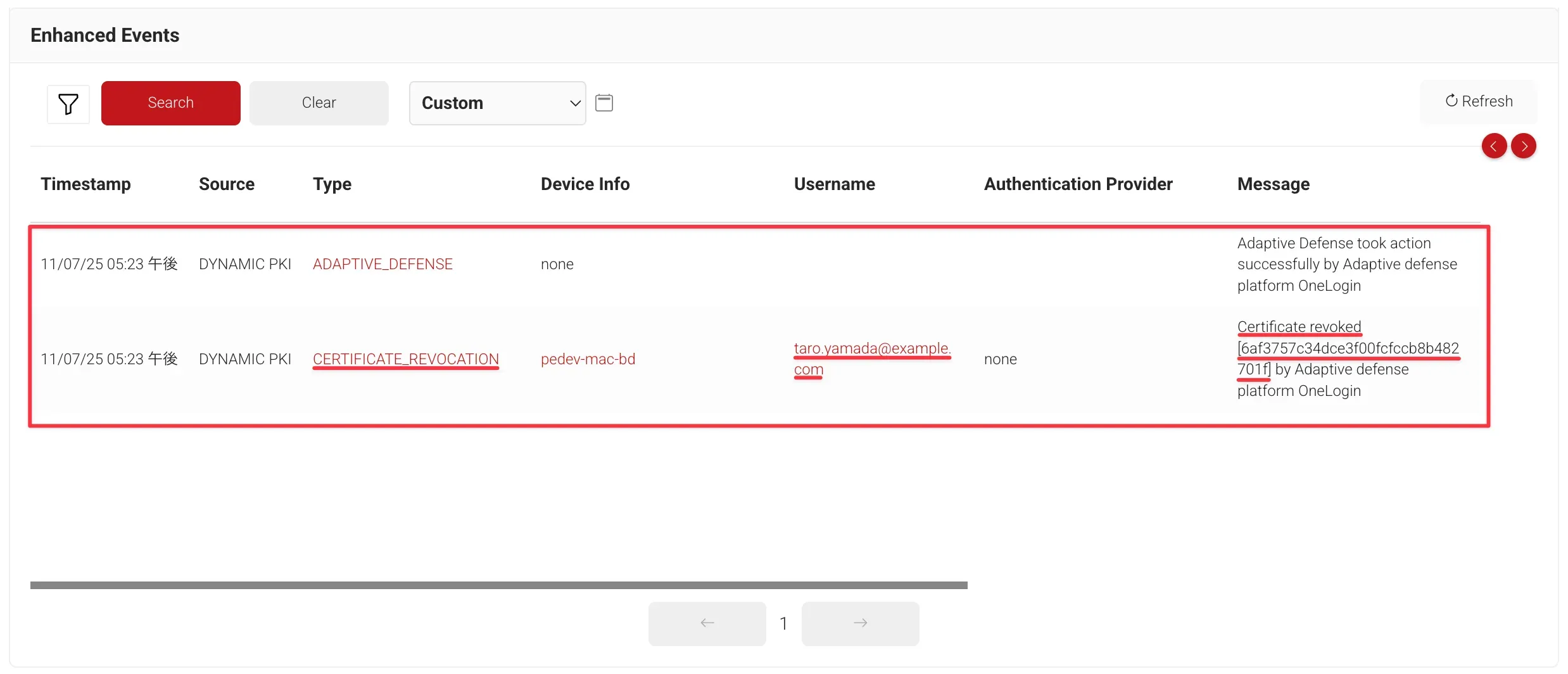

ユーザー無効化がトリガーとなり、配布されていた証明書が失効されます。

おわりに

証明書ライフサイクルを適切に管理・統制することは、単なるセキュリティ対策だけでなく、組織のガバナンスおよびアクセス管理の健全性を担保する上で極めて重要です。特に、証明書はユーザー・デバイスの信頼性を司ることから、その有効状態は組織のアイデンティティ管理状態と常に整合している必要があります。例えばユーザーアカウントの無効化など、証明書の信頼性に影響を与えるイベントが発生した場合、即座に証明書を失効しなければいけません。

本記事で紹介したAdaptive Defenseは、OneLogin上でリスクイベントを検知した後、即座に証明書を自動失効することができます。これにより社員の退職/異動に伴って管理者は手動で失効操作を行う必要なく、OneLogin上でユーザーステータスを変更するだけで一連のワークフローを実行することが出来ます。ぜひSecureW2導入を検討してみてはいかがでしょうか。以上で「OneLoginのユーザー無効化により証明書を自動失効する」を終わります。