Cisco Meraki MRの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する

ペンティオオリジナル記事

Panasonic AIRRECT AP無線認証にRadSec(SecureW2)を利用する

今回はパナソニックEWネットワークス株式会社様にご協力いただき、無線アクセスポイントのAIRRECT APをご提供いただきましたので、弊社が提供するクラウド型認証ソリューションのSecureW2との連携におけるRadSecの利用について検証を行いました。これからAIRRECT APの導入をお考えの方や、 クラウドRADIUSによるEAP-TLS(クライアント証明書認証)、特にRadSecにご関心がある方はぜひ最後までご覧ください。

通常のRADIUS認証やユーザーベースでネットワークを動的に制御するDynamic VLANの設定方法については別記事の「Panasonic AIRRECT APの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する」をご覧ください。

クラウドRADIUS

クラウドRADIUS(Cloud

Radius)とは、クラウド型で提供されているRADIUSサービスのことを指します。SecureW2の提供するクラウドRADIUSは、無線LAN機器認証で利用するEAP-TLS証明書や、VPN機器認証で利用するSSL証明書に、相互の認証判定を提供します。詳しくは

クラウドRADIUS紹介ページ

をご覧ください。

ペンティオでは、Cisco Meraki、Juniper Mist、Aruba、

Extreme Networks、Ubiquiti UniFi、ACERA、

YAMAHA、FortiAP Wi-Fi、 Panasonic AIRRECT、

BUFFALO AirStation Pro

などの各種無線APとSecureW2の連携を検証しております。

SecureW2検証・設定手順一覧

Panasonic AIRRECT APのご紹介

今回は無線アクセスポイントのAIRRECT AP-6220をお借りして動作検証を行いました。 機器のスペックやその他製品の詳細情報はパナソニックEWネットワークス株式会社様の製品情報をご覧ください。

Panasonic AIRRECT AP-6220は、Wi-Fi 6Eに対応したハイパフォーマンスな業務用無線LANアクセスポイントです。企業や教育機関、医療施設など、安定した大容量通信が求められる環境向けに設計されています。さらに、エンタープライズ用途におけるセキュリティ要件を満たすために、WPA3や802.1X/EAPによる認証方式にも対応しており、無線侵入防止システムにより不正アクセスや不正サイトへの誘導を検知・遮断します。

AIRRECTシリーズの特徴として、パナソニックEWネットワークス株式会社様が提供するクラウド型ネットワーク管理サービス「AIRRECT Cloud」による一括管理が挙げられます。これにより、複数拠点に設置されたアクセスポイントを、VPNや専用コントローラーを用意することなく、遠隔から統合的に監視・設定・更新することができます。たとえば、支社・店舗・キャンパスといった複数のネットワーク環境を持つ組織でも、AIRRECT Cloudを利用すれば、アクセスポイントの状態監視・ファームウェア更新・電波設定の最適化を一元的に実施でき、運用負荷を大幅に削減できます。

さらに本機器は、現状対応している無線機器が少ない"RadSec"というプロトコルに追加のライセンス費用なく利用することができます。RadSecを利用することでネットワーク認証に必要な通信に含まれる情報を暗号化することができるため、クラウドRADIUSであるSeucreW2を利用する時も安心してご利用いただけます。

前提条件

- SecureW2の管理者アカウントをお持ちであること

- SecureW2のネットワークポリシーを作成済みであること

- クライアントPCにSecureW2発行のクライアント証明書の配布・登録が完了していること

- AIRRECT Cloudにアクセスできる環境をご準備いただいていること

RadSecの動作概要

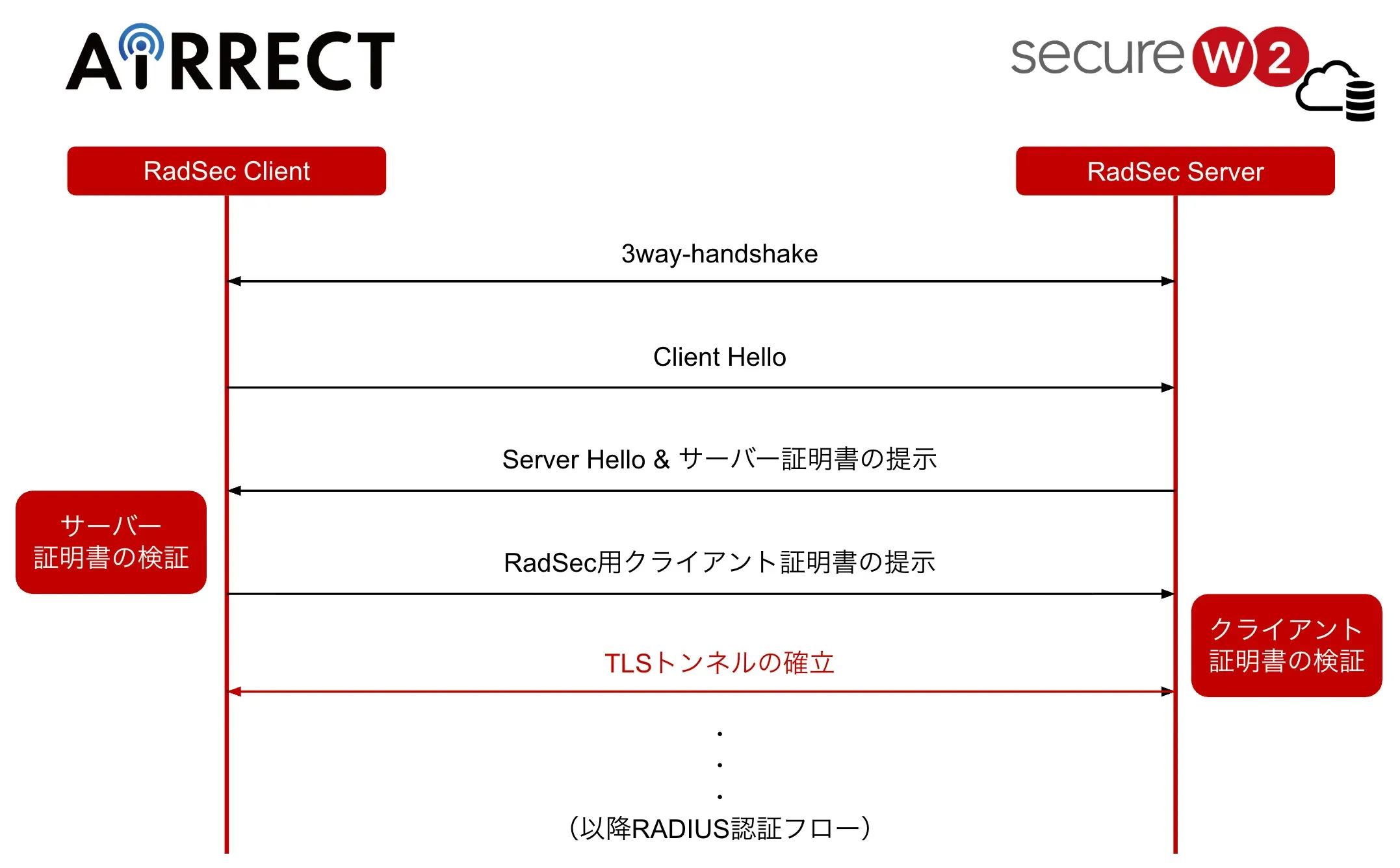

RadSec(RADIUS over TLS)は、トランスポートセキュアレイヤー(TLS)のプロトコルを用いることでRadSecクライアントからRadSecサーバーへの認証要求を送信し、認証応答を受け取る際の通信を暗号化する技術です。 以下のようなフローに従って、RadSecクライアントとRadSecサーバーの間にTLSトンネルを確立した上で認証情報をやりとりします。

認証のシーケンス図

EAP-TLS認証の流れは次のとおりです。

- TCP 3-way Handshake(SYN, SYN+ACK, ACK)でコネクションを確立

- RadSecクライアントがRadSecサーバーに対してClient Helloメッセージを送信

- RadSecサーバーはClient Helloに対してServer Helloメッセージを送信し、サーバー証明書を提示

- RadSecクライアントは提示されたサーバー証明書を検証し、有効であればRadSecサーバーに対してクライアント証明書を提示

- RadSecサーバーは提示されたクライアント証明書を検証する。有効であればTLSトンネルが確立され、暗号化された通信を開始

ここ以降は通常のRADIUS認証フローに従って認証を行います。

RadSecのメリット

通常のRADIUS認証を利用する場合でも証明書を利用するためセッションハイジャックや中間者攻撃による影響を受けるリスクは低いですが、RadSecを用いることで以下のようなメリットがあります。

- 暗号化された通信:RADIUSサーバーとクライアント間の通信をSSL/TLSで暗号化するため、証明書に含まれる個人情報などの機密情報が傍受されるリスクが減少します。

- 信頼性の向上:SSL/TLSを利用しているため、サーバーとクライアント間の身元が保障されて通信の信頼性が向上します。

- シンプルな設定:RadSecはTCPを利用しているため、ファイアウォールやNAT(ネットワークアドレス変換)を通過しやすく設定が比較的容易です。

- 堅牢なセキュリティ:RadSecは最新のセキュリティ標準に基づいており、既存のRADIUSプロトコルよりも堅牢なセキュリティを提供します。

作業詳細

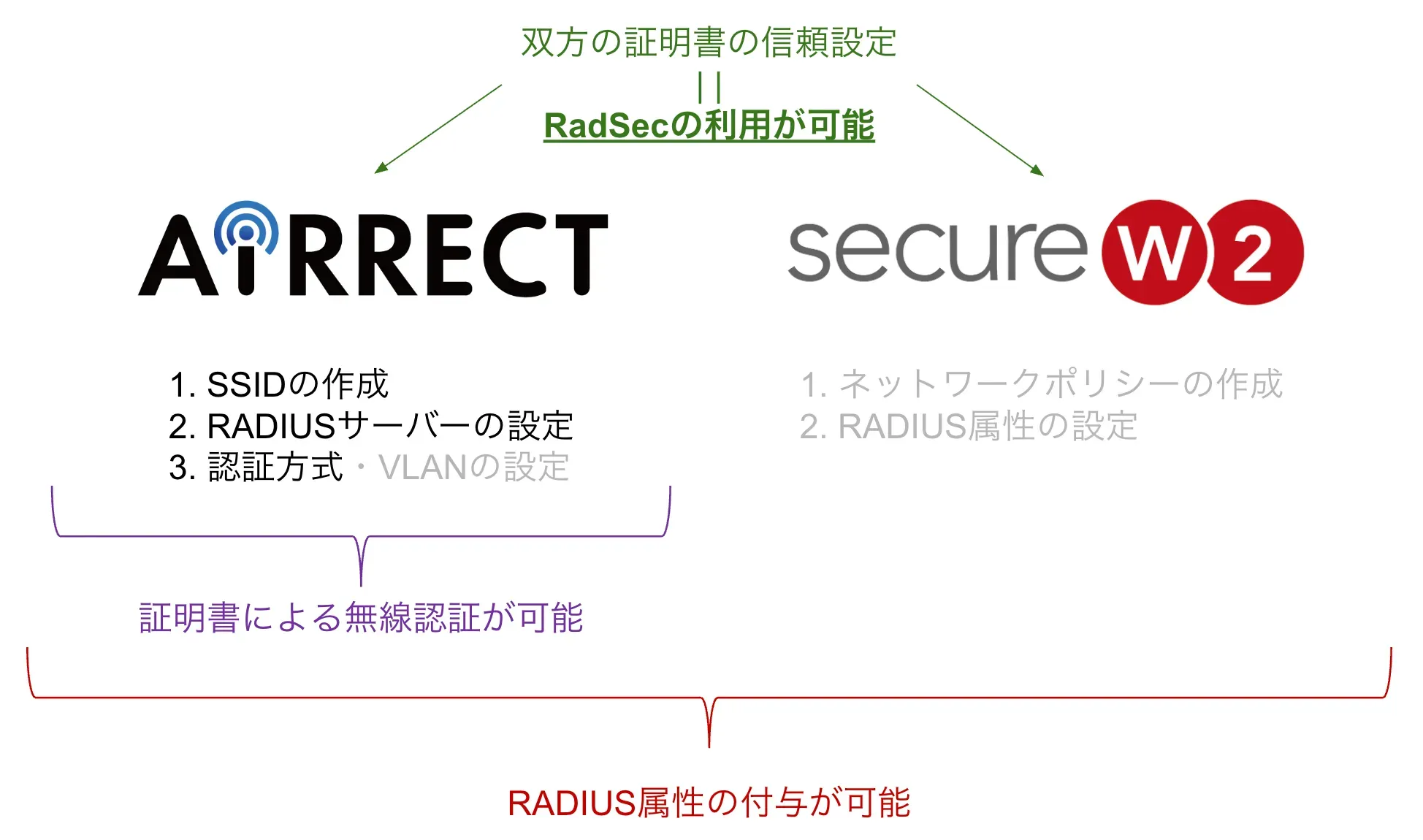

主な作業内容は、AIRRECT APとSecureW2でそれぞれ次の通りです。

基本的なAIRRECT APとSecureW2の無線LAN利用設定に加えて、双方の証明書を信頼させる設定を行うことでSecureW2をクラウドRADIUSサーバーとしてご利用いただく際の通信内容を暗号化することができます。この記事では割愛しますが、お客様によって認証に加えて認可でもRADIUSを利用されたい場合にはSecureW2のネットワークポリシーに追加の設定を付け加えることで、VLAN IDをはじめとするRADIUS属性やベンダー固有属性(VSA)を認証結果に付与することもできます。

RadSecを利用してRADIUS認証を行う場合の設定

証明書の作成

まずはSecureW2上で、RadSec用のサーバー証明書とクライアント証明書を作成していきます。

-

AIRRECT Cloudにログインし、モニター > [ Wi-Fi ] をクリックします。

-

証明書アクション > [ CSRを生成 ] をクリックします。

-

[ 新しい証明書タグを追加 ] を選択し、タグ名を入力後 [ 生成 ] をクリックします。

-

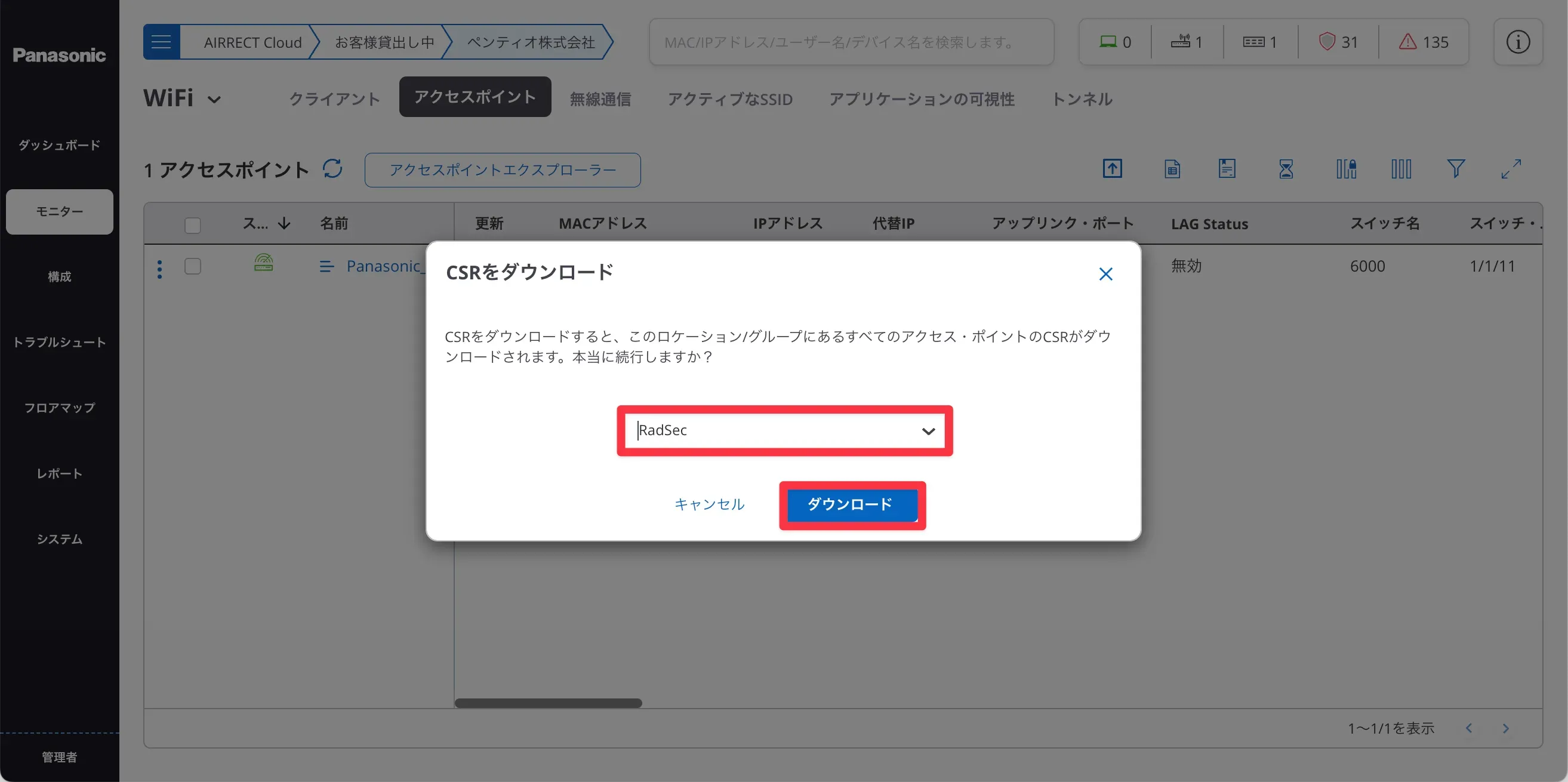

証明書アクション > [ CSRをダウンロード ] をクリックします。

-

ダウンロードするCSRの証明書タグを選択し、[ ダウンロード ] をクリックします。

-

CSRの準備が完了したら、[ ダウンロード ] をクリックします。

-

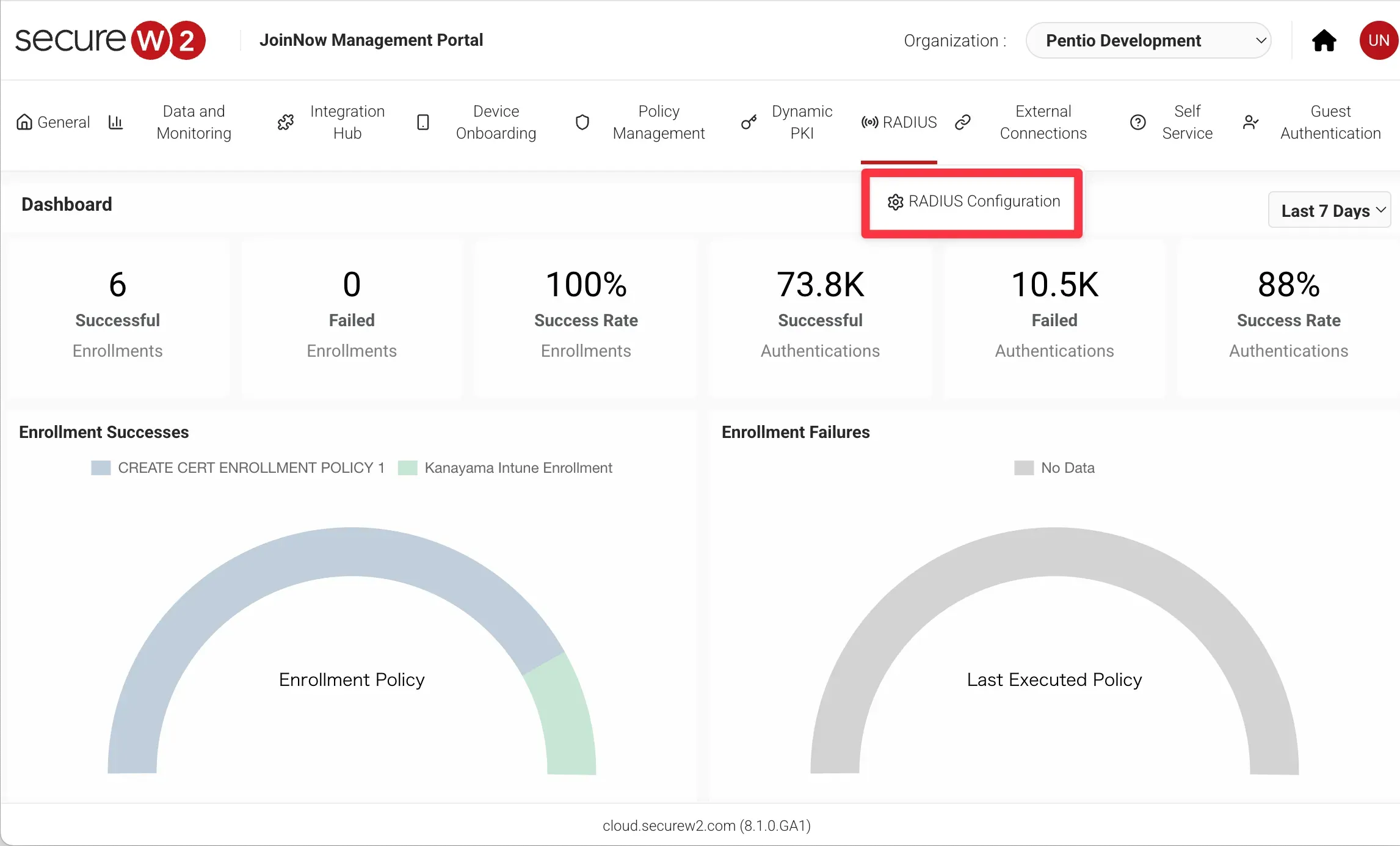

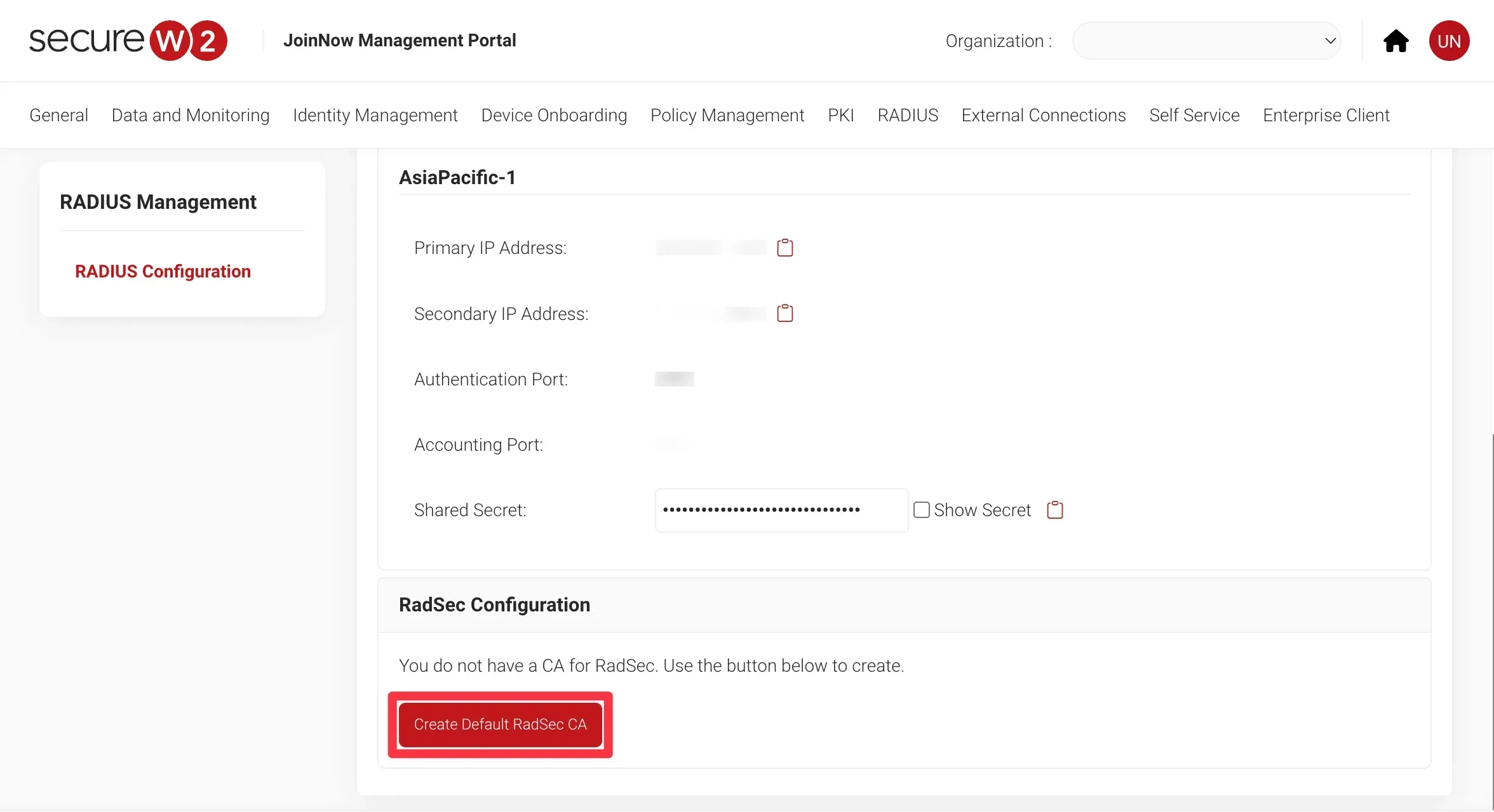

SecureW2の管理コンソールから、RADIUS > RADIUS Configuration

をクリックします。

-

RadSec用のサーバー証明書を作成します。RadSec用のサーバー証明書を作成したことがない場合は、RadSec

ConfigurationのCreate Default RadSec CAをクリックしてRadSec用のサーバー証明書を作成します。

-

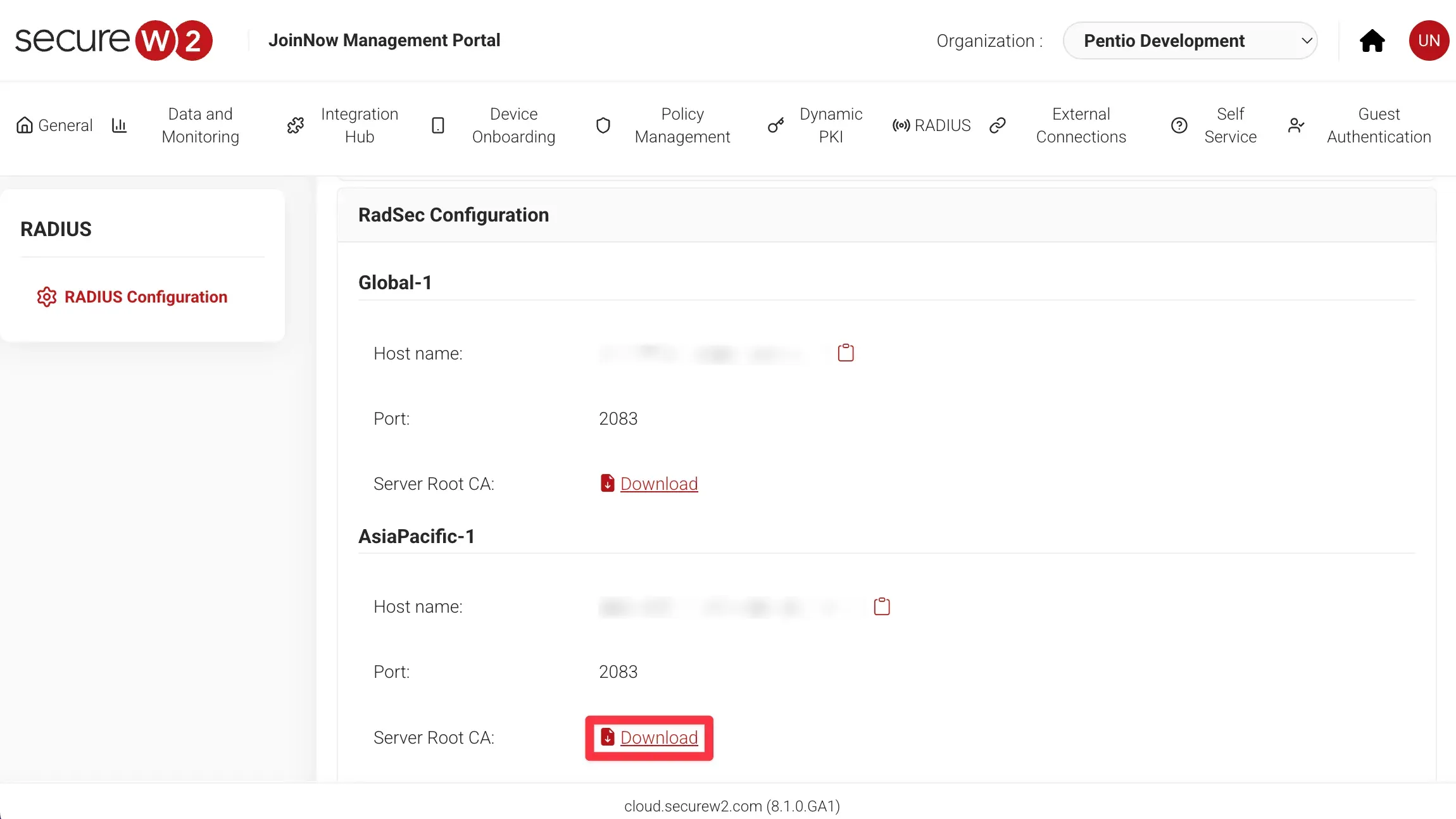

作成できたら、RadSec用のサーバー証明書をダウンロードします。

-

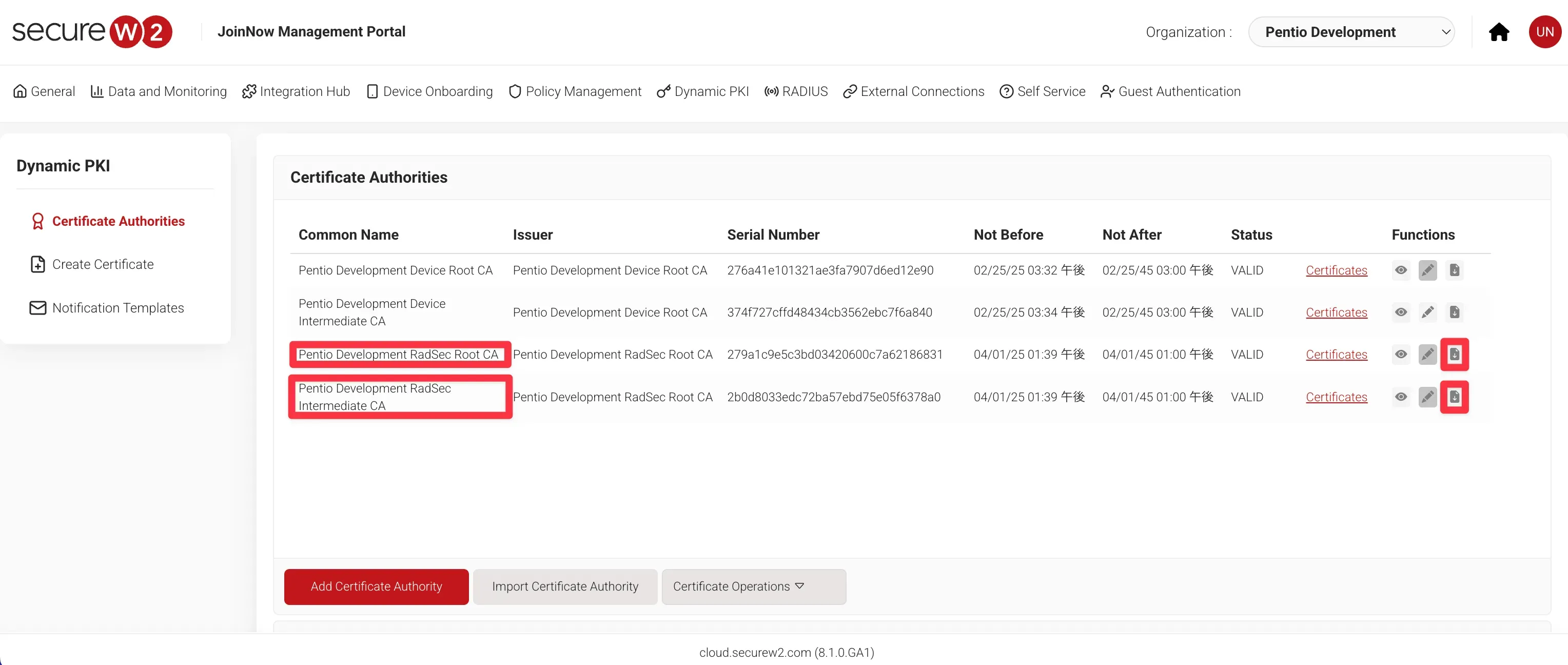

サーバー証明書を作成した時、Certificate

Authoritiesに自動でRadSec用のルート認証局と中間認証局が作成されています。右側のアイコンをクリックして二つの認証局をダウンロードしてください。

-

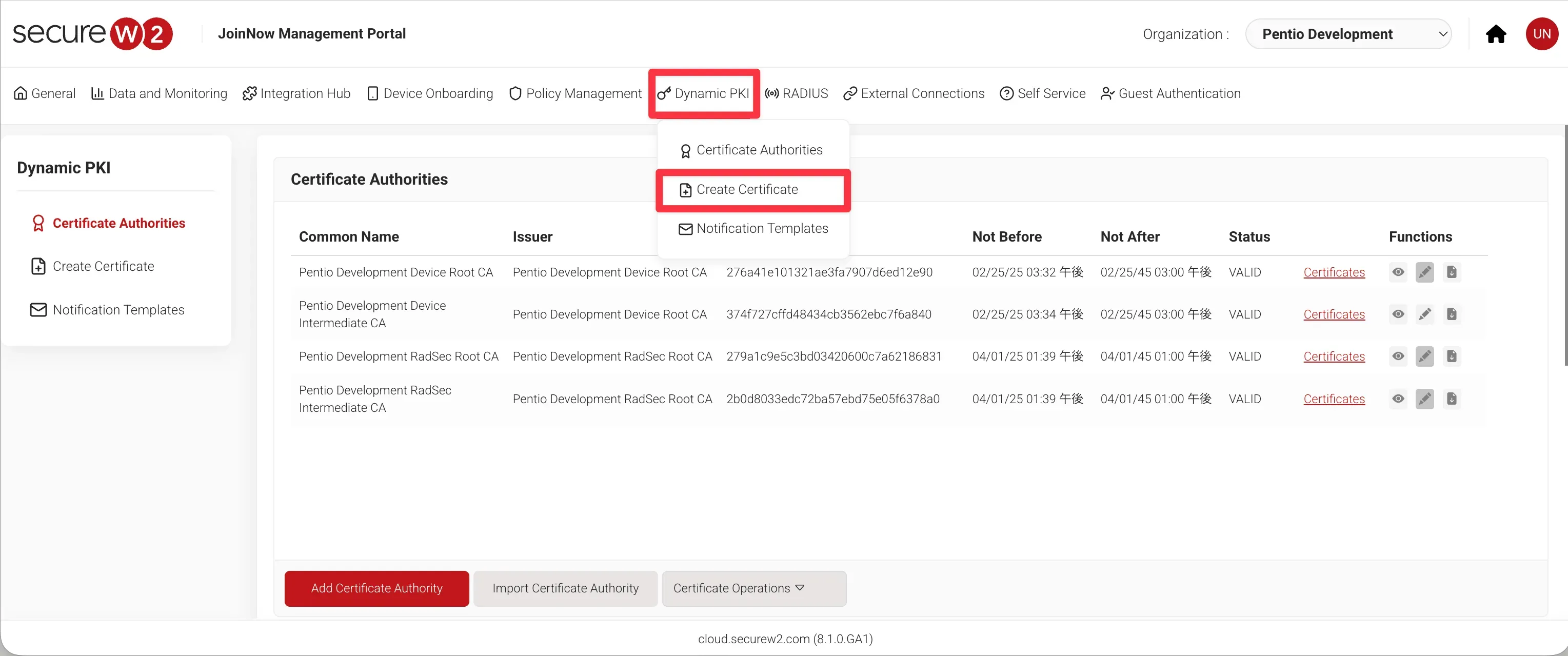

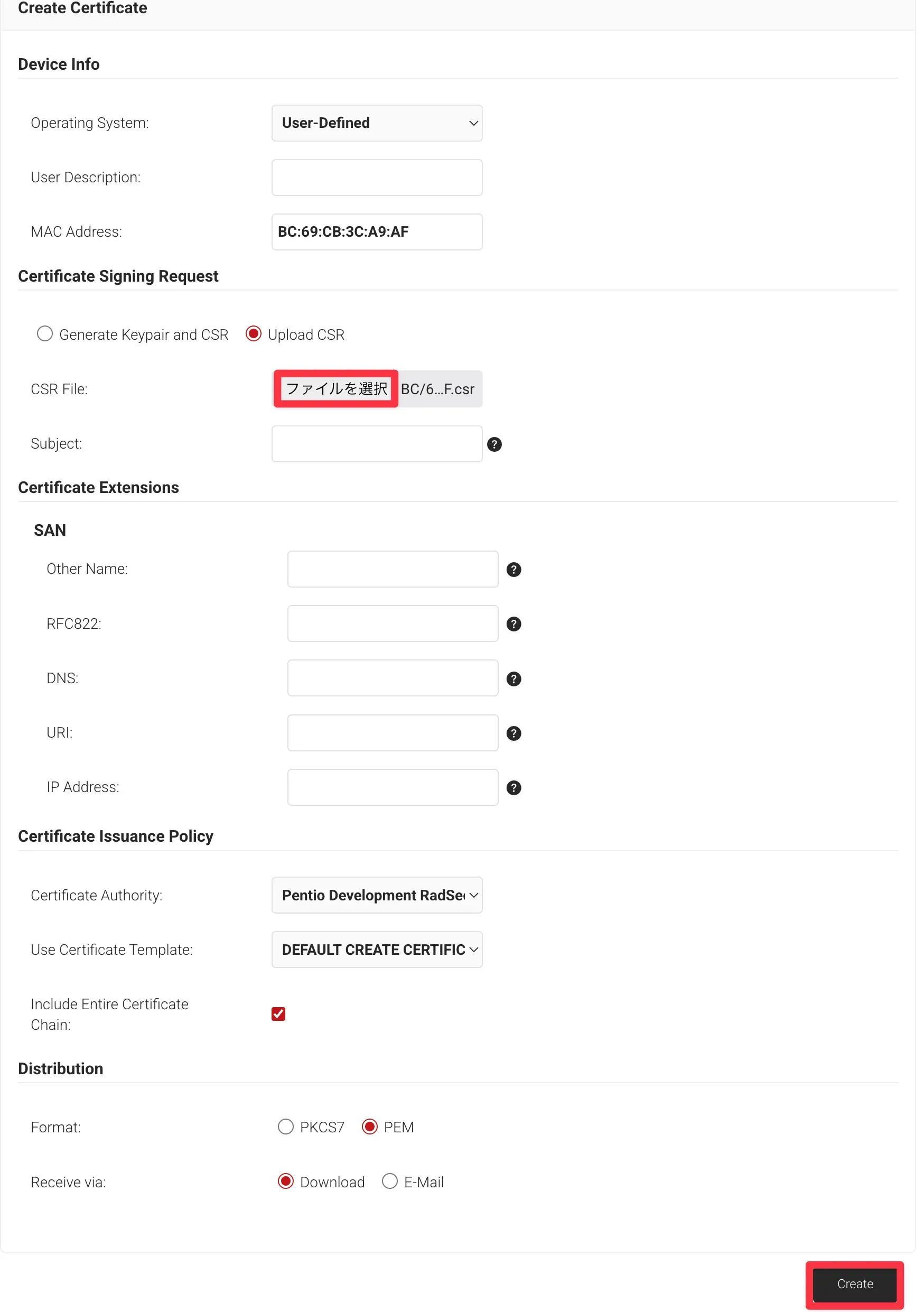

Dynamic PKI > [ Create Certificate ] をクリックします。

-

以下のように設定後、手順6でダウンロードしたCSR

Fileをアップロードし、[ Create ]

をクリックします。

-

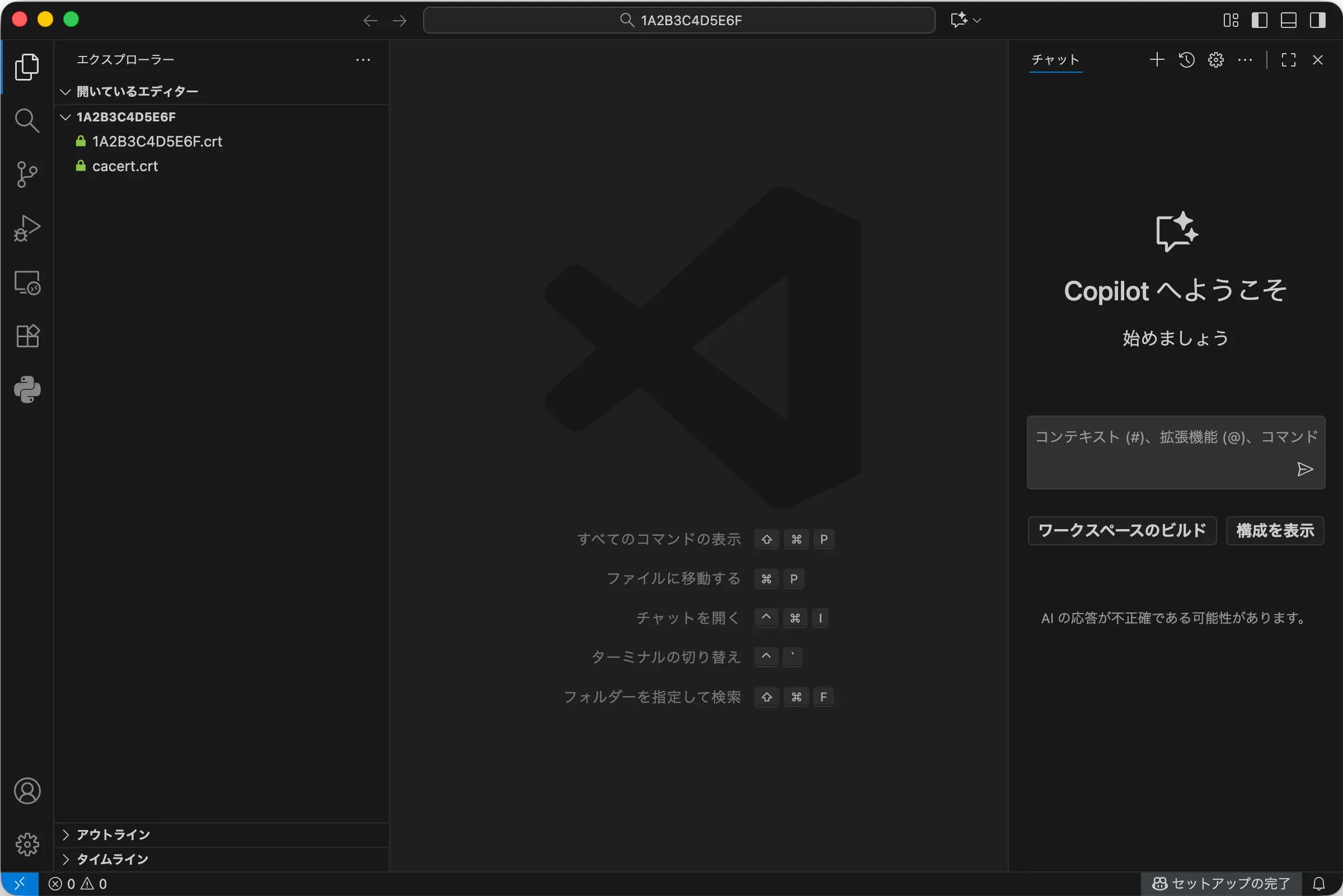

zipファイルがダウンロードされたら解凍し、2つのcrtファイルをVScodeなどのテキストエディットツールで開きます。

-

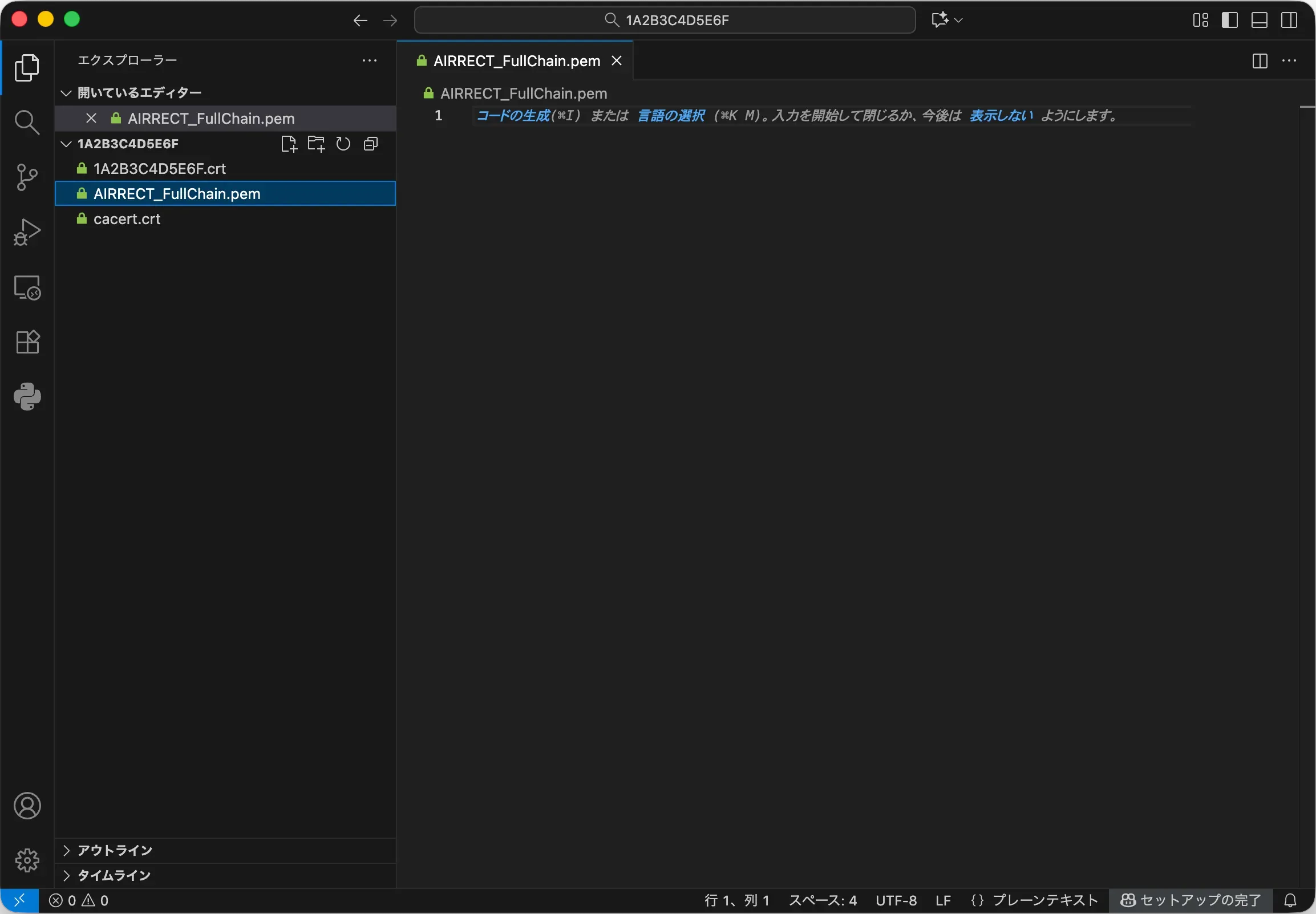

pemファイルを作成します。(例:AIRRECT_FullChain.pem)

-

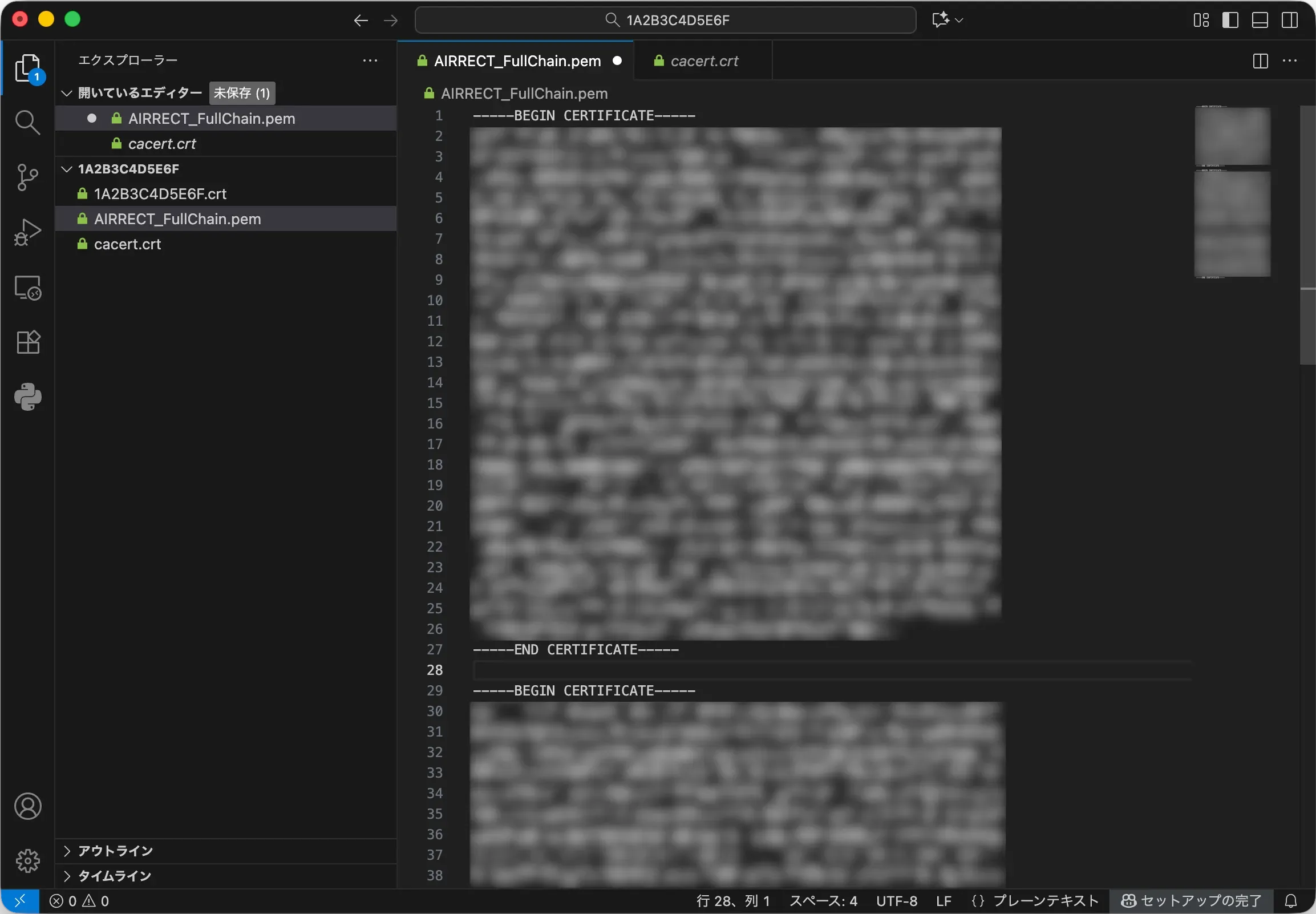

pemファイルにクライアント証明書(1A2B3C4D5E6F.crt)>

CA証明書(cacert.crt)の順に中身をコピー&ペーストし、保存します。

-

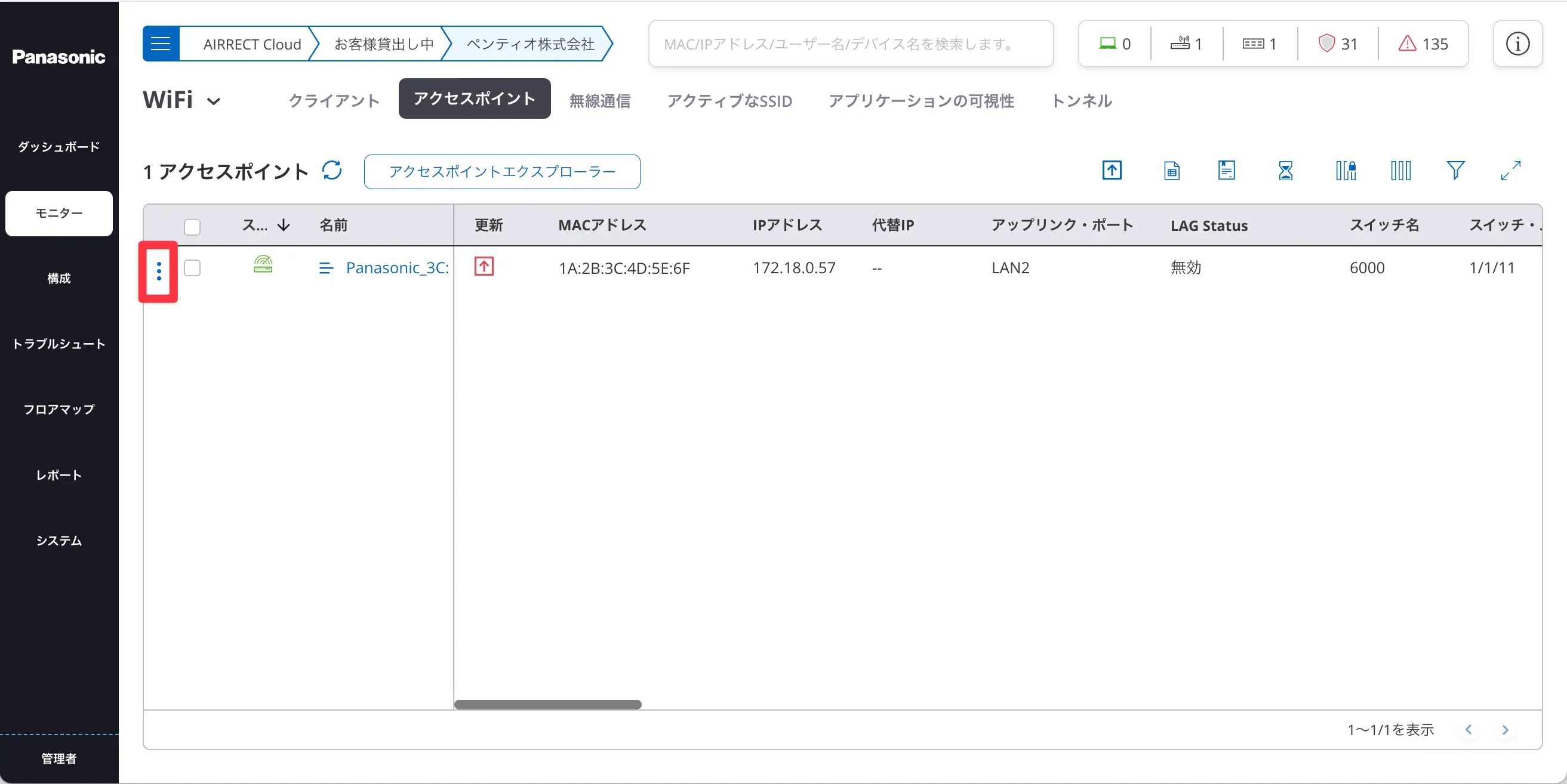

AIRRECT Cloudの管理画面でアクセスポイント名左にある3点リーダーをクリックします。

-

証明書 > [ デバイス証明書をアップロード ] をクリックします。

-

証明書タグを選択し、クライアント証明書をアップロードしたら、[ アップロード ] をクリックします。

以上で証明書の設定は完了です。

SSIDの設定

-

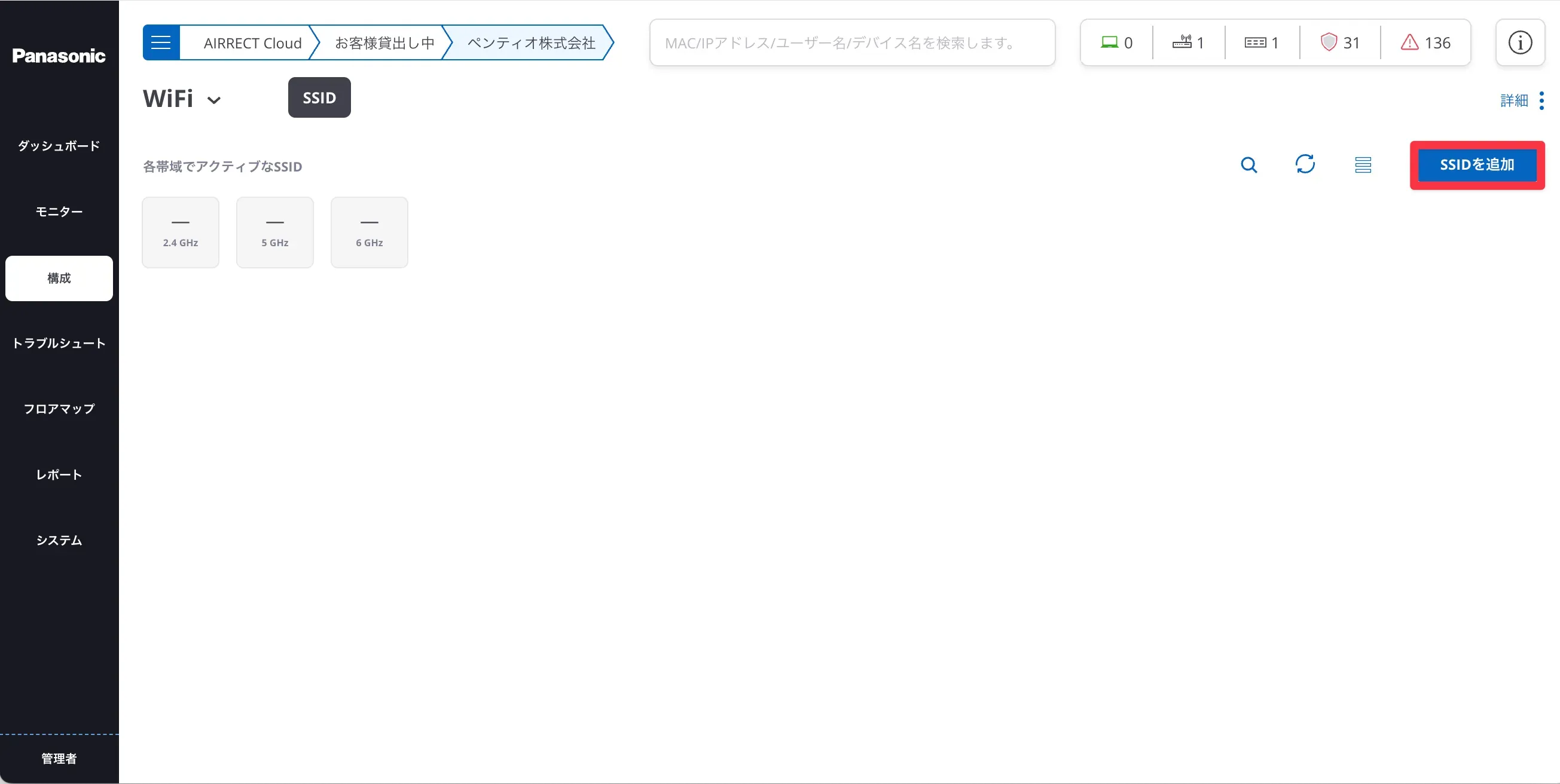

構成 > Wi-Fiから [ SSIDを追加 ] をクリックします。

-

SSID名とプロファイル名を設定し、[ 次へ ] をクリックします。

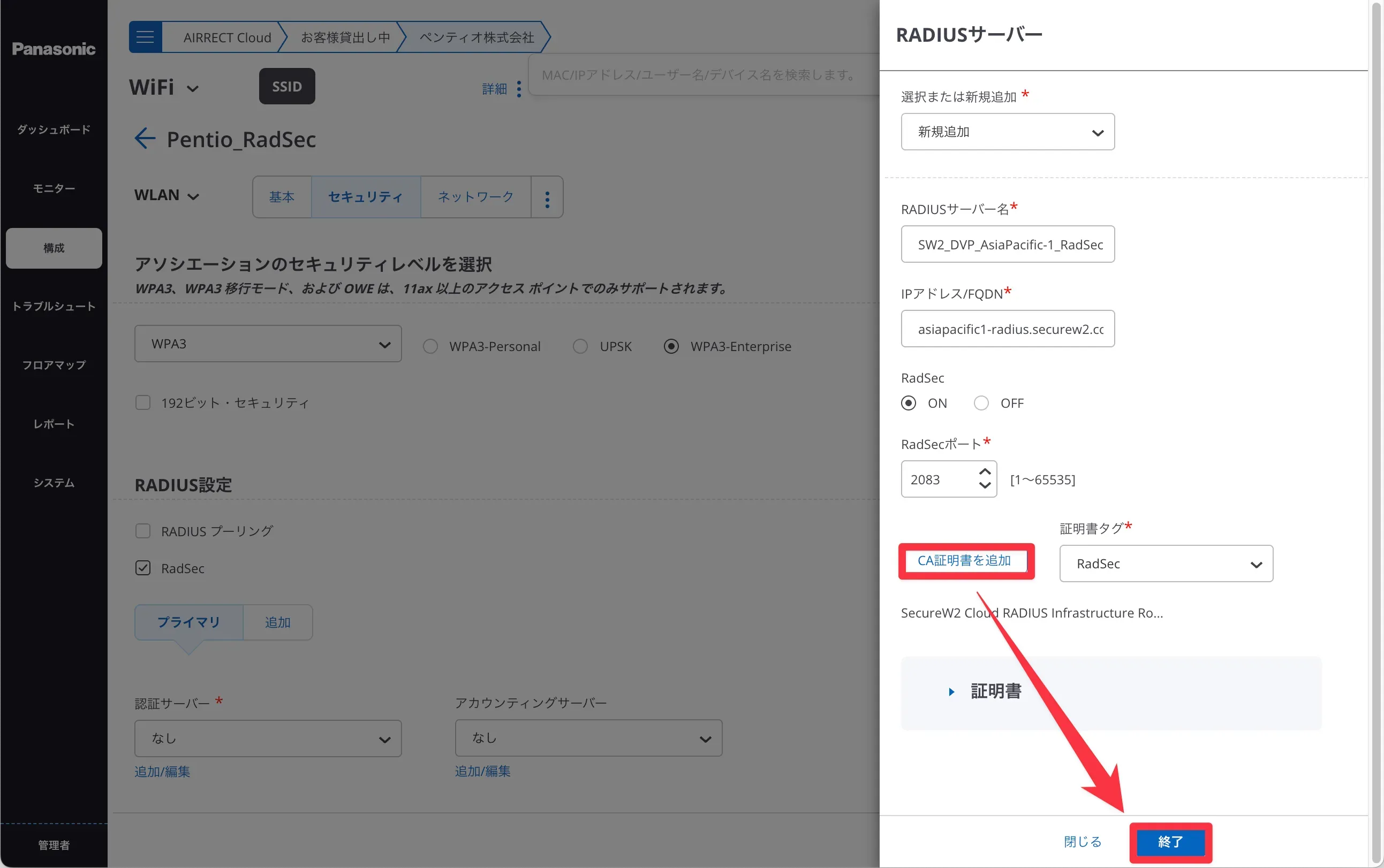

- [ 追加 / 編集 ] をクリックします。

-

以下のように設定し、[ CA証明書を追加 ] から「証明書の作成 -

手順9」でダウンロードしたサーバー証明書をアップロードし、[ 終了 ] をクリックします。

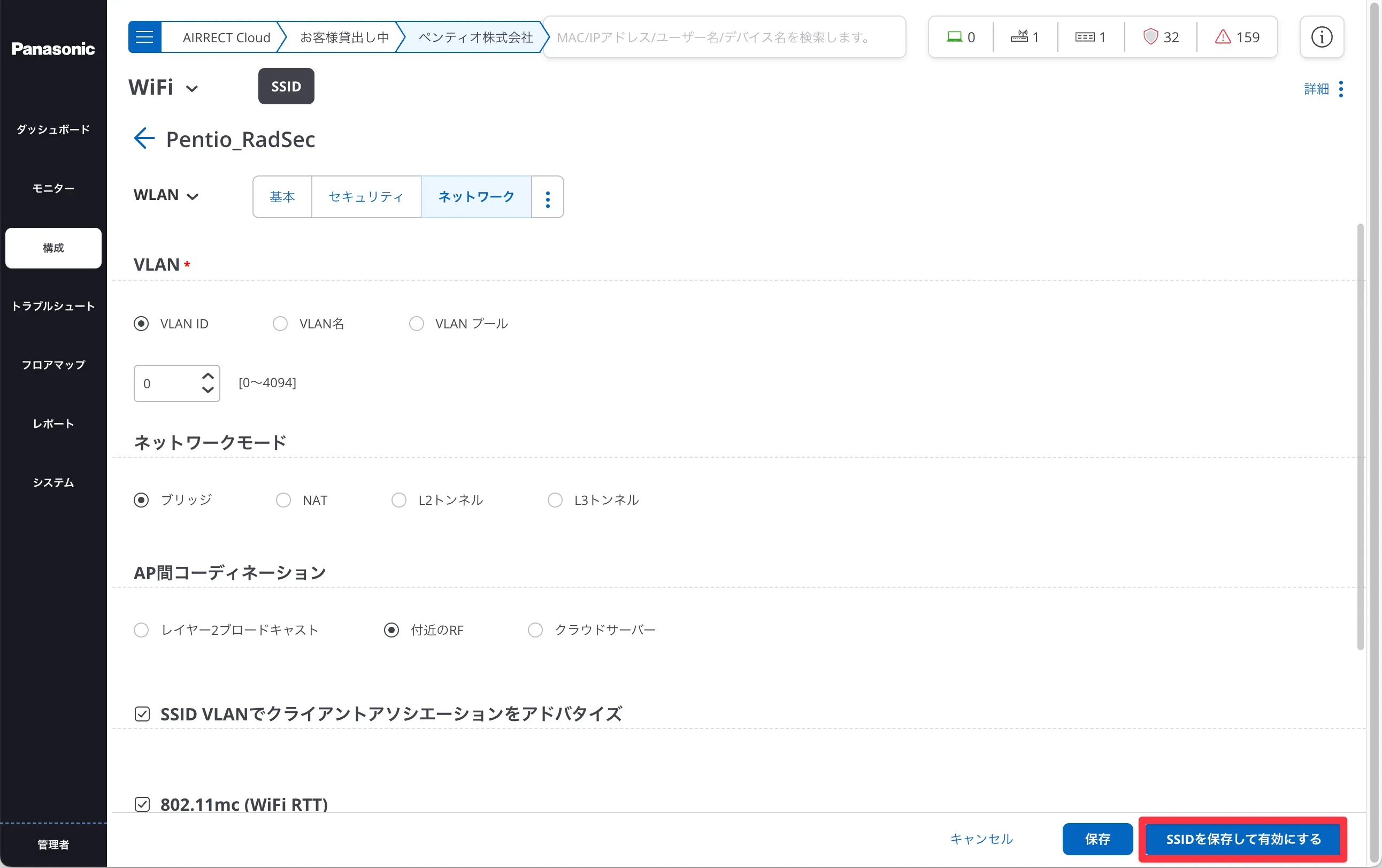

- [ 次へ ] をクリックします。

- [ SSIDを保存して有効にする ] をクリックします。

以上でSSIDの設定は完了です。

通常のRADIUS認証を利用する場合の設定

通常のRADIUS認証やユーザーベースでネットワークを動的に制御するDynamic VLANの設定方法については別記事の「Panasonic AIRRECT APの802.1X 無線認証にクラウドRADIUS(SecureW2)を利用する」をご覧ください。

動作確認

-

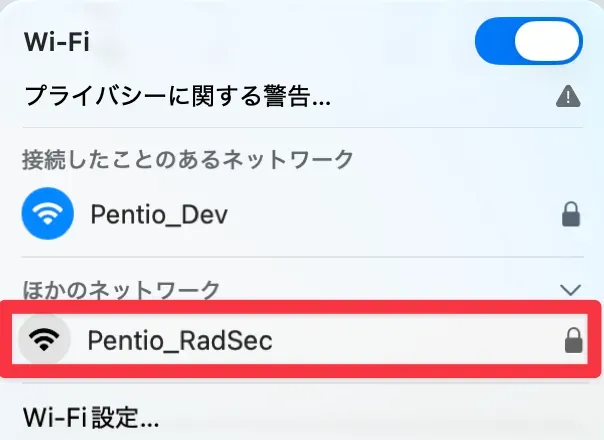

Wi-Fi一覧から先ほど作成したSSIDのWi-Fiを選択します。

-

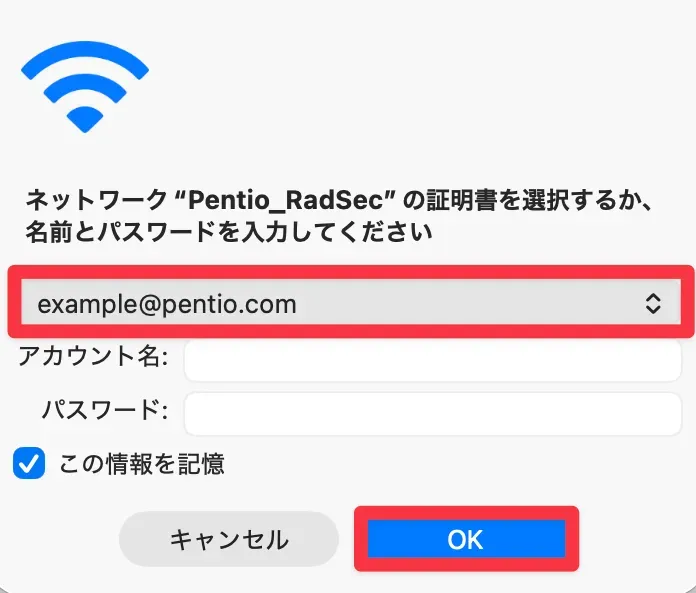

証明書の選択画面が出てきたら、認証に使用する証明書を選択し、OKをクリックします。

-

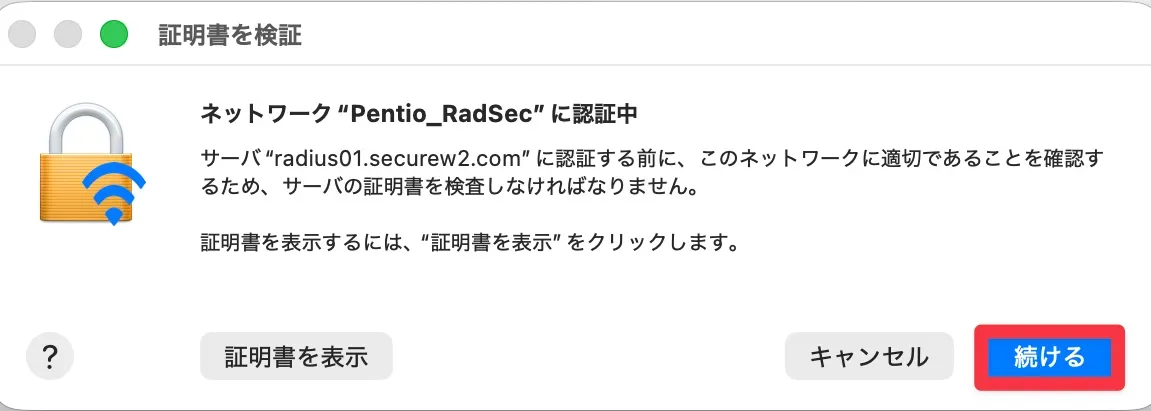

以下のようなウィンドウが表示されたら、続けるをクリックします。

-

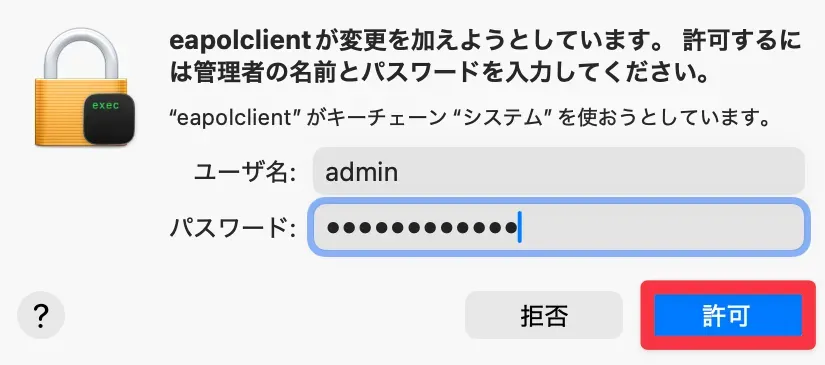

以下のようなウィンドウが表示されたら、PC管理者のユーザー名とパスワードを入力して許可します。

-

作成した無線LANへの接続ができたことが確認できました。

-

パケットキャプチャからSecureW2のRadSecサーバーの2083番ポート宛の通信が暗号化されていることが確認できます。

おわりに

本記事では、AIRRECT APがSecureW2のRADIUSサーバーに接続する際、RadSecを用いて通信をTLSで暗号化し、セキュアに認証を行う方法を検証しました。

AIRRECT APはRadSecに対応している数少ない無線アクセスポイント製品です。クラウド型RADIUSであるSecureW2はインターネットを介して認証を行うため、企業によっては高いセキュリティとプライバシー保護が求められます。そこでRadSecを利用することで、認証情報のやり取りを暗号化し、機密性を確保することで、企業のコンプライアンス要件にも対応可能です。また、RadSecはTLSを基盤とするプロトコルであり、従来のUDPベースRADIUSに比べて、通信経路の暗号化とサーバー・クライアント間の相互認証を標準化しています。これにより、RADIUS経路上での盗聴や偽サーバーによる中間者攻撃を防ぐことができます。

また、AIRRECT Cloudの一括管理機能とSecureW2の証明書認証基盤を組み合わせることで、クラウドベースの柔軟な運用と、証明書による強固なデバイス認証・ポリシー適用を両立できることも確認できました。ぜひAIRRECT APとSecureW2でRadSecの利用を検討してみてはいかがでしょうか。以上で「Panasonic AIRRECT AP無線認証にRadSec(SecureW2)を利用する」検証レポートを終わります。

参考

本検証で使用した機種のスペックシート

品名 | AIRRECT AP-6220 | AIRRECT AP-6410 | AIRRECT AP-6810 | AIRRECT AP-7410 |

品番 | ZLA91622 | PN91564 | PN91568 | ZLA91714 |

送受信アンテナ | 2x2(6GHz帯)、 2x2(5GHz帯)、 2x2(2.4GHz帯) | 4x4(5GHz帯)、2×2(2.4GHz帯) | 8x8(5GHz帯)、4x4(2.4GHz帯) | 4x4(6GHz帯)、 4x4(5GHz帯)、 4x4(2.4GHz帯) |

ストリーム | 6(2:6GHz、2:5GHz、2:2.4GHz) | 6(4:5GHz、2:2.4GHz) | 12(8:5GHz、4:2.4GHz) | 12(4:6GHz、4:5GHz、4:2.4GHz) |

スループット(6GHz帯) | 2.4Gbps(最大) | - | - | 11.5Gbps(最大) |

スループット(5GHz帯) | 1.2Gbps(最大) | 4.8Gbps(最大) | 9.6Gbps(最大) | 5.7Gbps(最大) |

スループット(2.4GHz帯) | 0.6Gbps(最大) | 0.6Gbps(最大) | 1.1Gbps(最大) | 1.4Gbps(最大) |

消費電力 | 最大24.4W | 26.0W(最大)、11.8W(最小) | 33.8W(最大)、12.3W(最小) | 最大41.8W |

サイズ | 225x225x45mm | 205x205x45.8mm | 230×230×42.5mm | 240x240x42.5mm |

質量 | 1,300g | 1,000g | 1,400g | 1,800g |

データシート |

*本サイトに掲載されている製品またはサービスなどの名称及びロゴは、各社の商標または登録商標です。

ソリューション詳細パンフレットをダウンロード

この資料でわかること

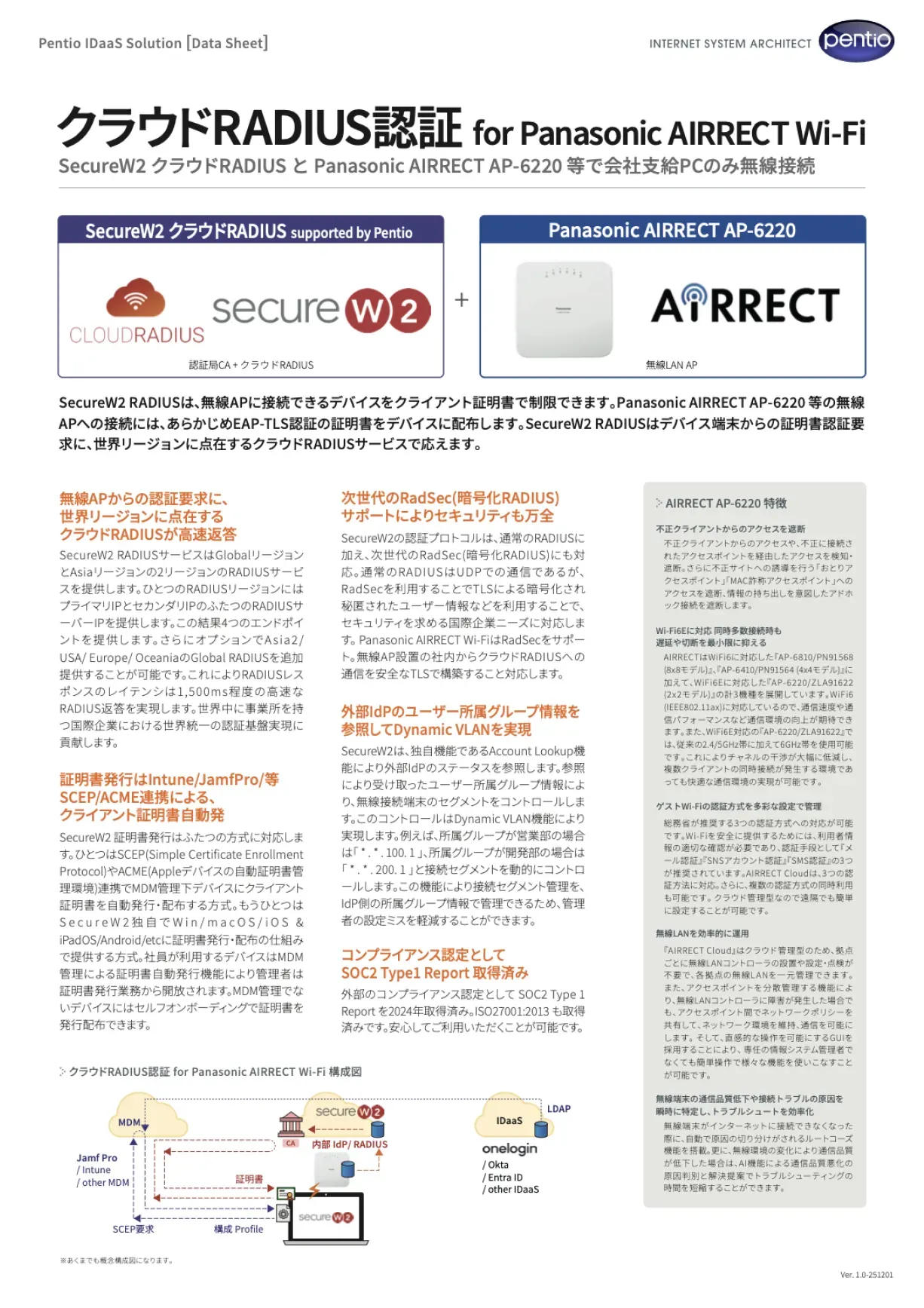

- Panasonic AIRRECT AP-6220とSecureW2の連携

- Panasonic AIRRECT AP-6220の特徴

- SecureW2クラウドRADIUSの機能