FortiGateのSSL-VPN接続をクライアント証明書で認証する方法

デジタル証明書のプライベート認証局(CA)を構築する手順

1. 目的

デジタル証明書とは、暗号と公開鍵基盤(PKI)の使用を通じて、デバイス、サーバー、またはユーザーの信頼性を証明するファイルのことです。デジタル証明書はプライベート認証局(CA)によって発行されます。

SecureW2には簡単なGUI操作でデジタル証明書発行とプライベート認証局の構築を実現できるマネージドPKI があります。

このドキュメントでは、SecureW2マネージドPKIが発行するデジタル証明書の用途、ルート認証局(Root CA)・中間認証局(Inter CA)の構築の操作方法及び設定項目についてご説明します。

前提条件

- SecureW2の管理者アカウントを持っていること

SecureW2マネージドPKIが発行するデジタル証明書の用途

SecureW2では、下記5つの拡張鍵用途(Extended Key Usage)から適切な用途を選択してデジタル証明書を発行することができます。

- サーバー認証(Server Authentication)

- クライアント認証(Client Authentication)

- メール保護(Email Protection)

- スマートカードログオン(Smart Card Logon)

- ケルベロス認証(KDC Authentication)

クライアント認証の例

- 無線LANの認証でデジタル証明書を利用する。

- OneLoginなどのIDaaSがユーザーを認証するためにデジタル証明書を利用する。

さらにSecureW2はIDaaSやMDMからユーザー情報を取得して、クライアント認証用のデジタル証明書などを自動発行する機能があります。これによりデジタル証明書の管理者は社員の個人情報を手入力で設定する作業から解放されます。

2. 手順

マネージドPKI では、SecureW2内のみで構築し使用するローカル認証局 (ルート認証局と中間認証局)だけでなく、サードパーティーの認証機関を取り込むことも可能です。この記事ではルート認証局と中間認証局の構築について説明します。

ルート認証局の構築

最初に認証局の最上位に位置するルート認証局を構築します。 ルート認証局は、中間認証局の証明書発行にしか使えません。

-

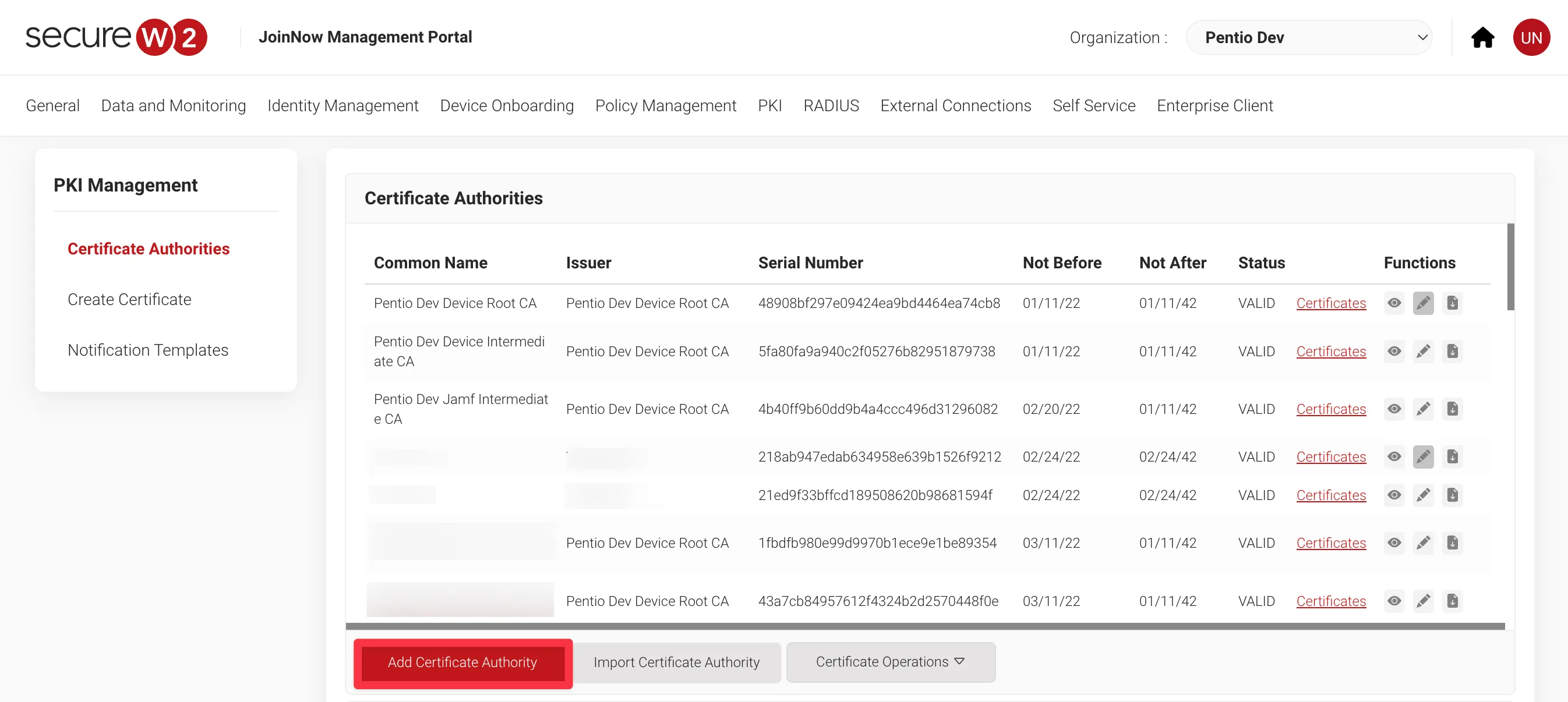

管理者として SecureW2 Portal へログインします。左に並んでいるタブから PKI Management > Certificate Authorities を選択します。

-

構築してある認証局一覧が表示されるので、その下にある [ Add Certificate Authority ] をクリックします。

-

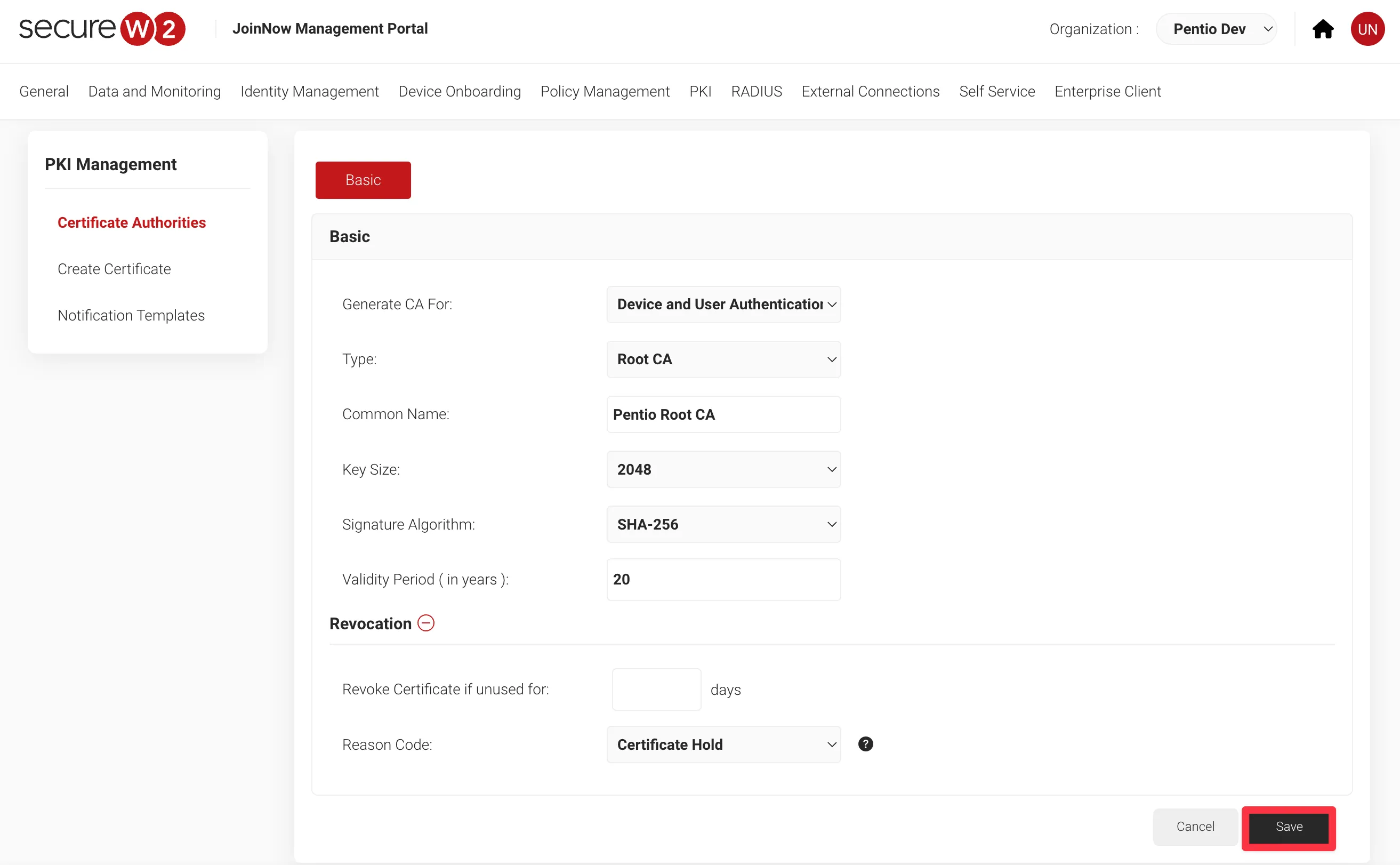

認証局構築画面に移動します。認証局のタイプや有効期限、鍵長など、認証局構築に必要な以下の情報を埋めます。

以上のような流れでルート認証局を構築することができます。

中間認証局の構築

次に、中間認証局を構築します。 中間認証局はローカルで構築することが一般的ですが、外部で作成した証明書署名要求(CSR)にSecureW2のRootCAが署名することで構築することも可能です。

-

ルート認証局のときと同様に PKI Management > Certificate Authorities > Add Certificate Authority を選択します。

-

認証局構築画面に移動します。入力する項目は以下の通りです。

- 認証局のタイプ

- 親CA(ルートCA)の指定

- 中間CAの証明書発行方法

- CA証明書の名前

- 証明書鍵ペアの鍵長

- 証明書署名要求(CSR)の署名アルゴリズム

- 有効期限

以上のような流れで中間認証局を構築することができます。

3. 結論

以上の手順でルート認証局と中間認証局を簡単に構築することができました。

SecureW2では中間認証局を利用用途に応じて複数構築することが可能です。例えば、無線LAN認証用の中間認証局とクライアント認証用の中間認証局をそれぞれ分けて構築することができます。中間認証局の増築には追加費用が一切かからず、必要な用途に応じて無制限に構築することができます。

ペンティオでは、OneLoginをご契約いただいた方に向けて独自のドキュメントを無料で提供しています。